多所高校紧急禁用AI龙虾背后,校园裂变推广如何防范不良产业?

近期,开源 AI 智能体 OpenClaw(俗称“龙虾”)在全网掀起热潮,但因其极高的系统权限与频发的安全漏洞,迅速引来了监管部门的风险提示。随后,华中师范大学、珠海科技学院等多所高校发布紧急通知,严禁在校园网与办公设备上安装或运行该程序。这场针对“自动化高权限机器人”的校园封杀行动,看似是高校内部的网络安全保卫战,实则为广大 App 增长团队敲响了警钟——当自动化执行工具越来越智能,App 在校园等下沉市场进行裂变拉新时,究竟该如何抵御无孔不入的机器刷量与薅羊毛黑手?

新闻与环境拆解

根据,OpenClaw 作为一款具有“具身”特征的 AI 智能体,在默认配置下极易引发权限失控。它不仅能接管键盘鼠标、执行 Shell 脚本,更致命的是,其缺乏有效权限控制的 API 接口极易被恶意攻击者利用。例如,华中师范大学明确要求排查 OpenClaw 的公网暴露情况,而安徽师范大学则直指其“信任边界模糊、易被指令诱导并执行越权操作”的核心隐患。

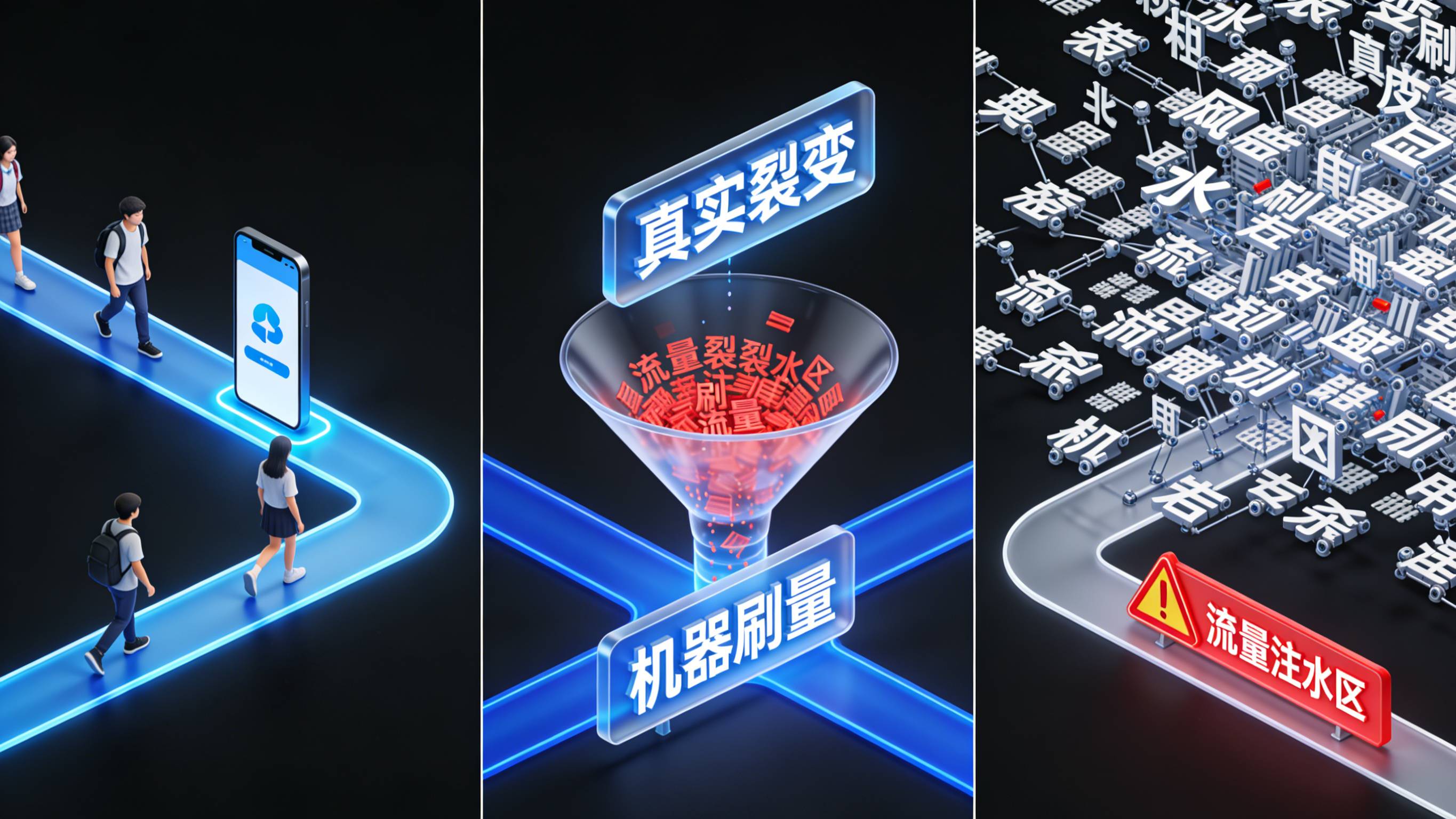

对于 App 推广团队而言,这类高权限且可被恶意接管的自动化工具,正是滋生“羊毛党”与虚假流量的温床。校园市场一直是 App 拉新裂变(如邀请有奖、新用户红包)的重镇,学生群体庞大且乐于参与社交分享。然而,如果不法分子利用类似 OpenClaw 的可编程智能体或底层群控脚本,在校园网络环境下批量伪造点击、自动填入邀请码并模拟真实用户的激活行为,那么用于拉新的营销预算将在短时间内被“机器大军”洗劫一空,真正触达用户的真实转化率将惨不忍睹。

从新闻到用户路径的归因问题

在校园裂变推广场景中,常规的用户路径是:老用户分享包含个人身份的 H5 链接或邀请码 → 新用户点击链接、复制口令 → 跳转应用商店下载 App → 首次打开并粘贴邀请码完成关系链绑定。然而,这个表面上顺畅的漏斗,却极易被自动化工具(如各类宏脚本或被恶用的 AI Agent)在其间拦截和伪造。

痛点往往发生在“参数传递与激活确认”这一数据黑盒阶段。当设备硬件参数因系统沙箱隔离无法被准确获取时,传统的防刷机制往往会退化为仅仅验证“IP地址是否异常”或“设备是否更换”。但如今的高级脚本可以轻松伪造不同的虚拟机环境和校园网 IP 跳板,甚至可以模拟正常人类的操作时间(如等待应用商店下载加载)来绕过简单的风控校验。这就导致后台收到大量看似合法的新增安装数据,但这些用户永远不会产生后续的活跃与商业价值,裂变关系链上的归因被虚假流量彻底污染。

工程实践:重构安装归因与全链路统计

面对不断进化的自动化作弊手段,App 增长团队不能再依赖单一的静态设备指纹或简单的逻辑判断,而是需要将传参归因与动态风控进行底层融合。

基于多维行为特征的反作弊过滤

问题:当自动化脚本可以伪造设备参数并利用校园网公共 IP 频繁激活 App 时,如何有效剥离虚假的机器刷量? 做法:在归因环节引入深度时序分析与高频探测机制。利用技术,重点监测 CTIT(点击到激活时间差)数据的异常分布。真实的校园裂变下载必然符合人类的物理规律,而如果是脚本批量并发或利用预下载包瞬间激活,其时间差将极大偏离基线。此外,结合同网段(如特定校园 IP 频段)内的设备异常聚集和传感器非自然状态进行多维交叉校验。 带来的好处:在不阻碍真实学生用户顺畅下载体验的前提下,构建一道隐形的防护网,自动将规律死板、并发异常的机器行为识别并剔除,死守裂变拉新的预算底线。

摒弃古早口令的免填邀请码技术

问题:传统的“填口令/邀请码”拉新模式,不仅容易劝退缺乏耐心的真实用户,更方便了脚本进行文本抓取与自动化批量填入。 做法:全面升级裂变推广的交互链路,采用(免填邀请码)技术。当新用户在社交平台点击老用户的分享链接时,服务端利用基础环境特征生成动态指纹。新用户下载激活后,系统在云端瞬间完成关系链的模糊匹配与参数下发,整个过程无需任何复制粘贴操作。 带来的好处:不仅彻底切断了自动化脚本通过屏幕文本识别来批量绑定关系的作弊捷径,更将真实用户的转化漏斗极大缩短,使裂变活动的拉新成功率与用户体验得到质的飞跃。

这件事和开发 / 增长团队的关系

面向开发与架构团队:面对日益猖獗的自动化攻击与恶意脚本,开发团队必须坚守“最小权限”原则。在客户端代码中,严禁赋予第三方归因组件或推广插件过高的系统权限(尤其是类似读取通讯录、监听全局剪贴板等高危操作);同时,应积极接入具备防重放、防接口爆破能力的动态加密归因 SDK,确保从端到云的数据上报路径不被恶意流量轻易劫持。

面向产品与增长团队:在设计校园等高流量、高返利场景的裂变活动时,不能仅仅盯着“日新增激活量”这一虚荣指标。必须与数据团队配合,基于清洗过滤后的多维度报表,重点考察新用户的次日留存、核心行为转化(如注册、完成首单)等后链路指标。通过拉长返利周期与引入动态风控模型,让企图“薅完就走”的虚假流量无利可图。

常见问题(FAQ)

高校封杀高权限AI,对正常的App推广业务有影响吗?

不仅没有负面影响,反而净化了推广环境。高校的封杀行动本质上是针对具备系统破坏力与隐私窃取风险的越权工具。对于采用合规、轻量级归因技术的正常 App 而言,这反而变相削弱了校园内批量养号、机器刷量等黑灰产的生存土壤,有利于真实用户的触达。

为什么在校园网环境下,传统的IP风控容易发生误判?

校园网通常存在数千名师生共享少量出口 IP 的情况(NAT 机制),这就导致单纯基于“同 IP 激活频次过高”的粗暴风控极易将真实的学生用户误杀。因此,识别校园刷量必须摒弃单一维度,转向综合设备动态特征、点击激活时差(CTIT)等多维模型的深度反作弊系统。

放弃让用户手动填写邀请码,关系链匹配的成功率高吗?

在主流的移动端网络环境下,基于动态特征与极短时间窗口的免填传参技术,其匹配精准度已经能够达到商业化应用的严苛要求。相较于手动填写过程中极易发生的输入错误、遗忘或流失,免填技术带来的整体转化率提升幅度,远超极其微小的匹配误差。

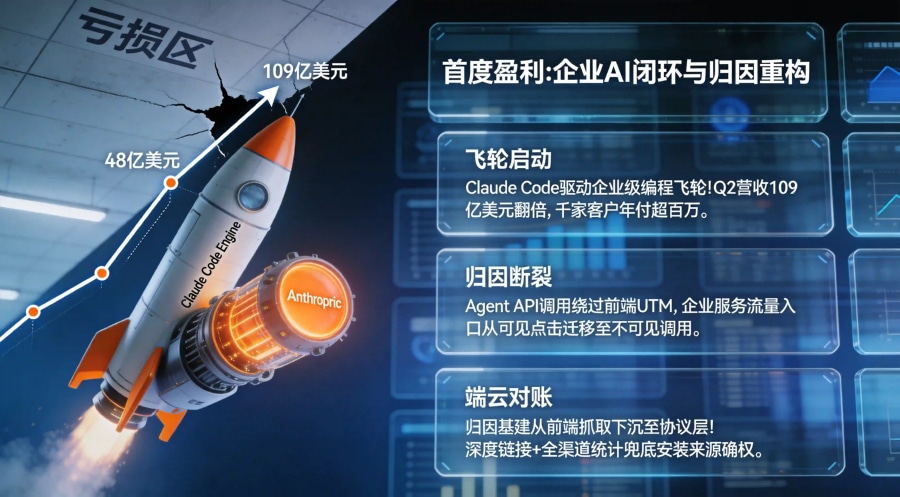

行业动态观察

高校对 OpenClaw 痛下禁令,撕开了自动化工具滥用引发系统信任危机的冰山一角。在这个“一切皆可被脚本模拟”的时代,传统的买量归因模式正面临着逻辑崩塌的风险。流量入口的每一次变革(从刷机工作室到 AI 智能体群控),都在倒逼营销风控技术的全面升级。

openinstall运营团队

openinstall运营团队 2026-03-13

2026-03-13 287

287

闽公网安备35058302351151号

闽公网安备35058302351151号