iPhone用户立即更新:流量劫持频发,App买量如何靠全渠道归因避坑?

2026年4月15日,苹果官方发布了一则极其罕见且措辞严厉的安全预警,强烈呼吁 iPhone用户立即更新 操作系统,以防范日益猖獗的网页端恶意攻击与底层数据窃取。据工信部网络安全威胁和漏洞信息共享平台(NVDB)及苹果官方披露,部分过时版本的 iOS 系统正遭受基于恶意网页内容的定向精准打击,攻击者可轻易导致设备信息泄露甚至系统受控。

在普通消费者担忧个人隐私与照片是否会被黑客窃取的同时,身处移动互联网另一端的 App 开发者与商业化增长团队,却感受到了一阵刺骨的寒意。在高度成熟的黑灰产产业链中,控制设备权限往往不仅是为了窃取隐私,更是为了实施规模庞大、手段极其隐蔽的“流量劫持”与“归因盗窃”。当数以千万计的旧版 iOS 设备沦为黑产工作室的“肉鸡”,在后台疯狂伪造点击、劫持下载安装广播时,App 每年砸下数百万的买量推广预算,正面临着被瞬间抽干的巨大危机。

新闻与环境拆解

要看清这场由操作系统级漏洞引发的买量风暴,我们必须先深入拆解苹果此次安全公告背后的技术细节与产业环境。

漏洞的破坏力:基于网页的零交互或诱导点击攻击

根据此次披露的安全信息,本次波及范围极广,涵盖了从 iOS 13.0 一直到较新的 iOS 17.2.1 版本的 iPhone、iPad 等终端产品。攻击的核心载体是“基于网页内容的恶意代码”。这意味着,用户甚至不需要下载不明来源的 App,仅仅是点击了一条伪装的短信链接,或是访问了被植入恶意脚本的正常网站(如某些盗版小说站、非官方游戏论坛),隐藏在网页背后的恶意代码就能通过 WebKit 等底层引擎漏洞,直接穿透浏览器的沙盒防护,获取设备的底层执行权限。

为什么苹果频发“iPhone用户立即更新”警告?

事实上,这并非苹果首次在非发布会节点紧急推送补丁。随着智能终端承载了越来越多的金融支付与身份认证属性,操作系统底层的零日漏洞(0-day)在黑市上的价格早已水涨船高。苹果频繁呼吁 iPhone用户立即更新 的背后,是安全防御团队与全球顶尖黑客组织之间争分夺秒的军备竞赛。一旦漏洞被公开或被黑产大规模利用,旧版系统设备就会变成完全不设防的“透明人”,任由外部脚本读取剪贴板、重定向网络请求,甚至在后台静默安装未签名的描述文件。

黑灰产的狂欢:从窃取数据到操控流量

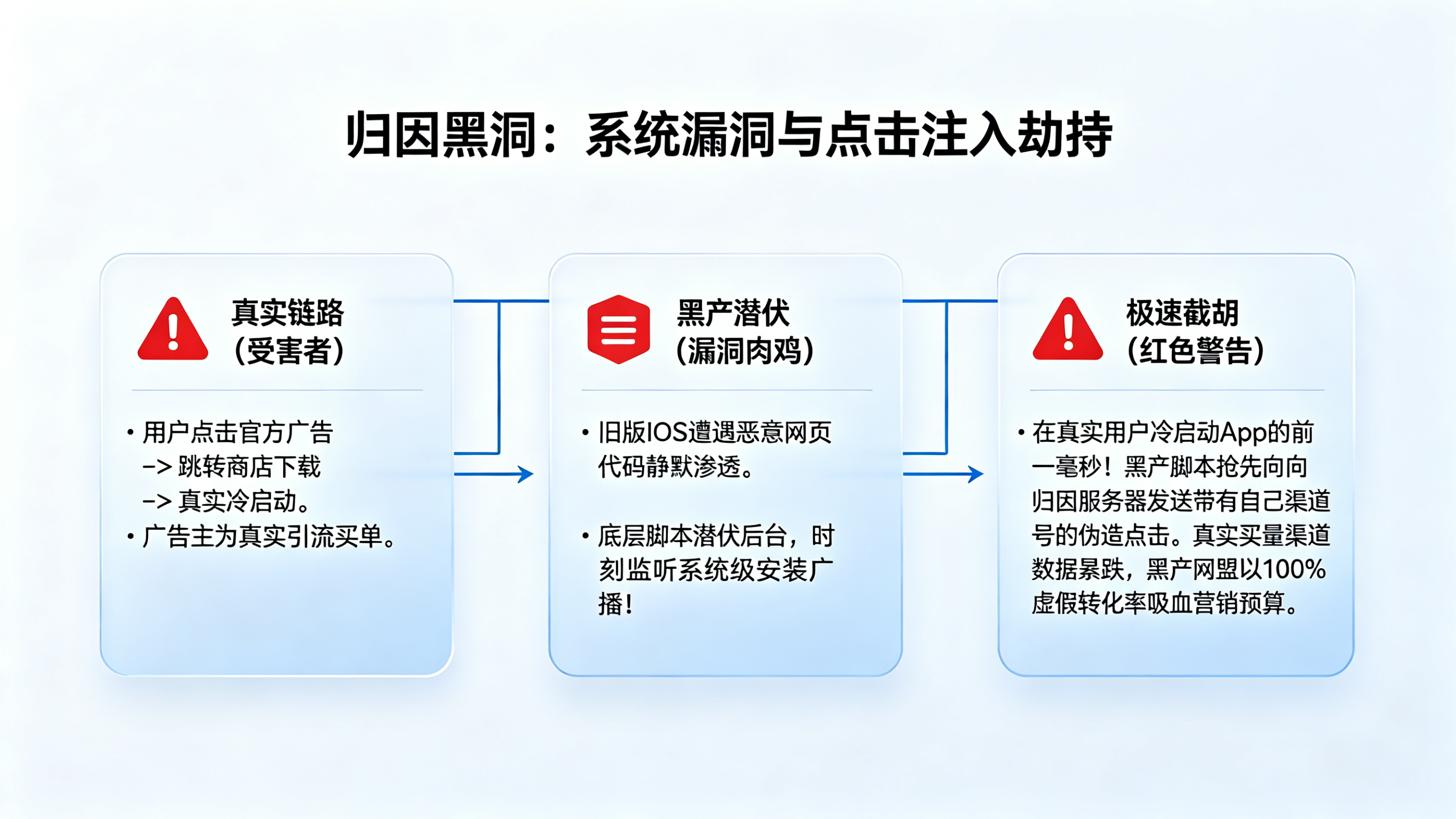

对于极度逐利的黑灰产而言,利用漏洞最快的变现方式不是敲诈勒索普通用户,而是“薅大厂的羊毛”。 在 App 推广的 CPA(按激活付费)或 CPS(按销售付费)模式下,一个真实的新增用户往往价值数十上百元。黑灰产利用这些存在网页漏洞的 iOS 设备构建起庞大的隐形网络。当真实用户在手机上点击了正常的 App 广告并准备下载时,潜伏在后台的恶意脚本会瞬间劫持这一流量,向归因服务器发送带有黑产专属渠道号的虚假点击请求(Click Injection / 点击注入)。平台花大价钱买来的真实用户,就这样在毫秒之间被黑产“偷梁换柱”,白白赚取了高额的推广佣金。

官方防御方案:锁定模式与系统强更

面对如此严峻的局势,苹果采取了雷霆手段:一方面通过推送 iOS 18.7.7 等最新补丁从底层修补漏洞;另一方面,为旧机型专门推送了 iOS 15.8.7 等专属安全更新。此外,针对无法升级的特殊用户,官方强烈建议开启“锁定模式(Lockdown Mode)”,通过严格限制网页渲染技术和消息附件解析,来阻断特定类型的恶意攻击。

从新闻到用户路径的归因问题

当黑客利用 iOS 的网页端漏洞将手伸向了应用分发的上游,传统的 App 增长转化漏斗正在经历一场极其残酷的“数据污染”。

在一个正常的买量链路中:用户在合规媒体看到广告 -> 产生兴趣点击链接 -> 跳转 App Store 下载 -> 首次打开 App 激活 -> 广告平台确认归因并结算。

然而,在设备环境遭到污染、流量劫持频发的今天,开发者面临着三个极其棘手的归因断流与数据黑盒痛点:

-

归因功劳被恶意窃取(点击注入):正如前文所述,黑客利用漏洞监控着手机的网络请求或剪贴板。当你通过辛苦优化的官方渠道投流带来了一个真实用户,在他打开 App 的前一秒,恶意网页脚本抢先向归因服务器发起了伪造的点击汇报。最后,真实广告平台的数据显示“转化极差”,而某个根本不存在实际流量的网盟渠道却以 100% 的转化率拿走了你的广告费。

-

流量重定向与场景断裂:部分恶意网页不仅仅是“抢功劳”,还会直接实施暴力拦截。当用户点击了你带有参数的深度推广链接时,恶意脚本会将其强行重定向至博彩网站或其他无关应用。即使用户最终艰难地自行去商店下载了你的 App,原本链接中携带的“邀请码”、“新人礼包参数”也早已在跳转和拦截中彻底丢失。新用户打开后看到的是冰冷的首页,因场景断裂而愤然流失。

-

僵尸渠道的虚假繁荣:在传统的统计看板上,这批被劫持流量的设备 ID 确实完成了激活甚至深度注册。但在后续的留存、活跃与 LTV(生命周期价值)表现上,却呈现出断崖式的下跌。因为对于黑产而言,“拉新结算”已经完成,后续这些设备再也不会打开你的应用。

工程实践:重构安装归因与全链路统计

面对由底层漏洞催生的复杂买量作弊,单纯呼吁用户升级系统是远远不够的。App 开发与增长团队必须抛弃对前端“点击流”的盲目信任,从云端重构坚若磐石的归因基建,用高维模型对流量进行降维审查。

部署物理级反作弊雷达,斩断点击劫持

-

问题:当黑客利用设备漏洞在极短的时间内伪造“点击并激活”的数据包时,常规的归因系统由于遵循“最后一次点击有效(Last-Click)”原则,会错误地将佣金结算给作弊渠道。

-

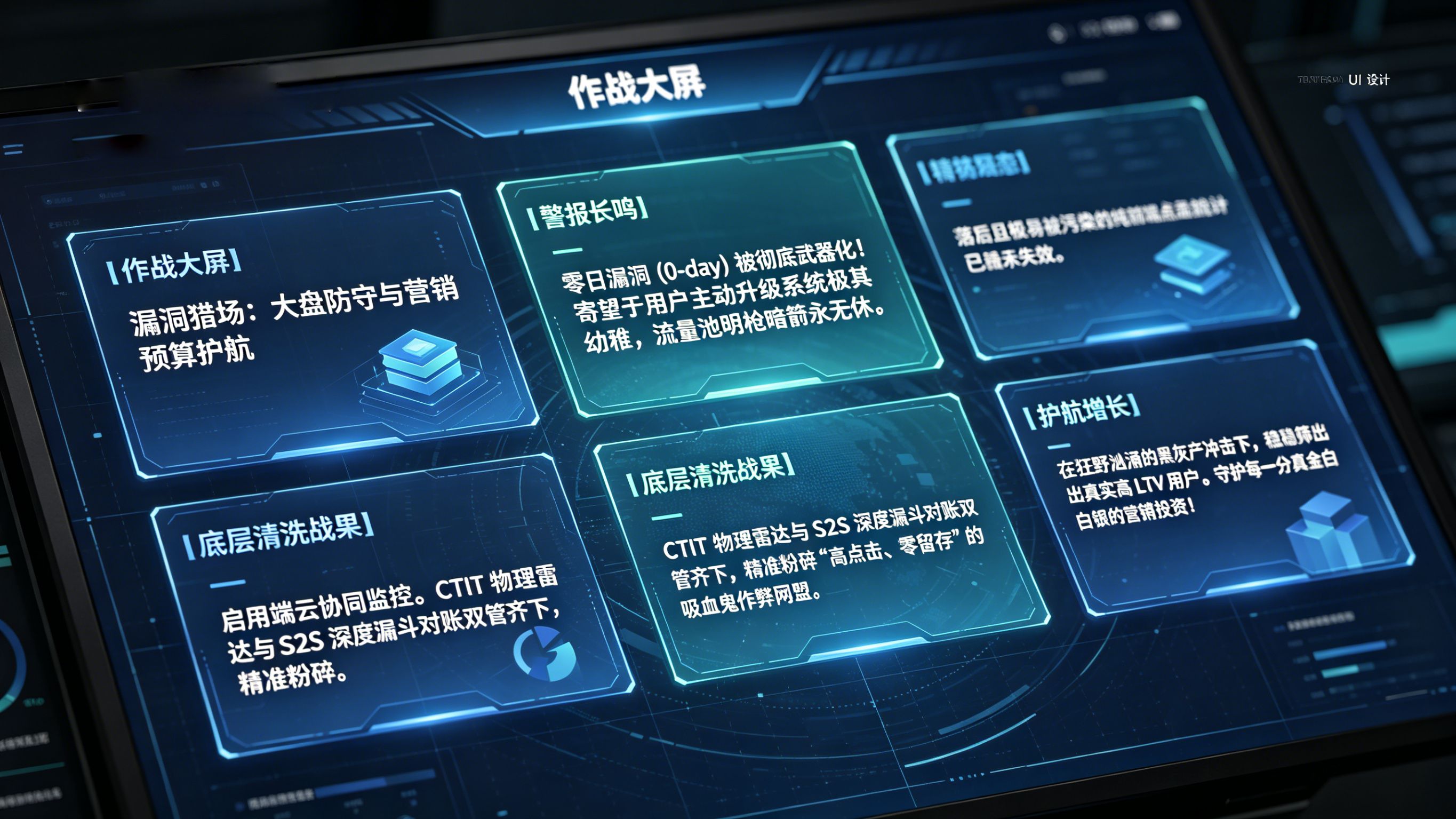

做法:在接入第三方的 平台时,必须强制开启针对 CTIT(Click-to-Install Time,点击至激活时间) 的异常分布监控。

-

好处:这是不以黑客意志为转移的物理铁律。一个真实用户在点击网页链接后,跳转商店、下载几十上百兆的 App、解压并首次冷启动,这个过程受限于物理带宽和人类反应,绝对不可能在 1 到 5 秒内完成。一旦反作弊引擎监测到某个渠道的 CTIT 高度集中在极端的秒级区间,系统将直接触发熔断,判定其为利用系统漏洞发起的“点击注入劫持”,并在源头拒绝归因,彻底守住企业的营销预算。

面对“iPhone用户立即更新”背后的劫持风险,如何构建全渠道统计?

-

问题:在错综复杂的移动广告生态中,既然网页跳转和设备标识容易受到污染,App 该如何准确衡量数以千计的投放渠道的真实拉新质量?

-

做法:摒弃单一维度的前端激活考核,构建深度的 对账体系。为不同的网盟、KOL、信息流计划生成带有动态签名保护的独立 ChannelCode。同时,将归因的判断节点大幅度后置——不仅看激活,更要求渠道数据必须与后端产生的关键业务事件(如用户完成真实的实名认证、发生第一笔微信支付)进行 S2S(服务器对服务器)打通对账。

-

好处:让刷量黑产无所遁形。即使黑产利用漏洞伪造了一万个完美的首启激活设备,但他们绝无可能为这一万个虚假设备绑定真实的银行卡去完成消费。全渠道的深度漏斗分析,能让运营一眼看穿“高点击、零留存、零付费”的吸血鬼渠道,及时调整预算分配。

利用端云传参基建,无视流量重定向断层

-

问题:当用户在受污染的网页环境中遭遇中转拦截,或者在跳转 App Store 时丢失了原始活动的场景参数(如“拼团商品 ID”),该如何挽回这部分高意图流量?

-

做法:集成成熟的 方案。当用户在合法的推广落地页点击下载的瞬间,云端引擎会静默提取当前合法的物理与系统非标特征,将包含复杂业务意图的参数进行安全暂存。即使用户后续的跳转路径极其坎坷,只要他最终安装并首次打开 App,客户端依然会发起极速的云端碰撞匹配。

-

好处:实现无视障碍的场景还原。不管外部链路多么混乱,只要新用户打开应用,系统就能瞬间把暂存的参数下发。用户屏幕上直接弹出“您的好友邀请您参与拼团,立即加入”,用极致丝滑的承接体验抵消前端漏斗的流失风险。

这件事和开发 / 增长团队的关系

面对操作系统漏洞与黑产利益链的深度交织,App 的内部协作必须从“各自为战”升级为“安全与增长的联合作战”:

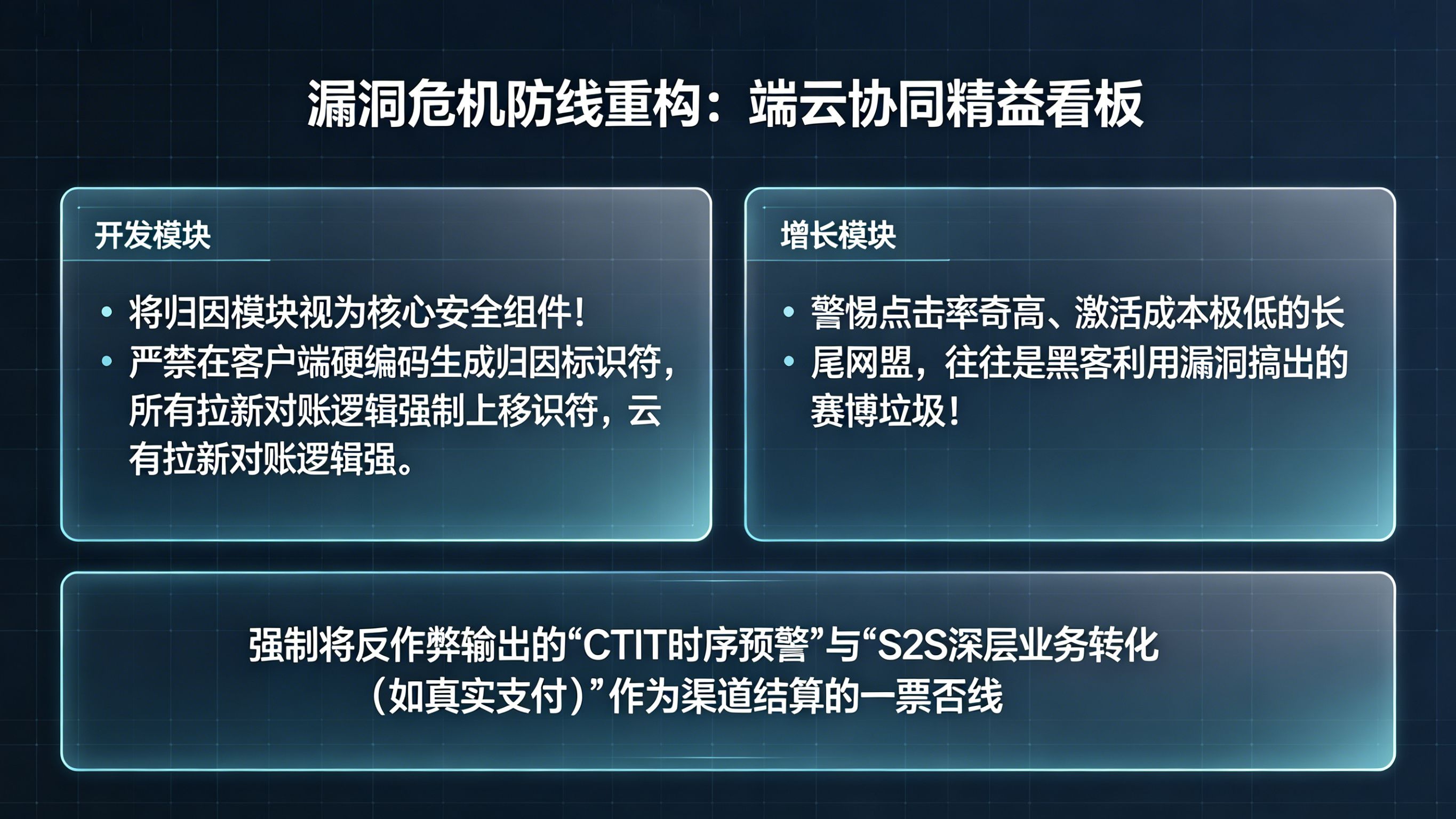

面向开发 / 架构

开发团队必须将 App 的归因追踪模块视作核心安全组件来对待。在架构设计上,严禁在客户端本地硬编码生成归因标识符,所有关键的拉新对账与设备甄别逻辑必须上移至防篡改的云端服务器。同时,在适配深度链接(如 Universal Links)时,务必校验域名的合法性与 Apple App Site Association 配置的强一致性,防止恶意网页利用伪造的短链强行拉起自家的 App 进行钓鱼诱导。此外,应跟进评估苹果最新的 SKAdNetwork 框架,在保护用户隐私的同时寻找更合规的归因冗余方案。

面向产品 / 增长 / 运营

增长操盘手需要立刻摆脱“流量规模焦虑”,转向“真实 ROI 信仰”。不要对那些点击率奇高、激活成本极低但不为人知的长尾网页网盟抱有任何幻想——在苹果频发安全预警的今天,这些极度廉价的流量往往就是黑客利用劫持漏洞搞出来的赛博垃圾。务必将第三方反作弊监控数据作为对渠道进行结算的一票否决底线,只为能通过“CTIT物理时间考验”与“深层业务转化考验”的真实流量买单。

常见问题(FAQ)

苹果呼吁“iPhone用户立即更新”的核心漏洞是什么?

虽然苹果出于安全惯例未在第一时间公布极其详尽的漏洞底层代码,但根据公告描述,此次高危漏洞主要集中在 WebKit 等网页渲染引擎层。它允许攻击者将恶意代码隐藏在看似正常的 HTML 网页中,当运行旧版 iOS 的设备访问这些页面时,恶意代码可以绕过浏览器的沙盒隔离机制,在设备后台静默执行任意指令,从而导致系统被操控、剪贴板或内存数据被非法窃取。

网页端漏洞为何会导致 App 买量团队遭遇“流量劫持”?

黑灰产工作室掌握了这种底层漏洞后,他们不仅会窃取用户的照片,更会组建庞大的隐形僵尸网络。当这些受控的设备主人在日常使用手机并下载某些正规 App 时,潜伏在后台的恶意程序会监听到系统的安装广播。在 App 首次打开的毫秒级瞬间,恶意程序会模拟一次点击行为,并将带有黑产专属推广码的请求发送给广告归因平台,让归因平台误以为是黑产带来了这个用户,从而合法窃取了属于真实推广渠道的买量佣金。

为什么开启全渠道统计与CTIT风控能防范此类归因盗窃?

因为无论黑客利用操作系统漏洞将前端数据伪造得多么天衣无缝,他们都无法违背客观的物理规律。一个真实的新用户从点击广告到下载动辄百兆的安装包,再到解压和首次启动,这一流程至少需要数十秒的时间。而利用漏洞抢发的“点击注入(Click Injection)”作弊,其点击至激活的时间差(CTIT)往往短得惊人(通常在 1~5 秒内)。专业的风控统计平台正是通过在服务端建立时间差雷达,将这些违背物理常识的劫持流量精准熔断和剔除的。

行业动态观察

记录了这场旷日持久的网络攻防战。在苹果反复强调 iPhone用户立即更新 的背后,是整个移动互联网分发生态正在承受着黑灰产降维打击的严峻现实。只要智能终端还存在着迭代的时差,零日漏洞(0-day)被武器化的窗口期就不会关闭,流量池里的明枪暗箭就永无休止。

openinstall运营团队

openinstall运营团队 2026-04-15

2026-04-15 21

21

闽公网安备35058302351151号

闽公网安备35058302351151号