全网首份「龙虾」安全部署指南出炉,App数据追踪如何兼顾合规?

近日,国家互联网应急中心与 360 集团相继针对爆火的 AI 智能体 OpenClaw 发布高危风险提示与安全部署指南,明确指出其高系统权限调用带来的数据泄露隐患。这场由“赛博龙虾”引发的安全整改风暴,折射出各类终端操作系统对于沙箱隔离与最小权限管控已达到史无前例的严格程度。对于 App 开发与增长团队而言,在系统赋予的权限被全面收缩的背景下,如何既不触碰隐私红线,又能保障全渠道追踪归因的精准度,已成为必须直面的核心问题。

新闻与环境拆解

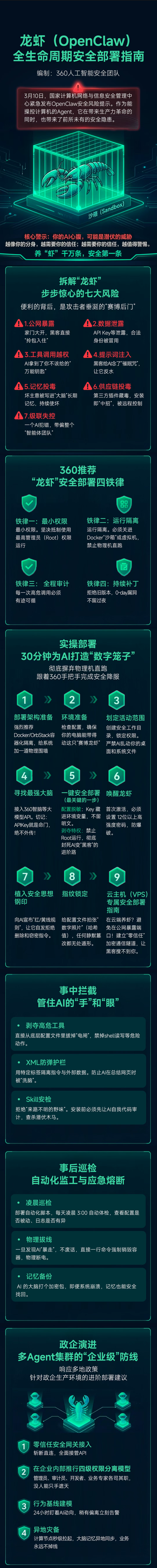

根据国家互联网应急中心发布的,该智能体因需要访问本地文件系统、读取环境变量及安装扩展插件等极高权限,若默认配置脆弱,极易被攻击者利用突破防护,进而获取系统的完全控制权。在 360 集团首发中,明确总结了公网管理接口暴露、底层 Shell 工具调用越权、第三方技能插件供应链风险等七类典型隐患。

为应对危机,指南提出“先可控、再提效”的核心防线:明确要求个人开发者通过容器化技术构建隔离环境,并结合最小权限策略、密钥加密注入和关键配置文件防篡改等措施降低风险;而政企级场景则被强制要求部署基于零信任理念的整体架构,在系统边界建立网关管控所有出入流量,并在内部实施多租户与 RBAC 细粒度权限分离。这种对“数字分身”施加的严苛限制,同样也是当今移动分发生态的缩影——iOS 的 ATT 框架与 Android 系统逐步封锁底层硬件标识符,彻底宣告了跨应用强行抓取用户隐私特征的粗暴归因时代终结。

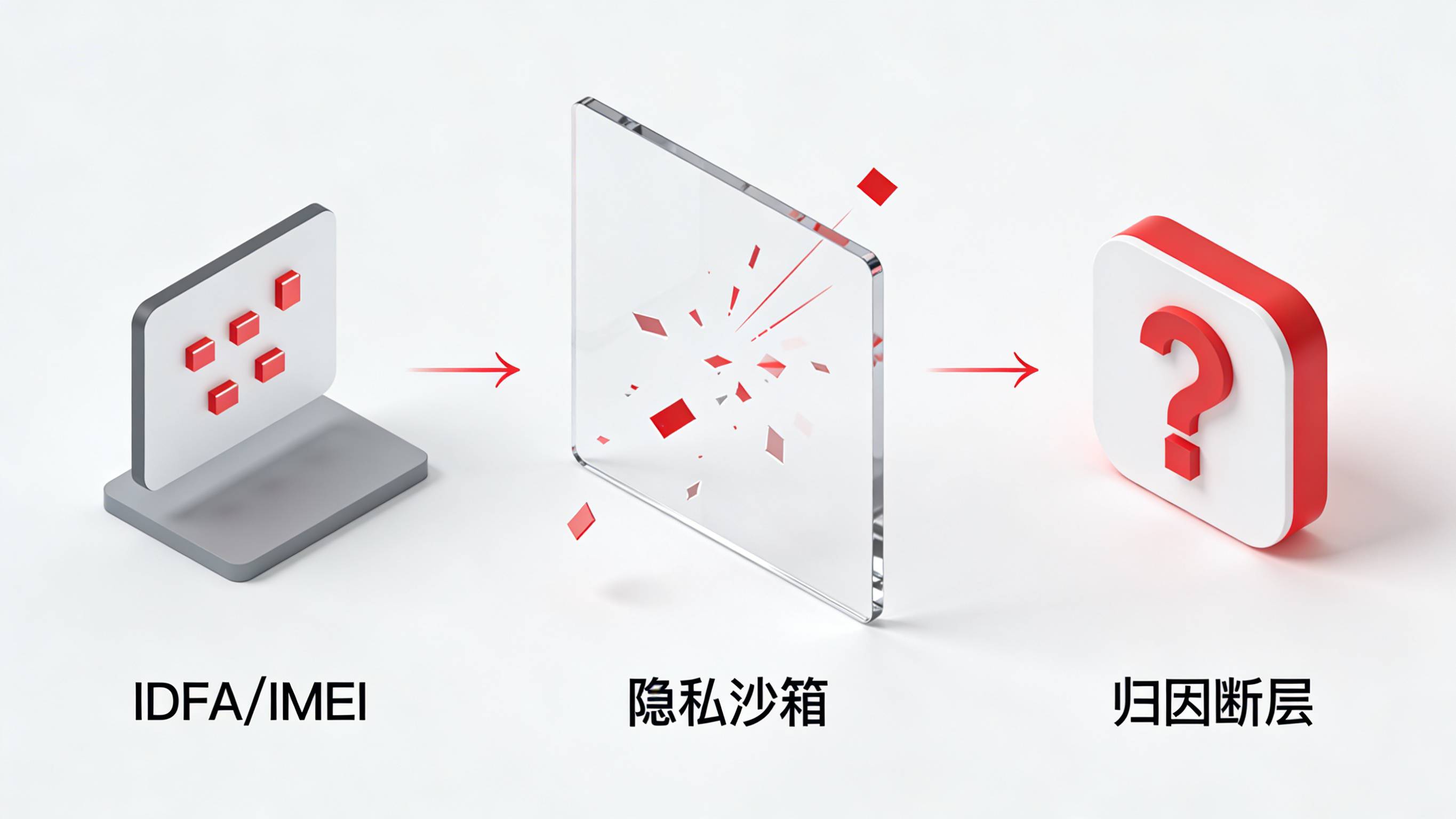

从新闻到用户路径的归因问题

在权限全面收缩的系统级沙箱环境与零信任理念下,用户从点击广告到完成 App 下载激活的完整链路正在变成一个“数据黑盒”。过去,推广渠道可以直接读取用户的 IMEI、MAC 地址等强设备指纹,并在 App 激活时进行一对一比对,从而轻易跨端完成精准的归因统计。

如今,严苛的隐私隔离策略切断了这种高侵入性的数据通路,导致用户在跳转至应用商店的中转过程中出现参数断层。一旦 App 无法在首次安装后获取有效的来源身份标识,传统的粗暴比对逻辑便彻底失效。这不仅会造成大量由推广带来的转化量被错误归入自然流量,使真实的转化漏斗难以拼接;更严重的是,面对断层的数据黑盒,增长团队无法科学评估各个买量渠道的真实投资回报率(ROI),甚至极易遭到黑灰产利用合规管控漏洞而发起的虚假机器流量洗劫。

工程实践:重构安装归因与全链路统计

面对“最小权限”常态化,业务端必须果断抛弃对敏感设备参数的旧有依赖。通过规范化的与免隐私参数传递机制,能够帮助工程团队在合规的框架内重建信任与转化链路。

基于环境特征的合规参数还原

问题:当底层硬件标识符获取受限、跨端参数在各大应用商店中断时,如何确保用户的下载来源被精准还原? 做法:彻底摒弃对系统级唯一硬标识的强制读取,转而利用用户点击推广链接时的公开基础环境信息(如操作系统大版本、网络状态、IP 频段等)生成动态轻量级特征。当用户最终下载激活 App 后,仅需通过常规网络通信上报相同维度的基础环境特征,在服务端的极短时间窗口内完成模糊匹配与来源参数的拼接还原。 带来的好处:从根本上顺应了操作系统的沙箱隔离机制与隐私合规保护法规,在完全无需弹窗向用户索要敏感设备权限的前提下,实现了跨越应用商店的高效传参还原。

归因黑盒下的自动化风控防御

问题:由于设备真实信息被匿名化,黑灰产更容易利用设备农场或群控脚本伪造虚假的点击与激活数据,导致广告预算被大规模消耗。 做法:在全链路统计归因环节中引入深度时序分析与多维风控模型。重点通过 CTIT(点击到激活时间差)识别严重违背物理操作规律的异常安装行为;同时结合 IP 频次风控,对短时间内产生高并发点击与重复激活的相同网段实施自动化拦截和过滤。 带来的好处:在妥善保护真实用户隐私的同时,建立起一道抵御机器刷量和异常劫持的坚固屏障,确保全渠道统计数据的真实客观,进而死守住增长团队的买量预算底线。

这件事和开发 / 增长团队的关系

面向开发与架构团队:面对日益严苛的沙箱管控与应用商店上架规则,研发人员应当主动摒弃在代码中硬编码申请高敏感系统权限的做法。在接入第三方数据归因与监测组件时,必须优先评估其核心机制是否满足免隐私与最小权限原则,保障 SDK 在隔离且受限的环境下依然能够安全稳定地完成初始化。此外,在架构设计上需预留好可靠的生命周期接口,以便参数的安全回调流转,极大降低日后应用合规性抽检时面临的下架风险。

面向产品与增长团队:全域运营逻辑需要彻底告别以“强拿用户身份数据”为中心的蛮荒时代。团队应将精力投入到场景还原与上下游体验闭环的设计中,利用安全传参技术重新定义拉新转化路径。同时,基于风控过滤后的多维度真实统计报表,实时调整各渠道的获客策略,把有限的预算精准投入到真实转化效果最佳的关键业务节点上。

常见问题(FAQ)

为什么不能继续依赖设备硬件指纹进行归因?

随着监管机构对隐私违规行为的重拳出击,以及应用商店审核规则的持续收紧,强制调取系统底层的硬件指纹信息极易导致 App 审核被拒或遭遇强制下架通报。继续依赖这类高危参数,不仅面临不可控的法律合规风险,其获取成功率也因底层系统的限制而正在断崖式下降。

权限全面收紧后,动态环境匹配的归因准确率如何保障?

动态特征匹配的底层逻辑并不依赖绝对的单一标识符,而是综合用户所处的网络频段、系统基础环境、发生操作的物理时间等数十个处于公开安全维度的信息,在极短的时间窗口内进行模型校验。在真实的推广场景中,这种多维环境特征交叉比对依然能够达到极高概率的精准度,完全足以支撑商业化归因的业务需求。

如何有效识别利用沙箱机制伪装的新设备刷量?

黑产往往会利用虚拟机群控或频繁重置本地沙箱,以伪装成大量“全新设备”来骗取拉新奖励。应对这种作弊手段不能单独核对设备标识,而需结合实时的广告反作弊机制,通过排查异常聚集的网络出入口、大量不合理的极速点击激活时差以及传感器上报的死板状态,将虚假的设备流量从真实统计中果断剔除。

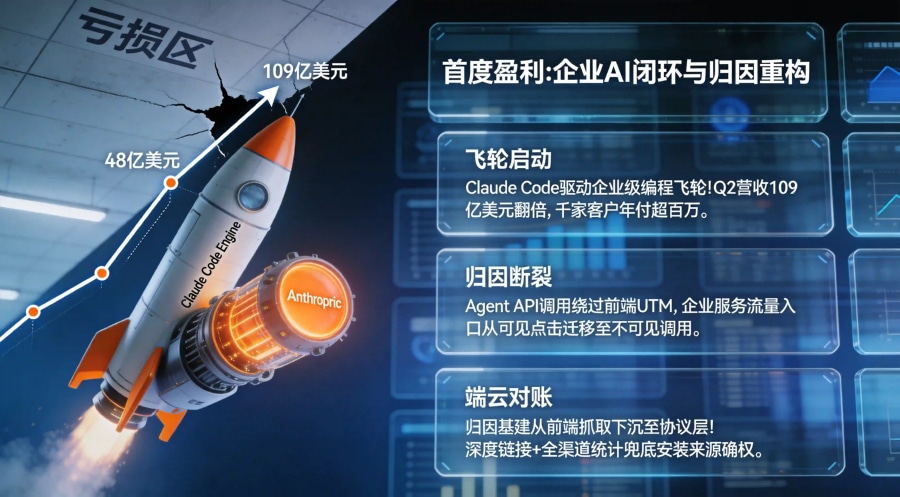

行业动态观察

从“赛博龙虾”面临的严格安全整顿,到各大操作系统持续加码强化的隐私沙箱,这一系列高密度事件发出了一个极其清晰的行业信号:数字生态中允许软件随意跨界索取底层资源与敏感权限的“狂野时代”已经一去不复返。零信任理念不仅是当今 AI 智能体安全部署的核心参考,同样也是决定未来 App 流量分发与数据流通的底层最高规则。

openinstall运营团队

openinstall运营团队 2026-03-13

2026-03-13 270

270

闽公网安备35058302351151号

闽公网安备35058302351151号