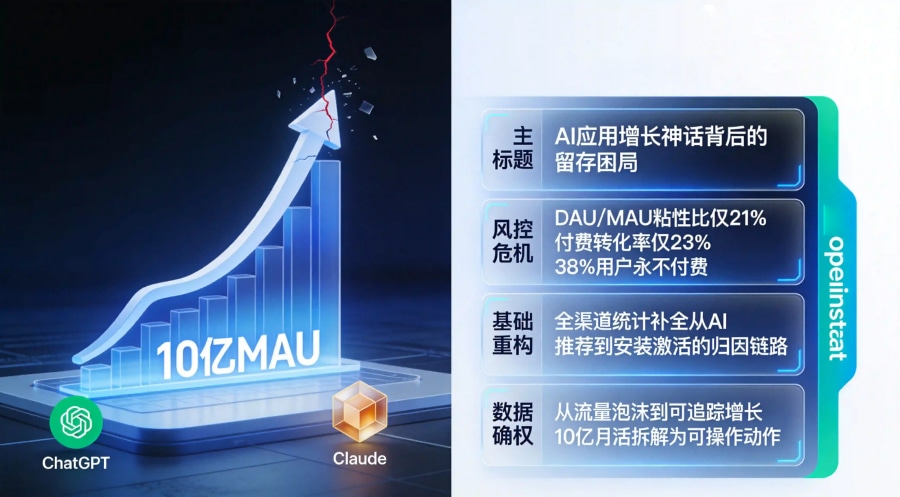

5美元Hermes Agent爆火,App拉新如何防刷量?

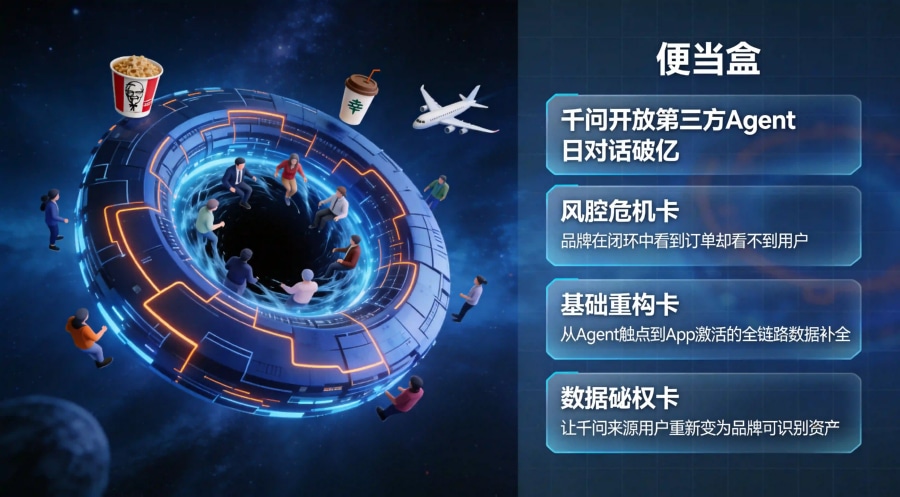

当任何人只需几美元,就能在云端雇佣无数个具备自主成长能力、能完美拟真交互、自带隐身浏览器的“高智商硅基打工人”时,这无疑是一场属于黑灰产的技术狂欢。对于广大的 App 开发者和增长团队而言,如果黑客将这批不知疲倦且越用越精明的 Agent 集群投入到拉新薅羊毛、刷榜、虚假留存的流水线中,传统的风控防线将在一夜间土崩瓦解。面对这批降维打击的自动化机器大军,App 的买量拉新大盘该如何防范被瞬间抽干?

新闻与环境拆解

要看清这场由 Hermes Agent 引发的风控地震,我们必须先剥开其惊艳的开源外衣,直视其底层技术特性如何完美契合黑灰产的作弊刚需。

突破静态瓶颈:三层记忆与学习闭环

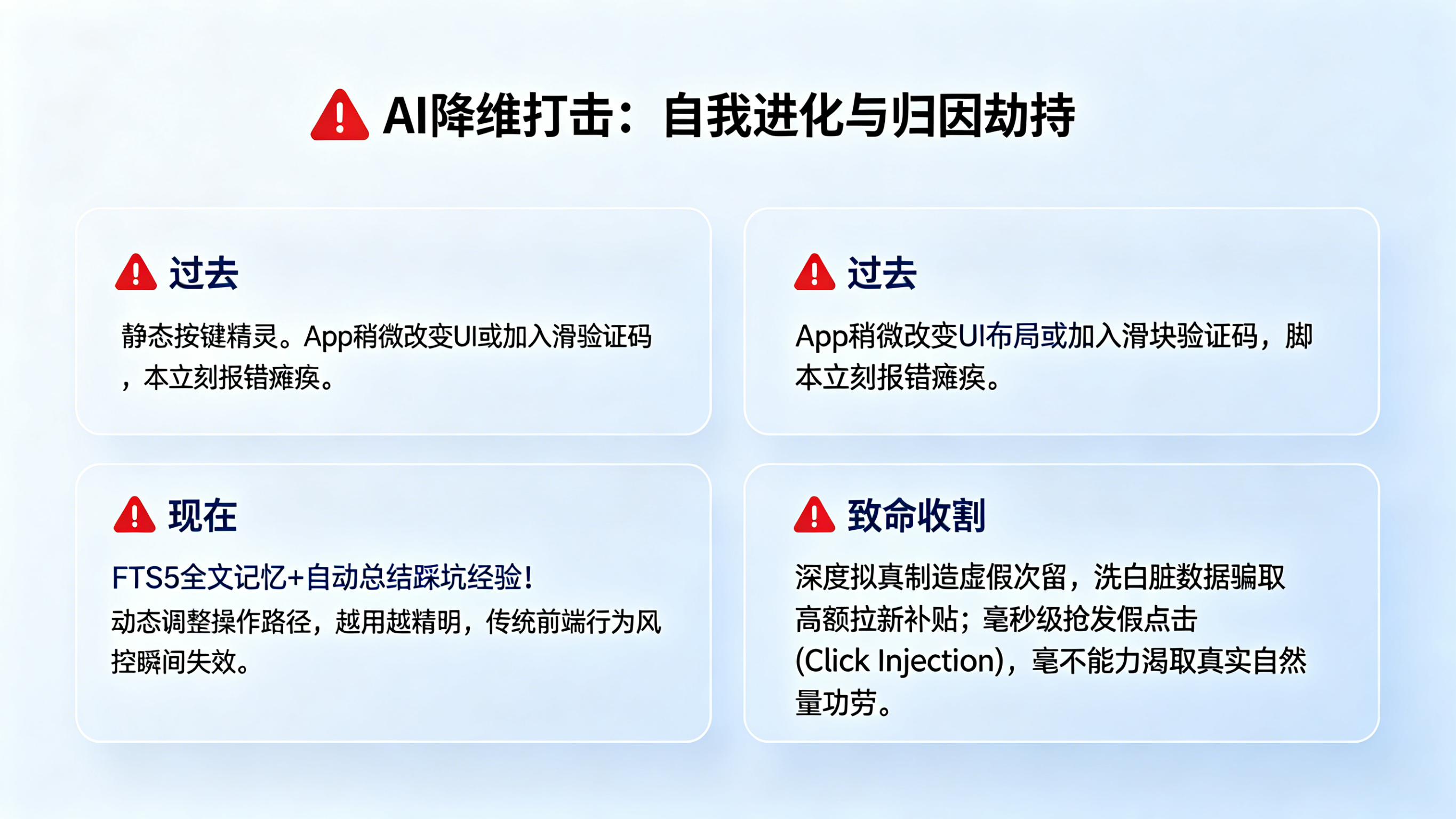

过去风靡的 OpenClaw 等工具虽然强大,但它们的记忆是静态的,执行完任务即刻归零,严重依赖人类编写复杂的配置文件。而 Hermes 的核心武器是“闭合学习循环(Closed Learning Loop)”。它通过 FTS5 全文索引构建会话记忆,不仅能记住过往发生的动作,还能在完成任务后,自动总结踩坑经验,将其提炼为保存在 ~/.hermes/skills/ 下的 Markdown 技能文件,并通过 Patch 方式不断自我修正。这种越用越强、能从失败中自我进化的能力,意味着用来刷量的机器人不再惧怕 App 的 UI 变动与简单反爬策略。

极致隐蔽:全模态支持与反检测机制

Hermes Agent 支持部署在低至 5 美元的 VPS 或 Docker 容器中,且闲置成本接近于零。它不仅能够无缝接入 200+ 主流大模型(含支持本地离线运行的 Ollama),更令风控团队胆寒的是,它原生内置了名为 Camoufox 的隐身浏览器。该工具专门用于绕过各类针对无头浏览器(Headless Browser)的底层特征检测。高智商模型加持加上反侦察伪装,让其在数字世界里的行踪宛如幽灵。

生产力工具沦为黑产利刃

正是基于低成本、高并发、强拟真、能成长这四大特性,Hermes 极易被黑灰产工作室批量化编排。过去的刷量需要购买昂贵的真机墙和机械的“按键精灵”;而现在,几十行脚本就能驱动成千上万个 Hermes 实例,在各类社交软件、内容平台中进行完美的自动注册、深度模拟发帖、甚至精准触发 App 内复杂的商业转化(如下单、提现),对平台的预算池形成吸血效应。

从新闻到用户路径的归因问题

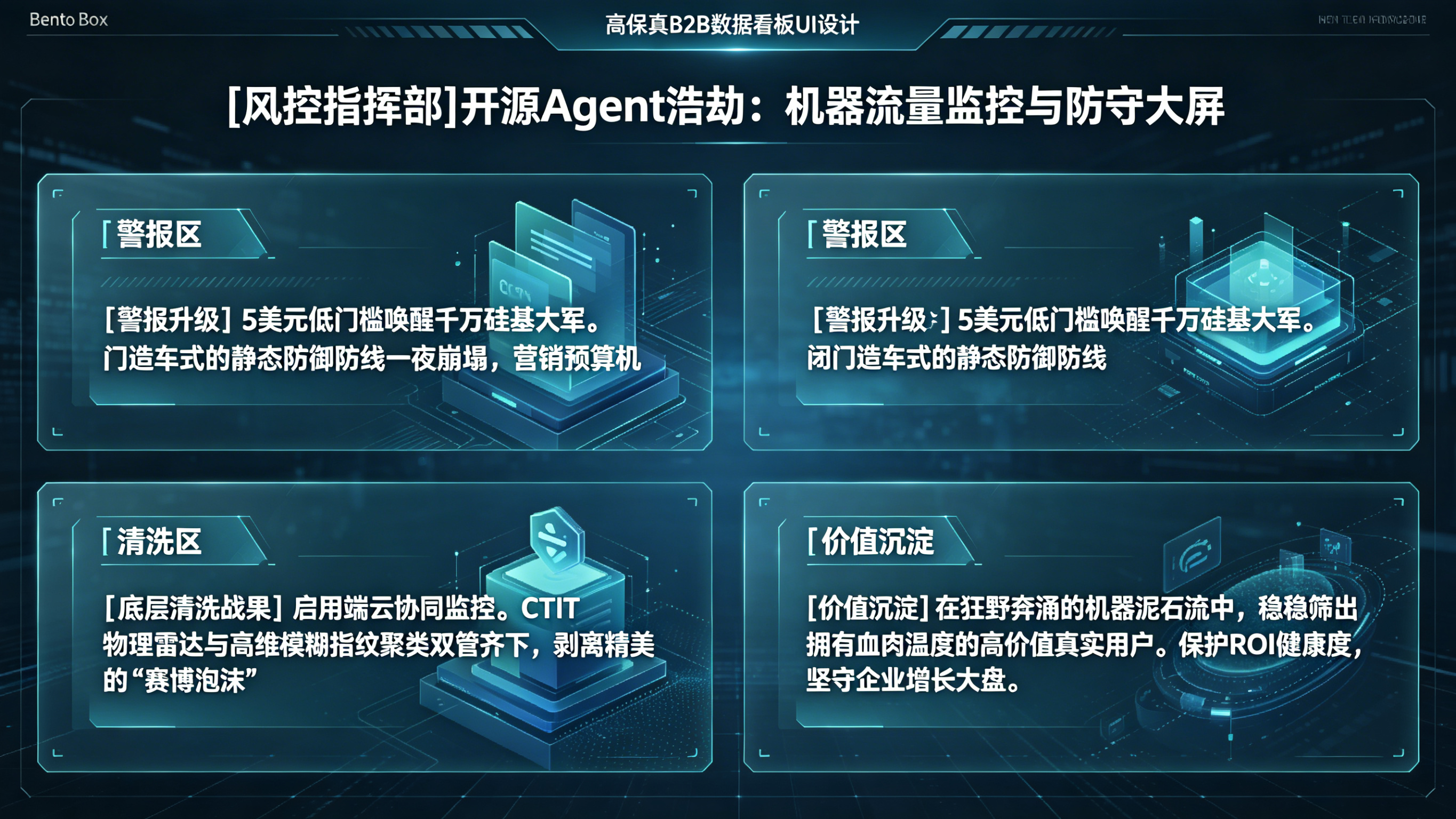

当这些极度廉价且聪明的 Agent 被投放进 App 的推广生态中,企业的获客漏斗将遭受前所未有的“污染”与“劫持”。

在一个常规的 App 拉新活动(如 CPA 广告投放或裂变邀请)中,用户的转化路径应当是:点击真实广告/链接 -> 跳转商店下载 -> 首次冷启动 -> 完成深度业务动作(如实名认证或首单)。 然而,在 Hermes 及其衍生变种脚本的冲击下,这条归因链路正在发生极度恶劣的变异:

-

深度行为拟真,洗白虚假数据:为了骗取高额拉新补贴,这些脚本不仅会操控设备完成下载激活,甚至能利用其“技能记忆”功能,丝滑地完成 App 的新手引导、停留阅读、甚至制造虚假的次日留存记录。在运营人员的归因看板里,这些由脚本控制的节点看起来是高质量的“真实活跃用户”,但它们永远不会产生任何真实的 LTV(生命周期价值)。

-

“归因劫持”防不胜防:更恶劣的黑产并不负责制造流量,而是让 Agent 脚本潜伏在海量低质的壳应用中。一旦监听到真实用户的手机下载了某个高佣金 App(安装广播劫持),脚本就会在毫秒内向归因服务器抢发一条带有自己渠道号的假点击。真实买量渠道的功劳,就这样被毫不费力地窃取。

如果不从最底层的机制上切断这些以假乱真的操作,App 花费巨资采买的流量大盘,最终只能换来一堆精美的“赛博泡沫”。

工程实践:重构安装归因与全链路统计

面对拥有大模型大脑和自我纠错能力的智能体,继续在“前端行为识别(鼠标轨迹、停留时间)”上与作弊者死磕已经毫无意义。App 必须引入高维度的底层基建,用不以代码意志为转移的物理铁律来进行降维反作弊。

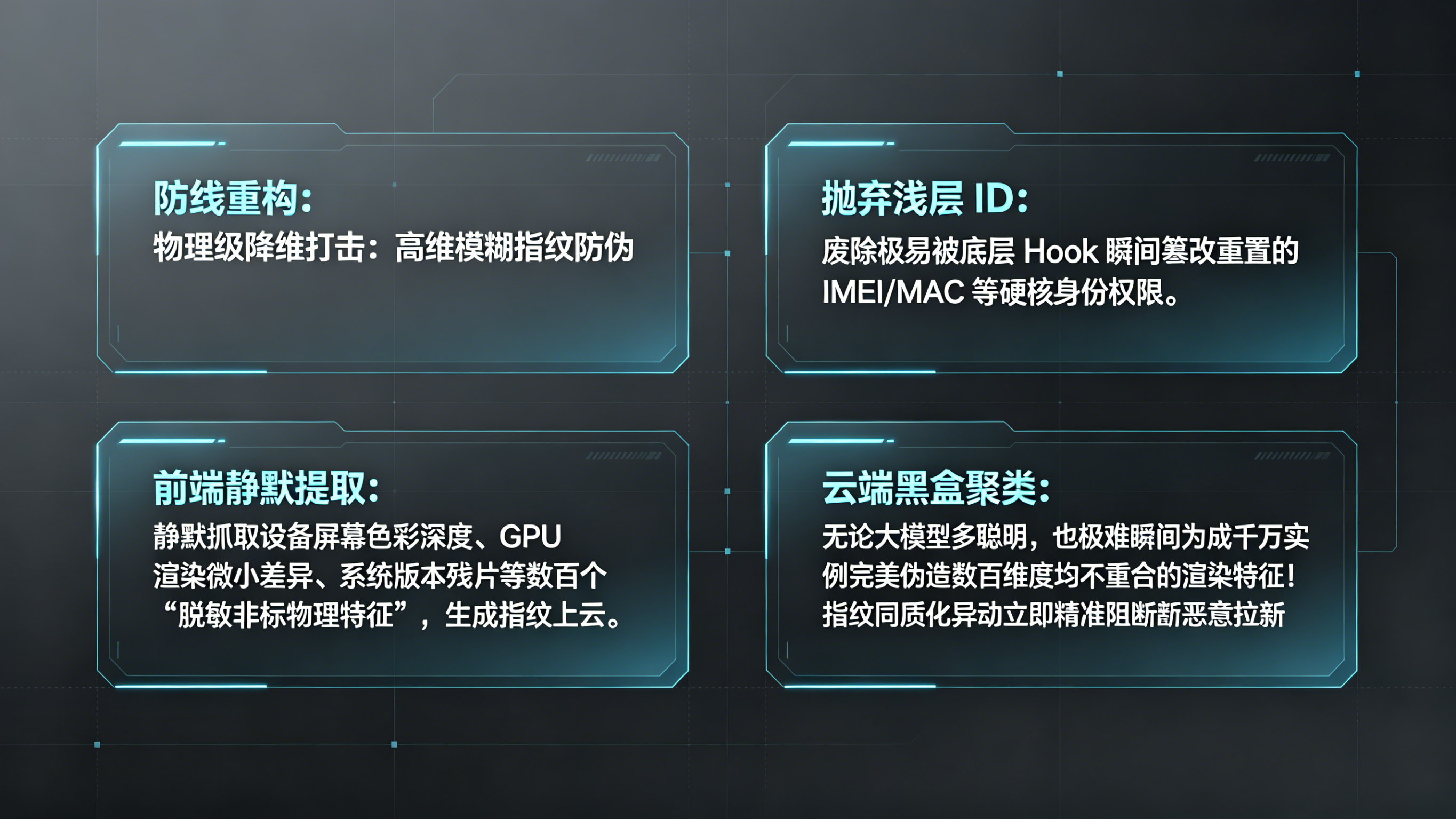

摒弃浅层校验,构建高维模糊指纹库

-

问题:部署在廉价 VPS 或云手机中的 Hermes 实例,可以轻易通过底层 Hook 修改设备的 IMEI、MAC 地址或 IP 代理池,使得传统的黑名单拦截形同虚设。

-

做法:在接入标准化的 基建时,全面启用端云协同的模糊指纹匹配机制。前端采集并不索取敏感的硬核身份权限,而是静默抓取数百个如设备屏幕色彩深度、GPU 渲染微小差异、系统版本残片等“脱敏非标特征”,随后在云端高维空间进行聚类碰撞。

-

好处:这是对模拟器和云端容器的致命打击。无论大模型多聪明,它都极难在瞬间为成千上万个并发实例,完美伪造出数百个维度均不重合的底层系统物理渲染特征。一旦云端发现大批次指纹同质化的激活请求,即可精准识别为群控刷量,直接阻断恶意拉新。

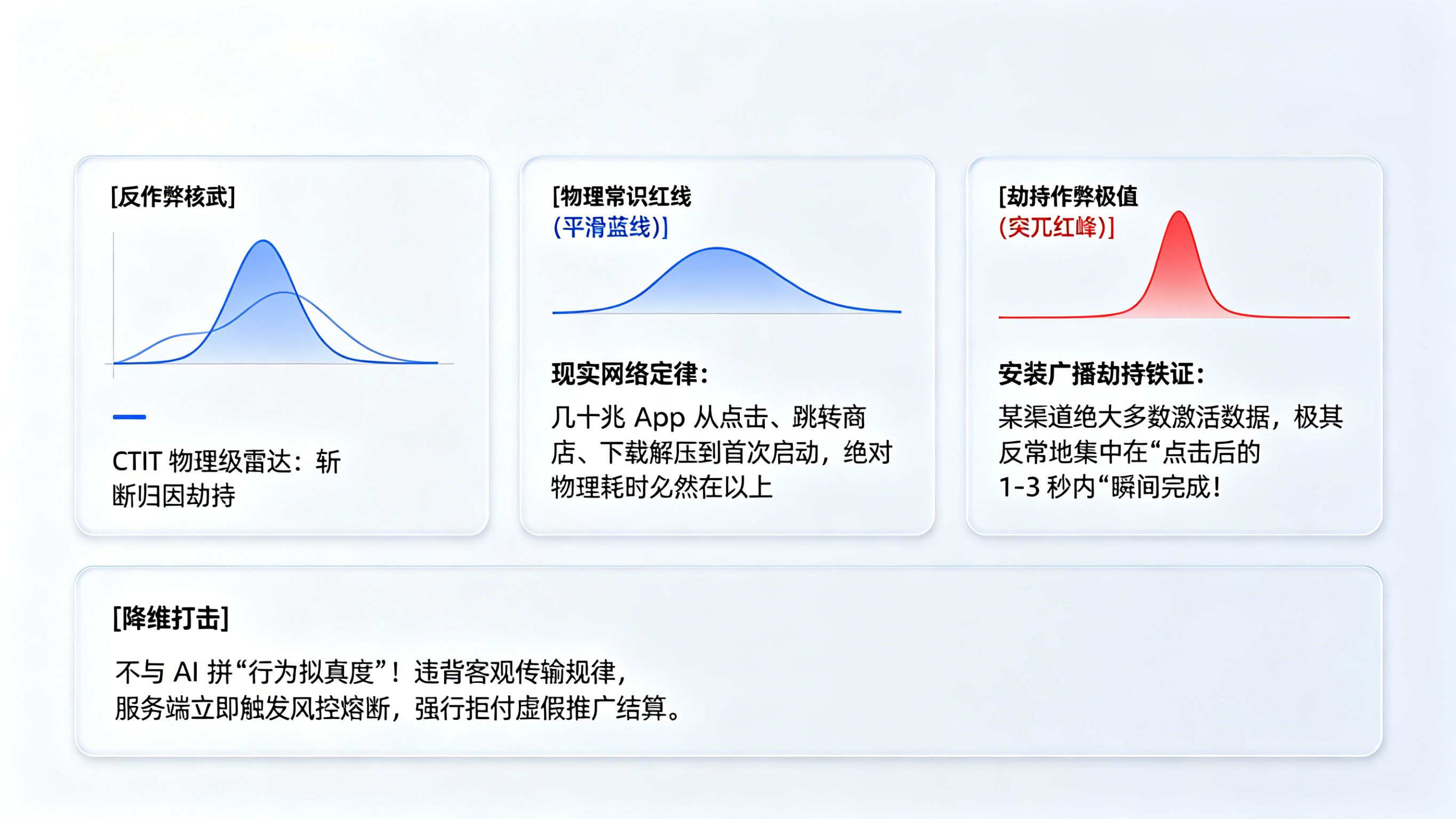

启用物理级雷达,落实 CTIT 异常熔断

-

问题:黑产利用 Hermes 强大的自动化框架进行点击注入和归因劫持,如何将这些抢功劳的幽灵流量揪出来?

-

做法:必须在广告反作弊体系中,强制实施针对 CTIT(点击至激活时间,Click-to-Install Time)的物理级异常监控。 哪怕 Agent 伪造的数据包天衣无缝,但它无法修改现实世界的网络传输规律。一个数十兆的 App 从点击、跳转应用商店、下载、解压到首次启动,必然需要十几秒以上的绝对物理时间。

-

好处:一旦后台引擎监控到某渠道送来的激活数据,其绝大部分“点击到激活”的时间差集中在极其反常的 1-3 秒内,这绝对是后台脚本监听安装动作后抢发的作弊。此时,服务端将毫不犹豫地触发熔断,拒绝向该渠道结算任何推广费用。

这件事和开发 / 增长团队的关系

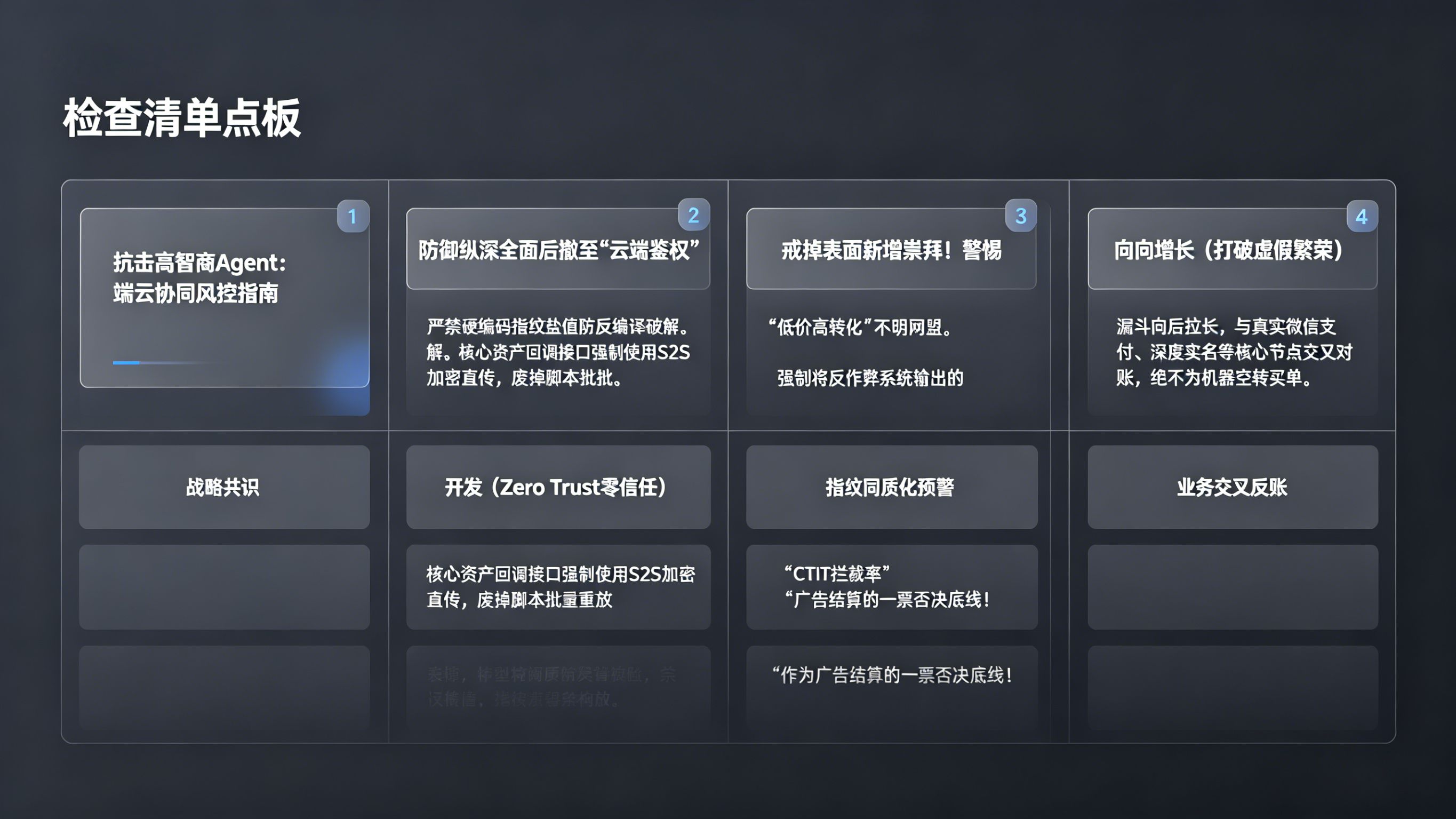

低门槛开源 Agent 的大爆发,标志着反作弊风控已经进入了深水区。App 的上下游团队必须立刻建立“零信任”协同机制:

面向开发 / 架构

开发团队必须将防御的纵深从“端侧拦截”全面后撤至“云端鉴权”。严禁将任何判断新老用户的核心规则或生成设备特征的加密盐值(Salt)硬编码在客户端中,因为这很容易被大模型反编译并生成专门的破解 Skill。此外,所有涉及核心商业资产(发红包、渠道对账)的回调接口,必须强制要求使用端云加密的 S2S(服务器到服务器)直传协议,并附带动态时间戳与非对称签名,从根源上废掉黑产利用脚本批量重放请求的可能。

面向产品 / 增长 / 运营

增长操盘手必须戒掉对“表面新增报表”的虚荣崇拜。当 5 美元就能买到一个高级数字劳工来刷单时,任何以“低价高转化”为诱饵的不明网盟渠道都极度危险。务必将底层系统输出的“指纹同质化预警”和“CTIT 拦截率”作为广告结算的一票否决底线;同时,将转化漏斗大幅度向后拉长,与涉及真实个人资金绑定的核心业务节点(如真实微信支付、深度实名)交叉对账,绝不为只有活跃却没有真实商业价值的机器空转买单。

常见问题(FAQ)

Hermes Agent 究竟是什么,它和 OpenClaw 有何区别?

Hermes Agent 是一款由 Nous Research 团队研发的开源智能体框架。区别于 OpenClaw 严重依赖人工编写静态配置文件(会话结束后记忆归零)的局限,Hermes 最核心的优势在于其内置了“学习闭环”和“三层记忆架构”。它能够自主总结任务执行中的经验教训,将验证过的最佳路径沉淀为专属的技能文件(Skills),并随着使用时间的推移,变得越来越“精明”和适配当前环境。

为什么具有“学习循环”的 Agent 对 App 风控威胁更大?

以往的黑灰产自动化脚本非常脆弱,只要 App 稍微改变一下界面的 UI 布局,或者加入一层滑块验证码,死板的脚本就会报错瘫痪。但像 Hermes 这样具备多模态理解和自我进化能力的 Agent,能够主动分析 UI 变动后的新页面,结合大模型的推理能力动态调整操作路径,甚至自行修正出新的作弊 Skill。这种“自适应”能力让绝大多数基于表面行为判定的静态风控规则瞬间失效。

面对此类廉价且聪明的云端 Agent,App 该如何从底层识别虚假流量?

对付高智商的 AI 脚本,必须放弃行为对抗,回归物理底线。核心手段有两点:一是抛弃容易被底层 Hook 篡改的硬性设备 ID,转而使用采集数百个底层硬件渲染差异的“高维模糊指纹”来抓出高度同质化的云手机集群;二是通过监测 CTIT(点击至激活时间)这一客观的物理网络传输下限规律,揪出那些企图利用秒级时间差进行归因劫持的隐蔽恶意脚本。

行业动态观察

——这场在开源社区引发狂欢的 Agent 进化,正是当下整个 AI 产业走向深水区的缩影。当极其强悍的自主学习智能体彻底“下放”到普通开发者甚至黑灰产手中,这意味着移动互联网中制造“虚假繁荣”的门槛和成本已经跌穿了地心。

openinstall运营团队

openinstall运营团队 2026-04-13

2026-04-13 164

164

闽公网安备35058302351151号

闽公网安备35058302351151号