Meta员工空转AI刷业绩:“内鬼”造假难防,App拉新如何拦截机器流量?

在硅谷,一场荒诞且疯狂的“算力军备竞赛”正在 Meta(原 Facebook)内部上演。据 4 月 7 日外媒爆料,在新任 AI 掌门人 Alexandr Wang 的强力推动下,Meta 全公司 8.5 万名员工正为了抢夺一个名为“Token Legend(Token 传奇)”的虚荣头衔,疯狂地让 AI 脚本在后台空转。

日均 2 万亿 Token 的吞吐量,相当于把整个维基百科刷了 40 多遍。更离谱的是,为了冲刺 KPI 榜单,有工程师甚至专门编写了会无限循环运行的 AI Agent(智能体),让其在后台毫无意义地消耗算力。当大厂的顶级工程师为了迎合“烧算力就是生产力”的畸形考核,都不惜亲手编写作弊脚本进行数据造假时,移动互联网的另一端——广大 App 的开发者和增长团队,必须警惕一场更具破坏力的风暴:既然高智商的程序员可以为了内部排名制造海量的“赛博垃圾”,那么在利益数十倍于此的 App 获客江湖里,黑灰产工作室又会利用这些 AI 自动化脚本,向你的拉新预算池倾泻多少难以分辨的机器假量?

新闻与环境拆解

要看清这场 Meta 内部闹剧对 App 增长生态的警示意义,我们必须剥开“烧 Token”表象,直视自动化作弊技术的平民化与隐蔽化。

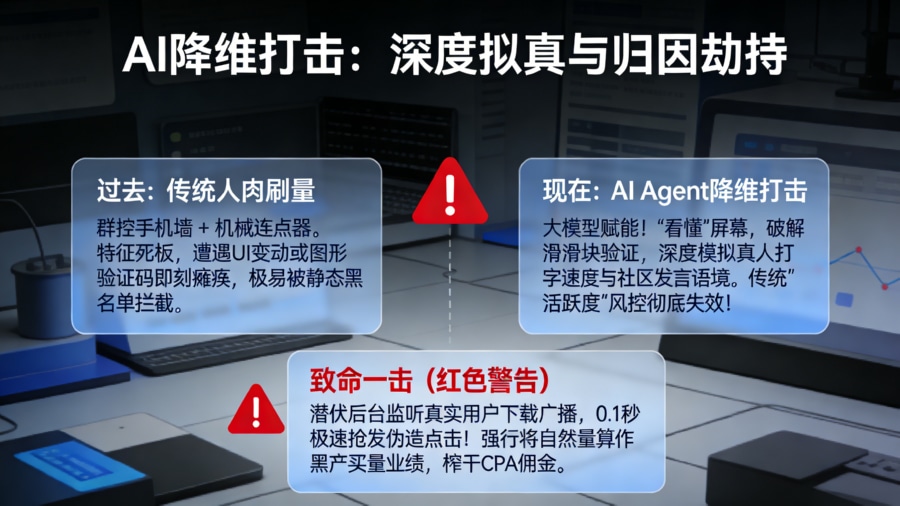

从“人肉刷量”到“大模型挂机”的降维打击

在 Meta 的这场闹剧中,员工们使用的并非传统的鼠标连点器,而是类似 MyClaw、Manus 等高级全自动智能体工具。过去,黑灰产要刷 App 的下载和日活,需要购买群控手机墙,一旦 App 的 UI 稍有变动或加入了滑块验证码,脚本就会瘫痪。 而现在,有了大模型加持的 AI Agent 能够像真人一样“看懂”屏幕。它们可以根据上下文随机生成注册昵称、模仿真人的打字速度甚至在社区里发表符合语境的长篇大论。连 Meta 的审核系统都对自家员工的“高智商空转”无可奈何,普通的 App 运营如果还依赖“账号活跃度”来判断拉新质量,无疑是把羊圈的钥匙交给了狼。

“刷数据”背后的利益博弈

Meta 员工空转 AI 是为了向高层证明自己是“AI 原生”的先进生产力,从而保住高薪与职位。在 App 买量生态中,这种利益博弈更加赤裸裸。 各大网盟、第三方应用商店甚至是部分不良的 KOL 渠道,为了完成对广告主承诺的 CPA(按激活付费)或 CPS(按转化付费)指标,赚取高额的拉新佣金,他们有着极其强烈的动机去购买并运行这些 AI 刷量脚本。由于这些机器流量在数据漏斗的浅层(如下载、激活、次留)表现得完美无瑕,广告主的营销预算就像是被精准制导的抽水机一样,悄无声息地流进了黑灰产的腰包。

从新闻到用户路径的归因问题

当“机器代刷”的技术门槛降至冰点,App 团队在买量漏斗的顶端,正面临着一场极其惨烈的“数据失真与预算失血”危机。

在一个典型的 App 拉新活动(如“邀请好友赚 50 元”或外部渠道投放)中,用户的预期转化路径是:点击推广链接 -> 跳转商店下载 -> 首次冷启动激活 -> 完成注册/深层业务动作。 然而,在高级机器流量的冲击下,这条归因链路正在遭遇三重污染:

-

防线的被动绕过:如果 App 的风控仅仅依赖设备 ID(如 IMEI、MAC)进行黑名单拦截,黑产会利用改机框架在每次执行任务前瞬间重置硬件参数,让平台误以为这是源源不断的新设备涌入。

-

“点击劫持”的归因掠夺:在网盟投放场景下,作弊脚本不仅会主动刷量,更会像幽灵一样潜伏在后台。一旦监听到真实用户下载了该 App,脚本会在千分之一秒内抢发一条带有自己渠道号的伪造点击。结果就是,自然量被强行算作了买量渠道的业绩,企业白花了冤枉钱。

-

沉没成本的无底洞:如果被这种高级机器流量蒙蔽,算法模型会误以为这些作弊渠道“转化极佳”,从而向其倾斜更多的流量扶持。最终,真正的优质人类用户进不来,App 的服务器里塞满了只会消耗资源却绝不产生真实消费的“赛博僵尸”。

工程实践:重构安装归因与全链路统计

面对连大厂内鬼都在滥用的高级自动化作弊脚本,App 研发与增长团队绝不能再抱有“通过业务逻辑防守”的侥幸心理,必须在系统最底层引入强硬的 基建,用不可篡改的物理法则进行排雷。

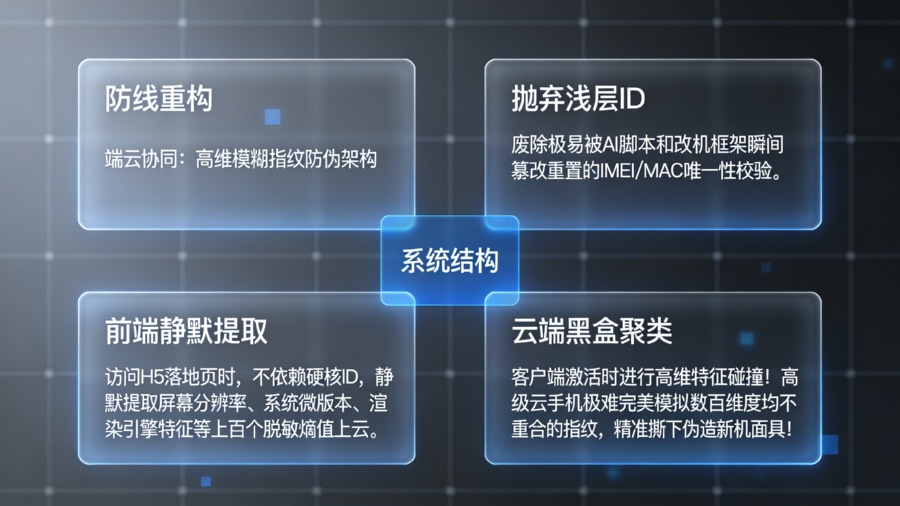

放弃浅层 ID 校验,部署高维“模糊指纹”

-

问题:既然大厂的 AI 脚本可以随时篡改和生成虚假的设备身份,传统的依靠“IMEI / IDFA 唯一性”来判断是否为新用户的策略将彻底失效。

-

做法:在接入诸如 平台时,必须启用端云协同的落地页模糊匹配机制。当引流 H5 被访问时,前端不依赖极易被篡改的硬核 ID,而是静默提取设备的屏幕分辨率、系统微版本、渲染引擎特征等上百个极其复杂的脱敏熵值,生成“模糊指纹”上云。客户端激活时,再由云端黑盒进行高维特征碰撞。

-

好处:将风控的维度拉升到了 AI 脚本难以在短时间内完美伪造的系统物理底层。哪怕是高级的“云手机”集群,也极难模拟出数百个维度均不重合的设备指纹,从而精准撕下其伪装的新机面具。

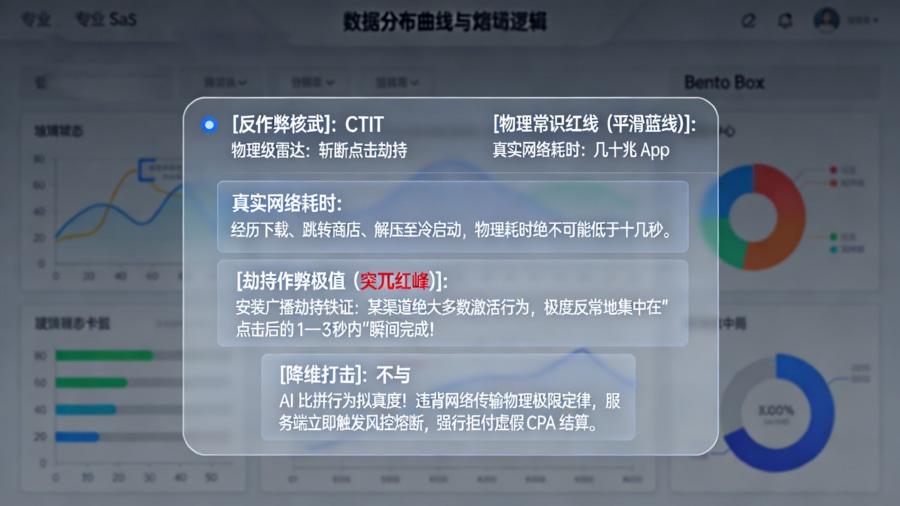

启用 CTIT 物理级雷达,斩断点击劫持

-

问题:如果黑灰产不屑于伪造设备,而是直接利用脚本抢夺真实用户的归因成果(安装广播劫持),这种手段该如何防范?

-

做法:必须在反作弊系统中强制启用 CTIT(点击至激活时间,Click-to-Install Time)异常分布监控。 任何脚本都可以伪造点击参数,但它无法违背物理世界的网络传输规律。一个正常用户下载几十兆的 App 至少需要十几秒以上的绝对物理时间。如果归因大盘显示,某渠道绝大多数的激活行为都反常地集中在“点击后的 1 到 3 秒内”,这绝对是后台脚本的瞬间劫持作弊。

-

好处:CTIT 监控犹如悬在归因链路上的达摩克利斯之剑。一旦监测到极速时间差的物理违规,系统将立即在服务端触发熔断,拒绝对该批次虚假流量进行 CPA(单次动作成本)结算,直接掐断黑灰产窃取预算的命脉。

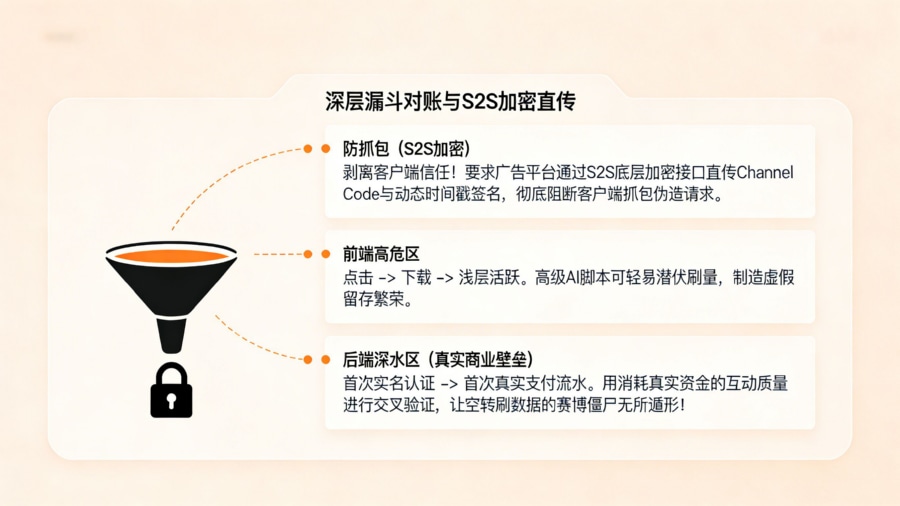

深层事件对账与端云直传加密

-

问题:如果高级脚本突破了前置防线,潜入 App 内部进行刷活跃,如何甄别其真实性?

-

做法:在核心的归因对账环节,要求广告平台通过 S2S(服务器到服务器)的底层加密接口直传 ChannelCode 和动态时间戳签名。同时,将渠道统计的漏斗大幅向后拉长,与“首次真实交易”、“实名认证”等涉及现实资源消耗的深层事件进行交叉验证。

-

好处:剥离了客户端的信任基础,让作弊者无法通过抓包伪造激活请求;同时,通过拉长业务漏斗,用真实的资金流水和交互质量来反向验证拉新效果,让那些只会空转刷数据的机器流量无所遁形。

这件事和开发 / 增长团队的关系

面对 AI 作弊手段的不断下沉,App 内部的跨部门协同必须实现战略级的升维:

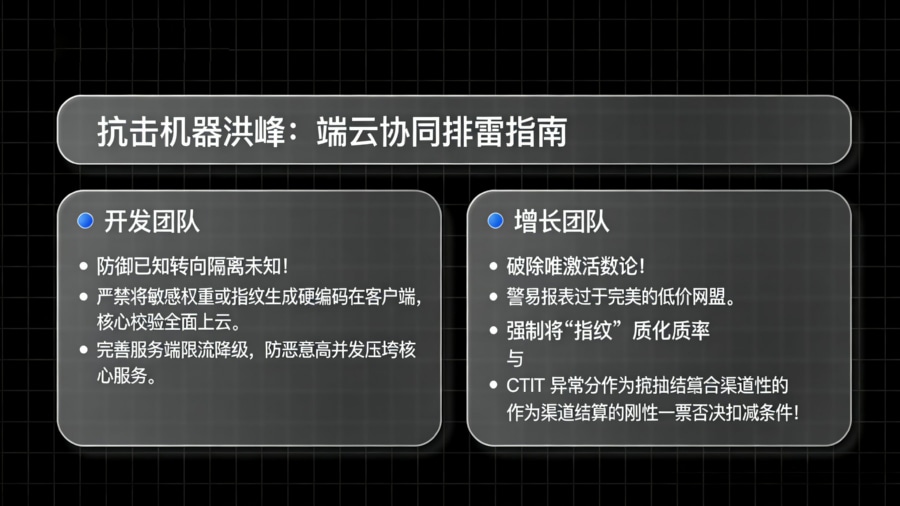

面向开发 / 架构

开发团队必须将防刷量与归因的视角从“防御已知”转向“隔离未知”。在处理各类活动发奖、渠道回调接口时,必须建立零信任(Zero Trust)机制。严禁将任何判断新老用户或生成指纹的敏感权重规则硬编码在客户端,所有核心校验必须上移至高可用的云端黑盒。此外,务必完善服务端的限流与降级策略,以防黑灰产在试探风控阈值时发起的瞬时高并发请求导致自家的核心服务器瘫痪。

面向产品 / 增长 / 运营

增长操盘手必须破除对“拉新激活数”的盲目崇拜。当 Meta 都在被自己的员工用假数据糊弄时,你更不能轻信那些外部渠道报表上过于完美的数据。必须将第三方反作弊系统输出的“指纹同质化率”和“CTIT 异常分布拦截率”作为与网盟对账、结算的刚性扣减条件。用长效的、涉及资金的留存深层指标去验证渠道质量,坚决不为没有商业价值的机器空转买单。

常见问题(FAQ)

为什么大厂员工要空转 AI 脚本?这和 App 被黑灰产刷量有何共性?

Meta 员工空转 AI,是因为扎克伯格将“用 AI 重写代码”作为了硬性 KPI,员工为了抢夺“Token 传奇”的虚荣头衔和保住饭碗,不惜用假动作去迎合考核标准。这与 App 买量生态中的乱象如出一辙:当广告主(App 企业)一味以“极低的激活成本(CPA)”去考核渠道商时,渠道商为了完成指标并赚取差价,就会选择成本远低于真实买量的黑灰产机器脚本去“制造”虚假的激活数据。两者的本质都是为了应对不合理的 KPI 而进行的自动化造假。

黑灰产利用 AI 脚本刷量,为什么比以前的人工水军更难防范?

以前的人工水军或简单的按键精灵,其行为模式高度重复(例如固定坐标点击、固定时间间隔),只要 App 加入复杂的图形验证码或调整一下 UI 布局,作弊手段就会失效。但现在的 AI Agent 接入了大模型,具备了强大的视觉解析和逻辑推理能力。它可以“看懂”复杂的验证码,能模拟真人不同力度的屏幕滑动轨迹,甚至能根据社区语境自动生成发帖内容。这种高度拟人化的行为,使得依赖单一“行为频率拦截”的传统风控大量失效。

CTIT 异常监控为什么能精准识别“点击劫持”?

“点击劫持”是黑灰产最常用且最隐蔽的作弊手段之一。他们不负责带来真实用户,而是让恶意脚本潜伏在用户的手机后台。一旦发现用户自行下载并安装了某个推广中的 App,脚本会在安装完成的瞬间抢先发一条带有自己渠道号的假点击给归因服务器。 由于这个假点击是在应用安装完毕的那一刻才发出的,它与随后的 App 激活动作之间往往只有 1-2 秒的极短时间差。而在真实的物理世界中,用户从点击广告、跳转应用商店、下载几十兆的包到最终解压打开,是绝对不可能在 3 秒内完成的。CTIT 监控正是利用了这道不可逾越的物理时间差,精准切断了作弊者的黑手。

行业动态观察

,绝不仅仅是一出硅谷巨头管理的荒诞剧。当全球顶尖的科技公司都无法有效遏制内部员工利用自动化脚本进行数据造假时,它残忍地揭示了一个事实:在生成式 AI 时代,制造逼真“虚假繁荣”的技术门槛已经彻底坍塌。

openinstall运营团队

openinstall运营团队 2026-04-08

2026-04-08 27

27

闽公网安备35058302351151号

闽公网安备35058302351151号