Claude Code源码泄露风暴:App防刷量SDK如何规避被扒光?

3月31日,AI 圈爆出了一场堪比“核泄漏”的史诗级工程灾难:Anthropic 旗下被寄予厚望的顶级 AI 编程智能体 Claude Code,因一个低级的配置失误,导致 51.2 万行完整 TypeScript 源码在公网上彻底裸奔。当估值千亿的 AI 巨头把最核心的 Agent 架构底牌直接扔在大街上,这场原本只属于前端和 AI 工程师的狂欢,却给所有 App 开发与安全团队敲响了震耳欲聋的警钟:在这个连顶尖大厂都会“漏底”的时代,App 接入的防刷量 SDK 和核心业务逻辑,到底该如何避免被黑灰产一眼看穿?

新闻与环境拆解

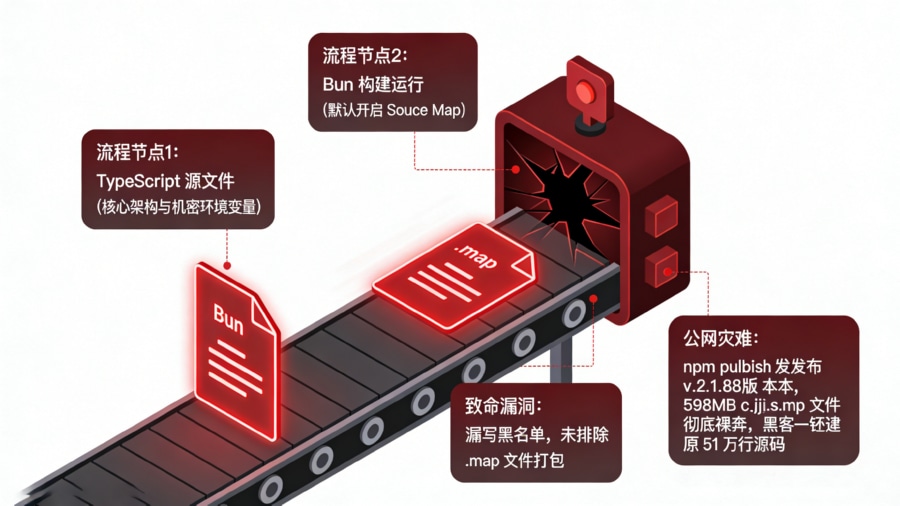

这绝对是 2026 年科技圈最荒诞也最硬核的泄露事件。没有高深莫测的黑客 APT 攻击,也没有内鬼拖库,一切仅仅是因为在执行 npm publish 打包发布时,忘了关掉一个开发调试用的开关。

史上最昂贵的 .map 文件

事件的起因令人啼笑皆非。3 月 31 日下午,安全研究员 Chaofan Shou(@Fried_rice)在检查 Anthropic 新发布的 @anthropic-ai/claude-code v2.1.88 npm 包时,赫然发现里面躺着一个体积高达 59.8MB 的 cli.js.map 文件。 在前端和 Node.js 工程化中,Source Map(.map 文件)的作用是将压缩、混淆后的生产环境代码,一键映射还原回原始的源代码,以便于开发者在浏览器或终端中进行断点调试。在生产发布时,将其排除在打包列表之外(如写入 .npmignore)是行业最基础的常识。然而,Anthropic 使用 Bun 运行时进行打包时默认开启了 Source Map 生成,且漏掉了排除配置。 通过这个 .map 文件,研究员瞬间还原出了超过 1900 个源文件、共计 51.2 万行未经任何混淆的完整 TypeScript 代码。更离谱的是,2025 年 2 月 Claude Code 刚上线时就曾因同样原因泄露过一次,时隔一年,同样的低级错误再次上演。

价值连城的“技术裸奔”

这次泄露的绝非边角料,而是目前全球最顶级的 AI Agent Harness(智能体调度操作系统)的生产级完整实现。这 51 万行代码中,包含了 Anthropic 过去两年多的核心技术家底:

-

核心架构曝光:高达 4.6 万行的 QueryEngine(查询推理引擎)、完整的 REPL 循环、工具注册与权限系统、进程间通信(IPC)机制全数曝光。

-

极密未发布功能:代号

BUDDY的终端电子宠物系统(甚至包含 18 个物种、稀有度和性格算法);代号KAIROS的永久记忆后台守护进程(支持自动在深夜运行autoDream进程来整理白天的代码上下文记忆);以及支持 30 分钟云端深层思考的ULTRAPLAN规划模式。 -

敏感控制逻辑:包含了

USER_TYPE=ant的员工特权卧底模式(自动抹除内部提交的 AI 痕迹)、超过 120 个未公开的环境变量、遥测埋点以及加密逻辑的实现细节。

短短数小时内,泄露代码在 GitHub 上被归档,首个仓库狂揽 1.3 万 Star 和 2 万次 Fork。尽管 Anthropic 紧急下架了问题版本,但代码已被无数次镜像备份,彻底实现了“数字永生”。

从新闻到用户路径的归因问题

普通人在这场风暴中看到的是“大厂吃瘪”的笑话和令人惊艳的 AI 产品蓝图,但对于 App 开发者和增长风控团队而言,这场源码泄露揭示了一个极其致命的业务断层:当客户端的底层执行逻辑变成“白盒”,业务防线将瞬间崩溃。

试想一下,如果泄露的不是 Claude Code,而是你的 App 中用于判断用户设备指纹、采集归因参数、或者进行防刷量风控的核心 SDK 代码呢? 在 App 的买量增长与拉新裂变(如“邀好友砍一刀”、“免填邀请码拿现金”)场景中,用户从点击广告/邀请链接,到下载安装、首次启动,再到触发奖励,这整个链路依赖于 SDK 在客户端默默采集设备型号、IP、剪贴板内容等参数,并上报给服务器进行归因与风控校验。 黑灰产(羊毛党)的日常工作,就是逆向破解 App 或反作弊 SDK 的代码,找出你是如何生成设备指纹的,如何判定这台手机是“真机”还是“模拟器”的。一旦这些上报逻辑和加密签名算法像 Claude Code 一样被“扒光”,黑客就能轻易写出自动化脚本,伪造出成千上万个合法的“新用户”激活请求,直接向你的服务器发送虚假的归因成功回调。结果就是:广告费和拉新奖金像流水一样被掏空,而增长漏斗的报表上却全是虚假的繁荣,真实的获客转化链路在这里发生了彻底的断层与失真。

工程实践:重构安装归因与全链路统计

为了避免在激烈的买量竞争中遭遇类似的“裸奔”反噬,App 团队必须在工程链路上升级底层防御,用高标准的技术手段保护流量归因与反作弊机制,确保发起的每一次拉新和系统调用都真实可信。

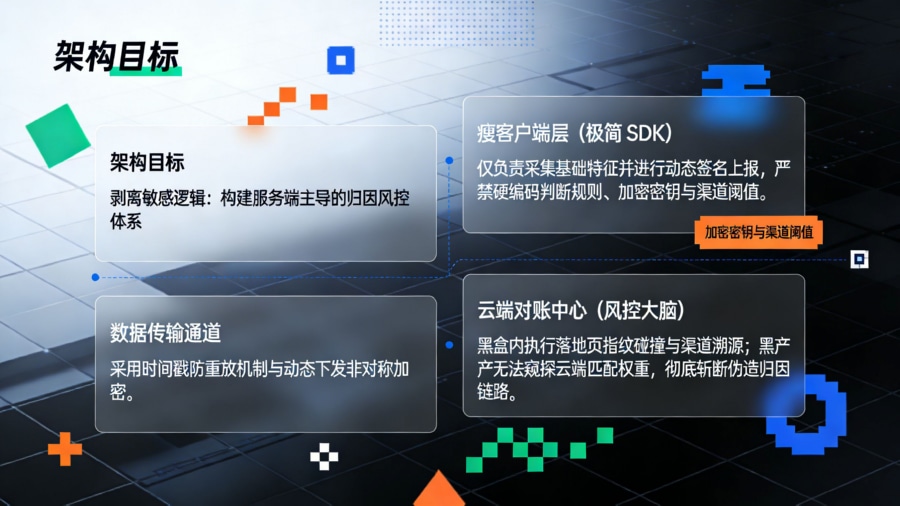

剥离敏感逻辑:服务端主导的归因数据对账

-

问题:很多初创 App 团队为了省事,将归因的逻辑判断、防刷量的规则阈值甚至加密密钥硬编码在客户端代码中。一旦 App 被逆向反编译或 Source Map 意外泄露,黑客就能轻易摸清风控底牌,伪造安装来源。

-

做法:在接入诸如 这类专业基建时,必须将核心判断逻辑后置到云端。通过落地页匹配机制,当用户在 H5 点击下载时,由落地页收集基础特征存入云端缓存;当 App 激活时,客户端 SDK 只负责极简的、动态加密的特征上报(且不包含任何硬编码的 ChannelCode)。真正的归因比对(指纹碰撞、渠道溯源)完全在服务端黑盒内闭环完成。

-

好处:最大程度降低了客户端 SDK 的“含金量”。即使 App 的客户端源码不幸被扒光,黑产看到的也只是一堆经过动态混淆的上报接口,无法知晓服务端的匹配权重和校验规则,从而斩断了伪造归因来源的链条。

强化广告效果监测与防刷量风控(CTIT)

-

问题:即使代码没有泄露,黑灰产依然可以通过点击注入(Click Injection)或安装劫持等手段,在真实的自然量下载过程中抢夺归因,导致买量 ROI 被严重注水。

-

做法:利用专业的体系,建立多维度的立体防御。重点监控 CTIT(Click-to-Install Time,点击至激活时间)的物理极限分布。如果大量激活集中在点击后的 3 秒内发生(违背了正常下载+安装的时间常识),或者呈现极度平滑的机器脚本分布,系统将自动熔断并判定为作弊流量。

-

好处:通过行为特征分析而非单一的客户端参数校验,建立起第二道防线。这种基于统计学和物理规律的风控过滤,不受客户端代码被逆向的影响,能够有效剔除机器点击与劫持流量,确保每一分推广预算都花在刀刃上。

代码深度混淆与动态签名对抗

-

问题:无论是自研的参数还原逻辑,还是打包部署时的粗心大意(如本次 Anthropic 漏删 .map 文件),都暴露出工程发布流水线的脆弱性。

-

做法:在 CI/CD 流水线中强制加入不可绕过的安全审计检查,彻底阻断 .map 等调试文件的生产环境发布。同时,针对 Android 的 DEX/SO 文件和 iOS 的 Mach-O 文件,实施深度的指令级混淆(如控制流平坦化、字符串加密)。在数据上报时,采用时间戳防重放机制与动态下发的非对称签名算法。

-

好处:显著提高黑客的逆向成本。让意图窥探 App 安装归因参数拼接逻辑的攻击者陷入海量的无意义代码迷宫中,为安全团队争取漏洞响应与策略升级的时间窗口。

这件事和开发 / 增长团队的关系

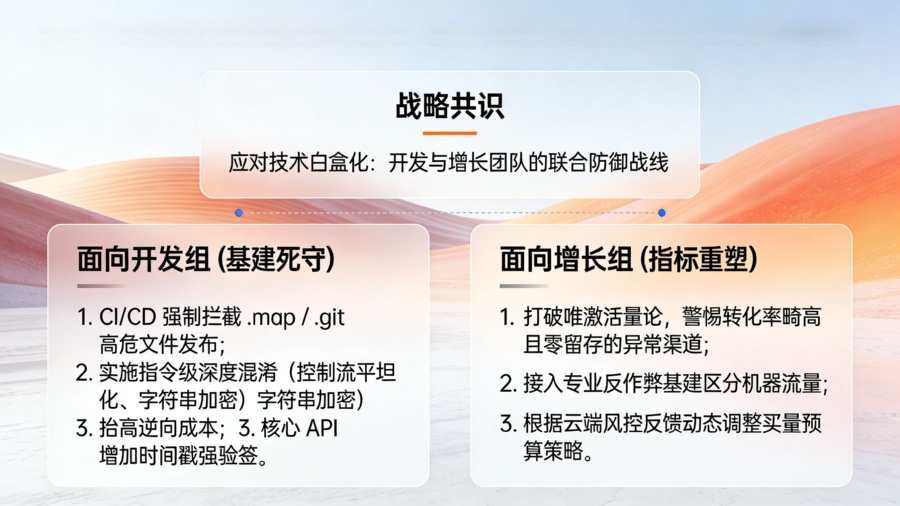

面对从硅谷传来的这场顶级技术风暴,国内团队需要迅速从“吃瓜”状态切换到自身的防线审查:

面向开发 / 架构

-

死守发布规范流水线:这是血的教训。必须在自动化构建脚本(如 Webpack、Vite、Bun)中强制加入对

.map、.DS_Store、.git等高危泄露文件的扫描和阻断机制,任何包含此类文件的构建包直接阻断发布。 -

重构多端 ID 策略与埋点上报:在设计针对 Agent 分发或传统渠道拉新的埋点字段时,切忌在客户端明文拼接

channel_code或campaign_id等敏感参数。应采用强加密的 Token 或短链 ID 进行代指,要求所有的事件还原接口(如首启参数还原)必须进行严格的设备与时间校验,防止重放攻击。

面向产品 / 增长

-

重新审视“完美增长报表”:当市面上流传着顶级 AI 公司的完整源码时,意味着黑灰产开发自动化刷量工具的门槛被进一步拉低。增长和运营团队不能再盲目迷信单一的“激活量”指标。必须结合防刷量系统的反馈,区分真实的“主路径渠道”转化与高度疑似的机器流量,及时调整买量预算策略,避免被虚假的繁荣掏空 ROI。

常见问题(FAQ)

Anthropic 这种大厂为什么会犯把 .map 文件打包进去这种低级错误?

这暴露出大公司在高速迭代时的工程流水线漏洞。通常在现代前端或 Node.js 构建工具(如本例中的 Bun)中,为了方便调试,Source Map 生成往往是默认开启的。如果在生产打包的配置文件(如 .npmignore 或 package.json 的 files 字段)中没有进行严格的黑名单排除(显式排除 *.map),这些致命文件就会随着构建脚本顺理成章地被推送到公共代码库。

源码泄露对 Claude Code 未来的产品安全性有什么直接威胁?

最大的威胁在于“黑盒变白盒”。源码中包含了 Claude Code 是如何进行本地文件读取、如何调用系统命令以及如何处理 API 鉴权的完整逻辑。黑客可以仔细研究这些逻辑,找出其中处理异常边界的漏洞(如命令注入漏洞)。一旦发现此类 0day 漏洞,就可以针对大量已经安装了 Claude Code 的开发者电脑发起精准的定向攻击或投毒。

App 如果不幸被逆向破解了防刷量组件,该如何快速止损?

如果在业务监控中发现某个渠道的激活转化率异常畸高(甚至高达 90% 以上)且后续留存为零,应立即怀疑防线被破。此时首要动作是在服务端实施风控熔断,暂停该渠道的回调结算。其次,通过动态下发机制更新客户端的加密签名盐值(Salt),迫使黑客必须重新进行逆向分析;长远来看,必须将核心校验逻辑从客户端剥离,迁移至云端风控引擎。

行业动态观察

,用一种极其惨烈的方式,为全行业上了一堂价值数十亿美金的工程安全课。它不仅戳破了顶级 AI 公司技术神话的滤镜,更让全球开发者意识到:在 AI Agent 与多模态交互狂飙突进的今天,底层工程安全与业务风控的基建如果跟不上迭代的速度,随时可能面临毁灭性的反噬。

openinstall运营团队

openinstall运营团队 2026-04-01

2026-04-01 184

184

闽公网安备35058302351151号

闽公网安备35058302351151号