蚂蚁数科发布“OpenClaw龙虾卫士”,AI智能体安全落地与App风控怎么衔接?

3月19日,蚂蚁数科推出“蚁天鉴2.0-龙虾卫士”AI安全防护体系,针对OpenClaw等智能体的权限越界、记忆污染、恶意诱导等风险,提供“对抗思想变异”“净化skills仓库”“风险舆情播报”三大核心能力,并启动“龙虾AI安全守护计划”,首批100家企业获3个月20万次免费调用服务。这套体系入选IDC大模型安全市场图谱,具备SOTA级0-Day泛化修复能力,蚂蚁团队强调“AI智能体不是黑箱,更不能是盲盒”。

当OpenClaw这类自主执行型AI深入企业场景,批量访问系统、执行任务时,App运营方同样面临相似挑战:智能体可能代理用户完成下载、注册、激活,但隐藏权限滥用、异常调用风险,导致渠道数据失真、买量预算白烧。对于依赖广告投放与私域拉新的App来说,如何在拥抱智能体效率的同时,筑牢风控与归因防线,已成为迫在眉睫的工程课题。

从新闻到用户路径的归因问题

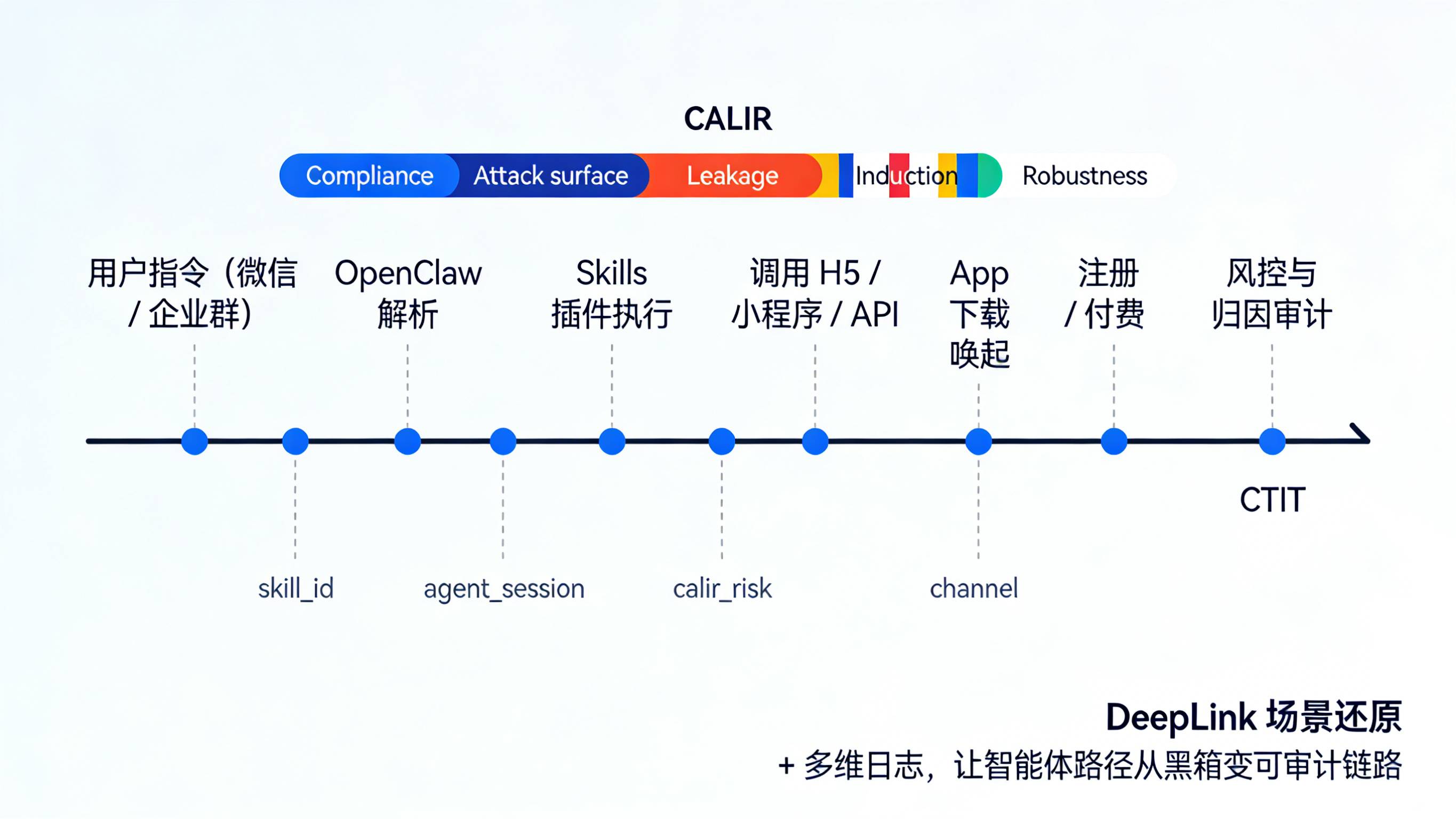

蚂蚁“龙虾卫士”聚焦智能体全生命周期防护,其三大能力直指典型风险路径。以“净化skills仓库”为例,基于CALIR五维模型框架,对Skills插件进行合规扫描与行为审计,能阻断权限越界与敏感泄露。这反映出智能体风险往往发生在“插件调用链”上:用户指令触发Skills,Skills访问App接口执行任务,但若插件被污染,可能批量发起虚假安装或异常激活,造成数据黑洞。

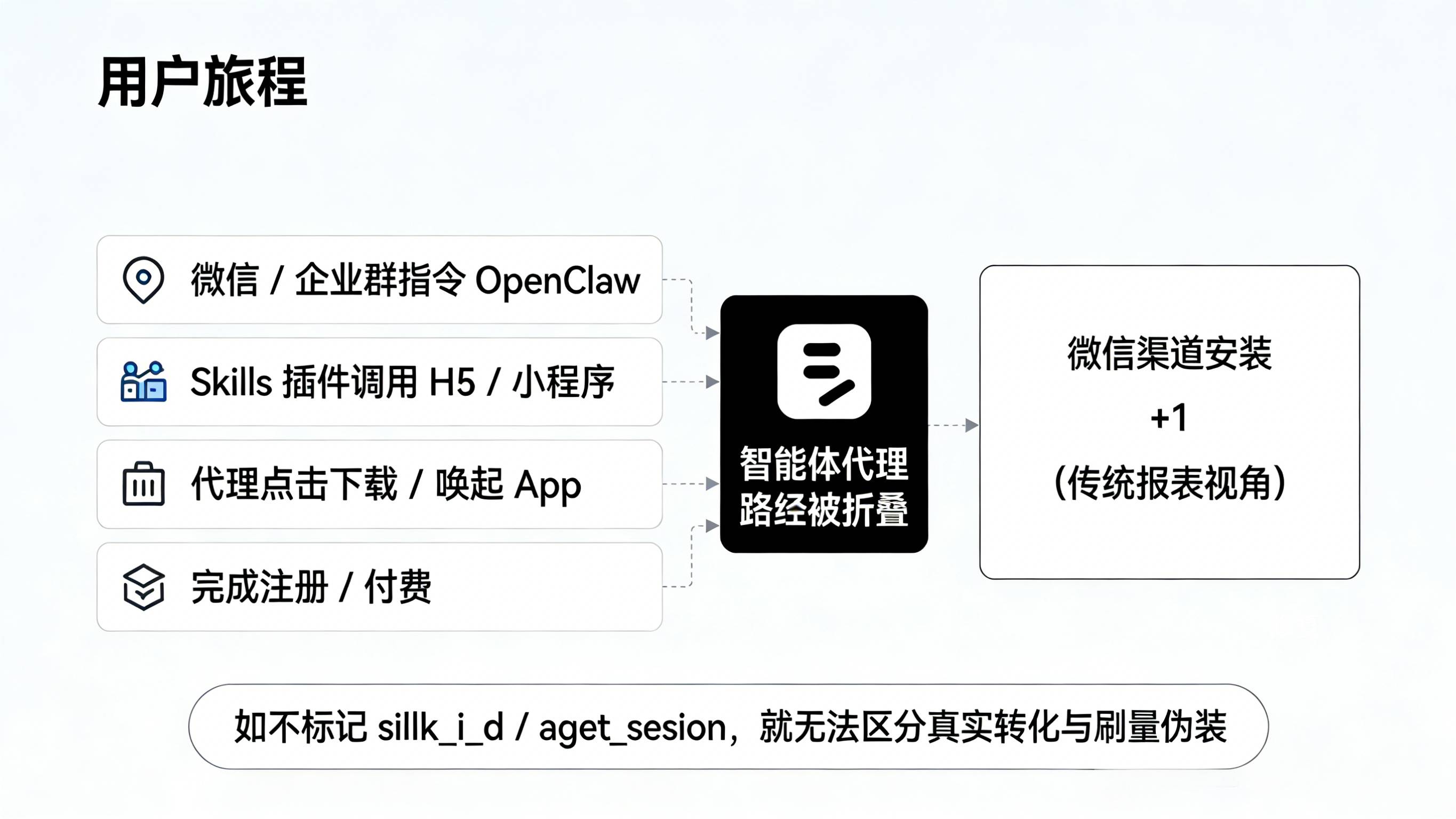

真实用户路径中,智能体介入后链路变为:微信/企业群指令OpenClaw → Skills插件调用H5/小程序 → 代理点击下载/唤起App → 完成注册/付费。传统归因只看到“微信渠道安装+1”,忽略了“是否Skills代理”“插件调用频次”“IP/CTIT异常”等维度,导致无法区分真实转化与刷量伪装。尤其在金融、电商场景,蚂蚁强调的“可解释、可控制、可追溯”,对App意味着必须在每跳上嵌入风险标记,否则智能体红利易变治理黑洞。

工程实践:重构安装归因与全链路统计

在渠道参数中嵌入智能体风险标识

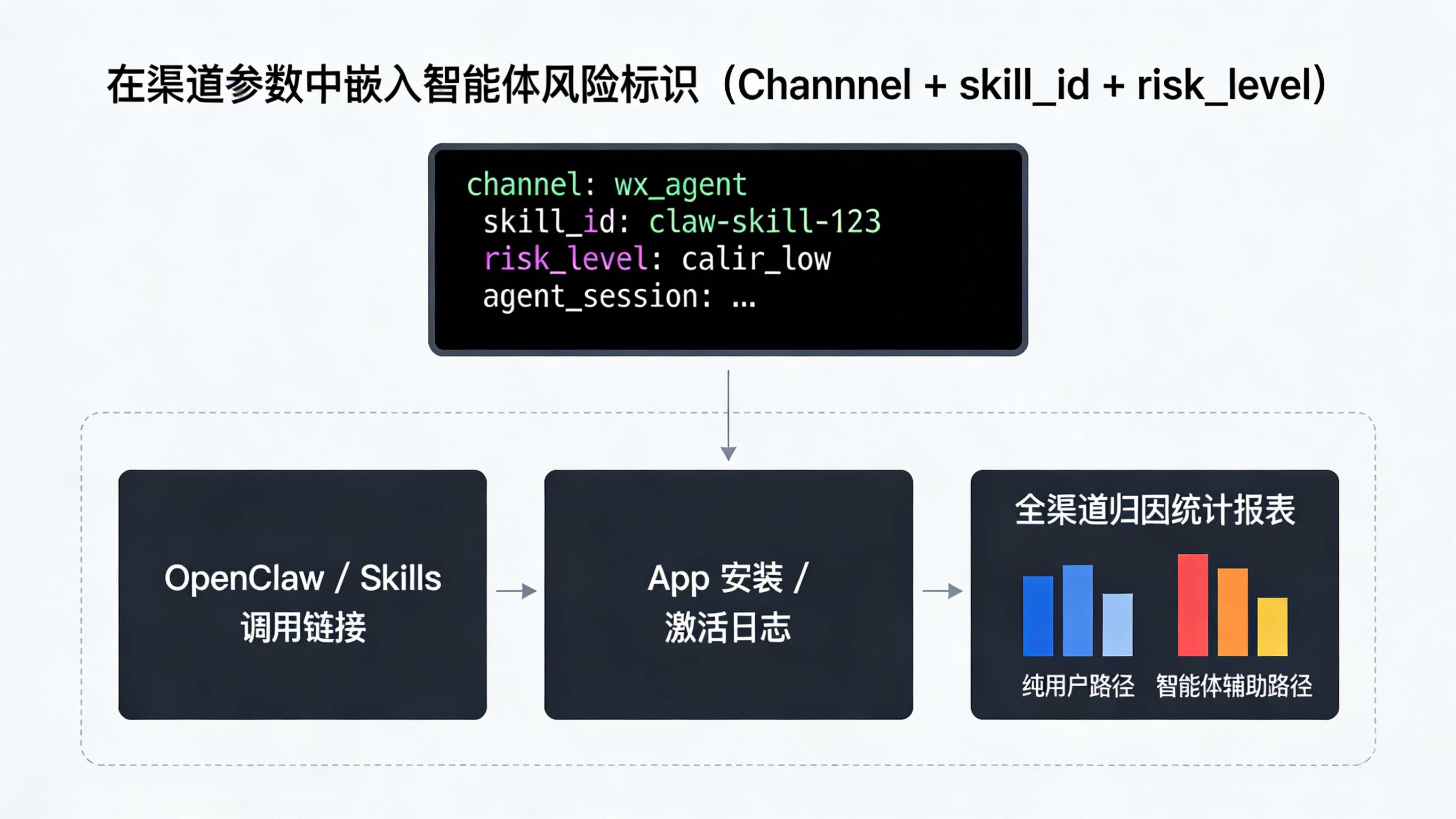

首先,从入口设计起,将OpenClaw等智能体视为独立渠道子类。在所有可能被Skills调用的链接中,增加风险感知参数:如channel=wx_agent、skill_id=xxx、risk_level=calir_score。通过回传这些字段,到服务端后按“执行主体”(用户/智能体)和“风险等级”分桶统计,避免将高风险流量与自然流量混淆。

好处显而易见:报表中能直观对比“纯用户路径”与“智能体辅助路径”的转化率、留存差异;当某Skills插件风险分高时,一键暂停其流量,类似蚂蚁“净化skills仓库”的拦截逻辑。

{

"deeplink_url": "https://yourapp.com/agent-task",

"params": {

"channel": "wx_agent",

"skill_id": "claw-skill-123",

"risk_level": "calir_low",

"agent_session": "sess_20260319_001",

"campaign_id": "spring-promo"

}

}

融合CTIT与行为审计做反作弊过滤

其次,借鉴“对抗思想变异”思路,在反作弊层引入多维审计。对智能体流量,优先检查CTIT(Connection Type/IP Time)模式:正常用户多为移动网络单次访问,智能体则易现桌面IP高频批量调用。结合行为序列(如无中间页停留直达付费),计算风险分,若超阈值则标记为可疑。通过过滤无效安装,回款对账更精准。

蚂蚁的“风险舆情播报”启发App构建实时告警:当某Skills批量触发激活时,推送报告给运营,变被动追责为主动感知。

Skills调用链的端到端追溯

最后,重构回调设计,确保参数在智能体介入下不丢失。使用支持场景还原的DeepLink,将skill_id、agent_session、calir_risk等编码进安装链接。即使经商店中转,也能还原完整上下文。保证了从指令到转化的全链路可视化,类似“龙虾卫士”的可追溯基石。

[插入位置:代码块 2]

这件事和开发 / 增长团队的关系

对开发团队,“龙虾卫士”提醒接口需内置智能体适配:所有高敏API加CALIR-like扫描,预留risk_token字段;多端ID策略下,桌面代理需与移动端行为闭环匹配,避免画像碎片化。

对增长团队,这是渠道重估机会:将智能体流量单独计量ROI,高风险Skills降预算,低风险者放大测试;结合“守护计划”免费调用,快速验证“安全智能体拉新”效果,优化买量模型。

产品经理则需设计“Agent友好”路径:如一键分享给OpenClaw的任务卡片,内置风控参数,确保效率与安全并行。

常见问题(FAQ)

OpenClaw Skills调用App接口,会直接导致刷量风险吗?

Skills本身中性,但若插件被污染或批量部署,易演变为脚本化刷装。关键看调用模式:单用户低频为提效,高频同IP/CTIT异常则需拦截。蚂蚁CALIR框架启发,App应在服务端审计行为序列,而非仅靠客户端埋点。

如何区分智能体代理流量与真实用户流量?

通过参数标记+行为指纹:智能体路径参数含skill_id,行为上缺中间停留、多任务并行。归因系统分“代理标记”维度统计,结合设备图谱验证闭环完整,避免误杀高效用户。

“龙虾卫士”免费调用能直接用在App风控吗?

不能直接套用,但三大能力可迁移:“对抗变异”→输入过滤;“净化仓库”→插件白名单;“舆情播报”→实时Dashboard。企业级App可自建类似体系,中小团队借助第三方反作弊服务快速落地。

智能体介入后,广告对账准确率会下降吗?

会,但可控。传统对账忽略代理层,导致重复计费。通过agent标记过滤无效回调,结合多触点归因重构路径,准确率不降反升,尤其在金融场景需合规追溯。

行业动态观察

蚂蚁“龙虾卫士”的发布,标志着智能体安全从“事后补丁”向“全周期治理”跃迁,CALIR框架与0-Day修复能力为行业设下新标杆。OpenClaw生态爆发下,App风控不再是孤岛防护,而是需与上游Skills仓库、平台舆情联动,形成生态级闭环。

当下,企业争相部署智能体拉新与运营,但安全滞后易酿数据危机。借鉴蚂蚁实践,重构体系,能让App在红利期抢占先机,避免“黑箱”酿成“盲盒”隐患。

openinstall运营团队

openinstall运营团队 2026-03-20

2026-03-20 220

220

闽公网安备35058302351151号

闽公网安备35058302351151号