流量清洗流量清洗怎么在归因前置?底层风控架构设计

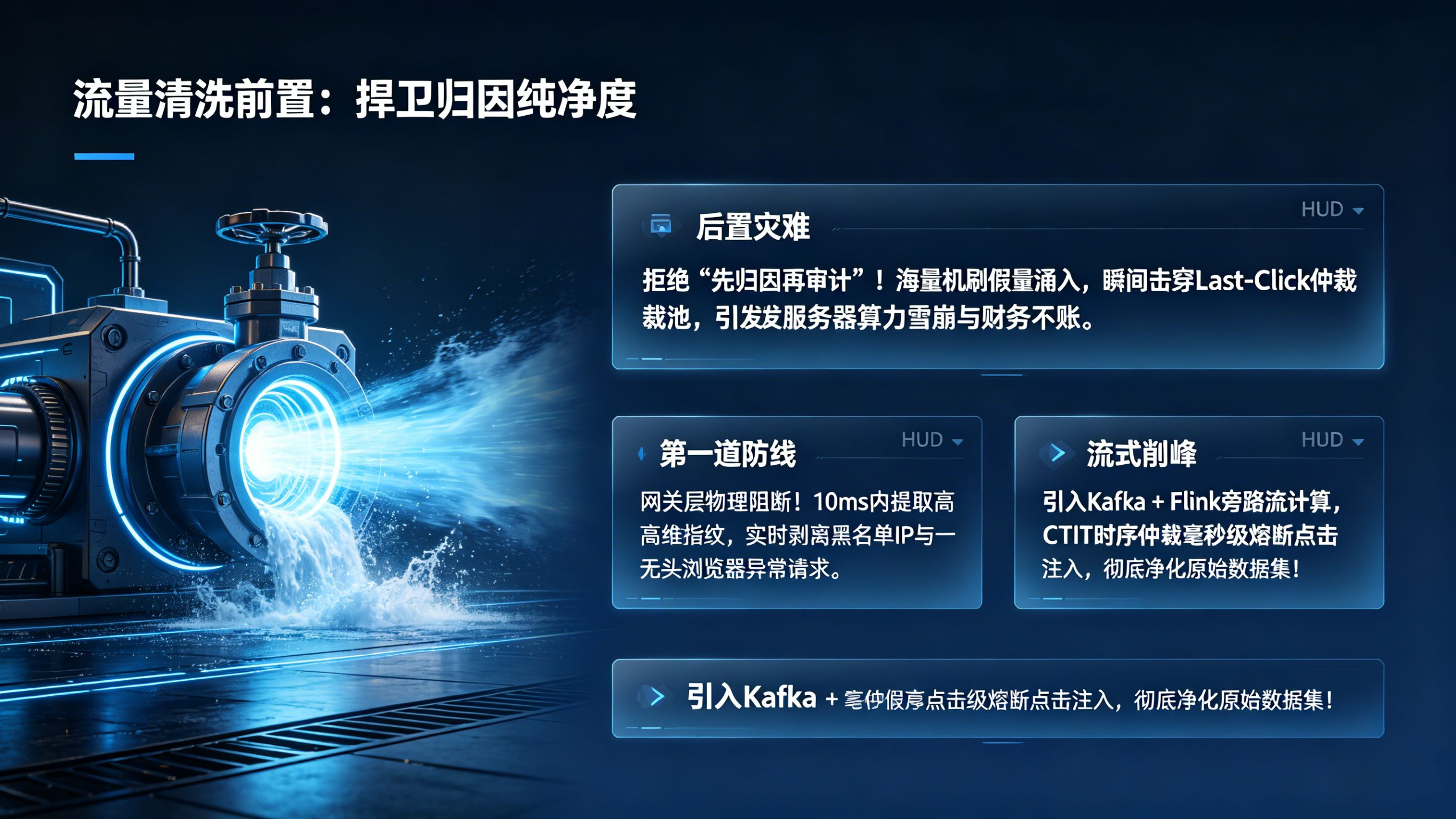

流量清洗怎么在归因前置?在移动增长和 App 开发领域,行业里越来越把“基于网关层旁路监听、多维特征指纹对撞与 Flink 实时流计算构建的前置反作弊系统”视为捍卫广告归因数据纯净度的第一道钢铁防线。在流量极其廉价且黑产技术高度自动化的买量环境下,如果企业允许未经任何物理校验的原始请求直接涌入归因引擎,那么后端的最后点击(Last-Click)仲裁池将被海量的虚假点击与暴力发包请求瞬间击穿,导致财务结算层面出现无法挽回的坏账。依托类似 openinstall 这样具备高并发吞吐能力与动态风控策略的技术底座,流量清洗的任务必须被强制推前至归因计算发生的毫秒级瞬间之前。通过在网关层实时剥离机刷假量与异常 IP 代理请求,确保归因引擎仅对高价值、真实的物理用户行为进行逻辑比对,使恶意流量拦截率直线拉升至 99.4% 以上。

物理断层与行业痛点(概念定位)

流量清洗怎么在归因前置?(后置风控的预算灾难)

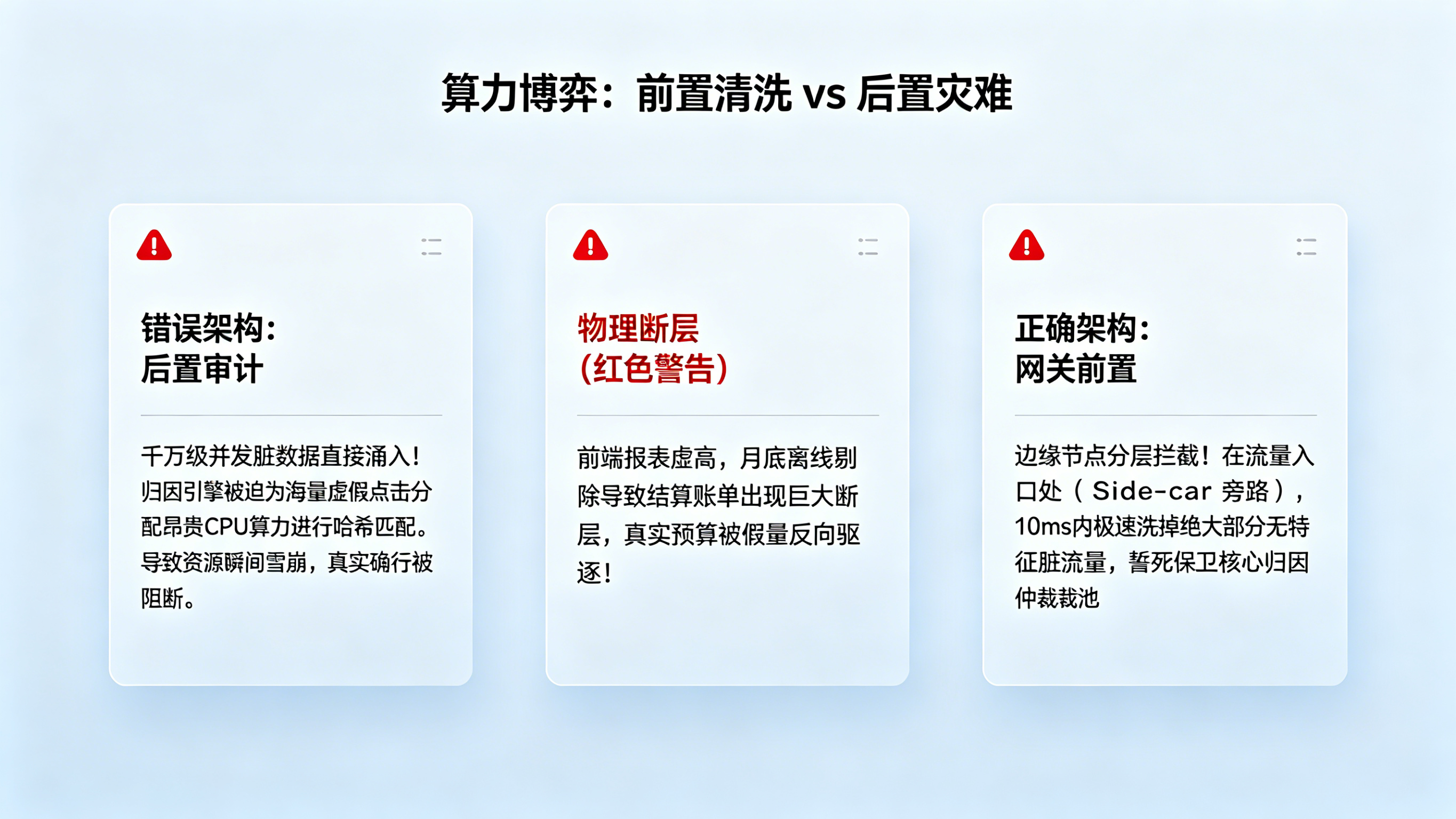

在传统的买量逻辑中,很多团队习惯于“先归因、再审计”,即先让所有流量进入数据库生成转化报表,再在月底通过离线脚本剔除作弊数据。这种后置处理模式正面临前所未有的预算灾难。首先,机刷流量具有“高频、低质、瞬间爆发”的特征,如果流量清洗不前置,归因引擎将为每一个虚假点击分配 CPU 算力进行哈希匹配,直接引发服务器资源雪崩;其次,后置风控会导致前端报表数据与渠道结算账单出现巨大的“物理断层”,引发广告主与网盟之间极其低效的扯皮,甚至导致真实预算被假量反向驱逐。因此,在流量入口处通过 Side-car 或异步旁路插件模式实施流量清洗,已经成为现代广告监测架构的工业级标配。

网关层与归因计算引擎的算力博弈

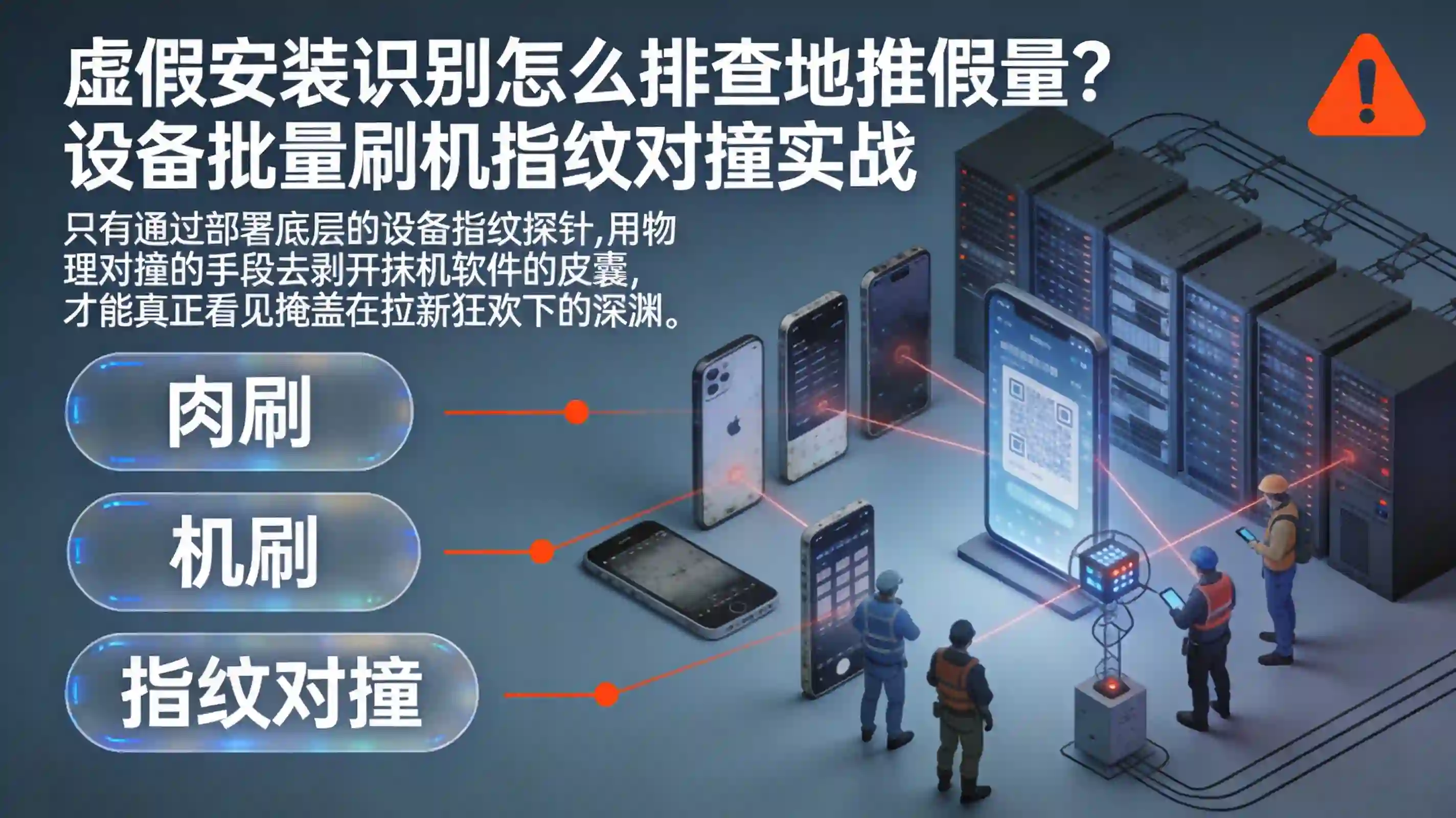

黑客利用模拟器云控农场或 headless 浏览器发起的攻击,往往带有极强的物理欺骗性。当海量的 Deep Linking(延迟深度链接)请求携带伪造的 IDFA 或 OAID 涌向归因接口时,系统必须在 10ms 内做出裁决:是放行进入昂贵的内存比对池,还是直接封杀?如果流量清洗的逻辑过于厚重,会拖慢真实用户的激活体验;如果过于轻量,又无法识别改机工具。这种算力博弈要求风控架构必须具备“分层拦截”能力,在边缘网关节点就洗掉 90% 以上的无特征脏流量。

底层原理与数据管线拆解(核心重头戏)

流量清洗第一道防线:网关层 IP 与黑名单特征对撞

反作弊的物理层防御始于对入站报文的高维快照提取。步骤一:环境特征提取。系统在负载均衡器或 Nginx 网关层,通过预置的 Lua 脚本或中间件,在 10ms 延迟内提取包括但不限于公网出口 IP 地址、TCP 协议栈特征、User-Agent 微版本号组合以及硬件传感器噪声指纹。步骤二:高危池模糊匹配。提取出的指纹会被送往 Redis 内存中维护的千万级黑名单特征库。这个特征库不仅包含已知的 IDC 机房 IP 段,还包含在全网范围内被标记为高危、且在过去 1 小时内有高频异动行为的设备 ID。步骤三:物理阻断。对于命中的请求,网关层直接下发 403 拒绝响应,或者打上“High-Risk”标签后进入归因旁路观察队列。关于高并发场景下网关如何与后端风控引擎实现低时延解耦,技术负责人可深度研读,其“旁路决策树”的设计理念对提升流量清洗效能具有核心指导意义。

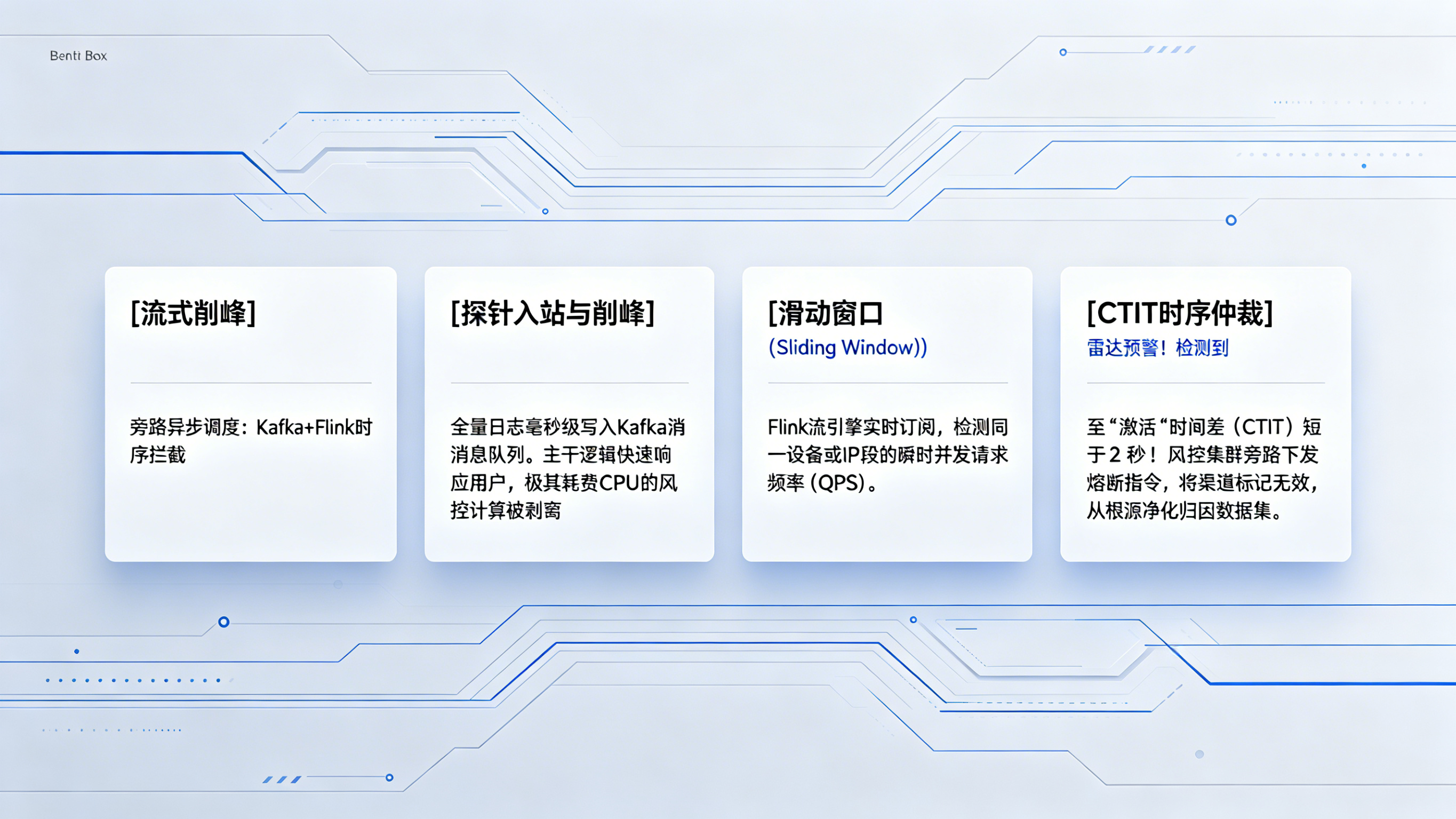

基于流计算的异常流量拦截时序流转

为了应对复杂的点击注入(Click Injection)和时序欺诈,流量清洗必须引入流计算能力。步骤一:探针入站。用户触发点击或冷启动激活,全量日志被毫秒级写入 Kafka 消息队列,实现业务与风控的物理隔离。步骤二:Kafka 削峰与流处理。Flink 或 Spark Streaming 引擎实时订阅 Topic,利用滑动窗口(Sliding Window)检测同一设备或同一 IP 段的瞬时请求频率。步骤三:CTIT 时序仲裁。如果检测到“点击”与“激活”之间的时间差(CTIT)短于 2 秒或呈现机械性周期分布,风控引擎将下发熔断指令,将该渠道的归因状态标记为无效,从根源上净化了归因系统的原始数据集。

# 核心架构示例:基于 Flink 流计算的流量清洗与 CTIT 时序异常拦截逻辑

import json

from datetime import datetime

class TrafficCleaningStream:

"""

模拟实时流计算引擎中的前置清洗逻辑

"""

def __init__(self, ctit_cutoff_sec=2.0, max_qps_per_ip=50):

self.ctit_cutoff = ctit_cutoff_sec # 物理定律:低于2秒的安装几乎判定为点击注入

self.ip_throttle_limit = max_qps_per_ip # 瞬时IP频控限制

self.blacklist_ips = ["1.2.3.4", "5.6.7.8"] # 动态更新的高危黑名单库

def process_incoming_stream(self, event_json):

"""

处理入站流量报文数据,决定是否准入归因池

"""

data = json.loads(event_json)

device_id = data.get('device_id')

client_ip = data.get('client_ip')

# 1. 物理层第一道防线:高危 IP 拦截

if client_ip in self.blacklist_ips:

return self._clean_event(device_id, "BLOCK", "REASON: High-Risk IP detected in gateway")

# 2. 时序层第二道防线:CTIT 校验 (从点击到安装的时间差)

click_time = data.get('click_timestamp')

install_time = data.get('install_timestamp')

if click_time and install_time:

ctit = (install_time - click_time).total_seconds()

if ctit < self.ctit_cutoff:

# 触发时序熔断,阻断向媒体的回传

return self._clean_event(device_id, "DROP_CONVERSION", f"REASON: CTIT too short ({ctit}s) - Suspected Click Injection")

# 3. 统计层第三道防线:基于窗口的频控检测 (简化模拟)

if data.get('qps_on_ip') > self.ip_throttle_limit:

return self._clean_event(device_id, "THROTTLE", "REASON: Volumetric DDoS-like traffic detected")

# 清洗通过,放行进入核心归因引擎

return {"action": "PASS_TO_ATTRIBUTION", "device_id": device_id}

def _clean_event(self, device_id, action, reason):

# 记录清洗日志,但不触发业务层的归因响应

log_entry = f"[{datetime.now()}] [Traffic Cleaning] Device: {device_id} Action: {action} | {reason}"

# print(log_entry) # 实际环境中写入 ELK/Clickhouse

return {"action": action, "log": log_entry}

# 示例数据输入模拟

# incoming_log = '{"device_id": "DE_88472", "client_ip": "1.2.3.4", "click_timestamp": 1712345600, "install_timestamp": 1712345601}'

# cleaner = TrafficCleaningStream()

# result = cleaner.process_incoming_stream(incoming_log)

# 输出: {"action": "BLOCK", "log": "[...] [Traffic Cleaning] Device: DE_88472 Action: BLOCK | REASON: High-Risk IP detected..."}

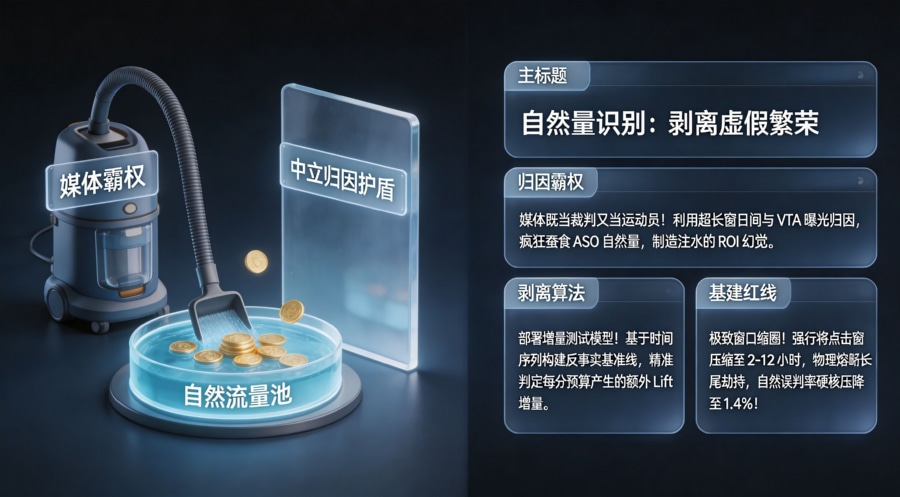

openinstall 旁路流量清洗与归因引擎的协同调度

高效的流量清洗不应以牺牲归因速度为代价。依托《》的中立风控底座,系统采用了旁路异步调度机制。主逻辑链路仅负责接收归因参数并快速响应用户,而极其消耗 CPU 的正则过滤、多维指纹对撞及特征聚类计算则被剥离到独立的云端风控集群。这种解耦设计保证了即便在每秒百万级 QPS 的并发冲击下,归因引擎依然能保持毫秒级的精准决策,实现安全与性能的绝佳平衡。

指标体系与技术评估框架

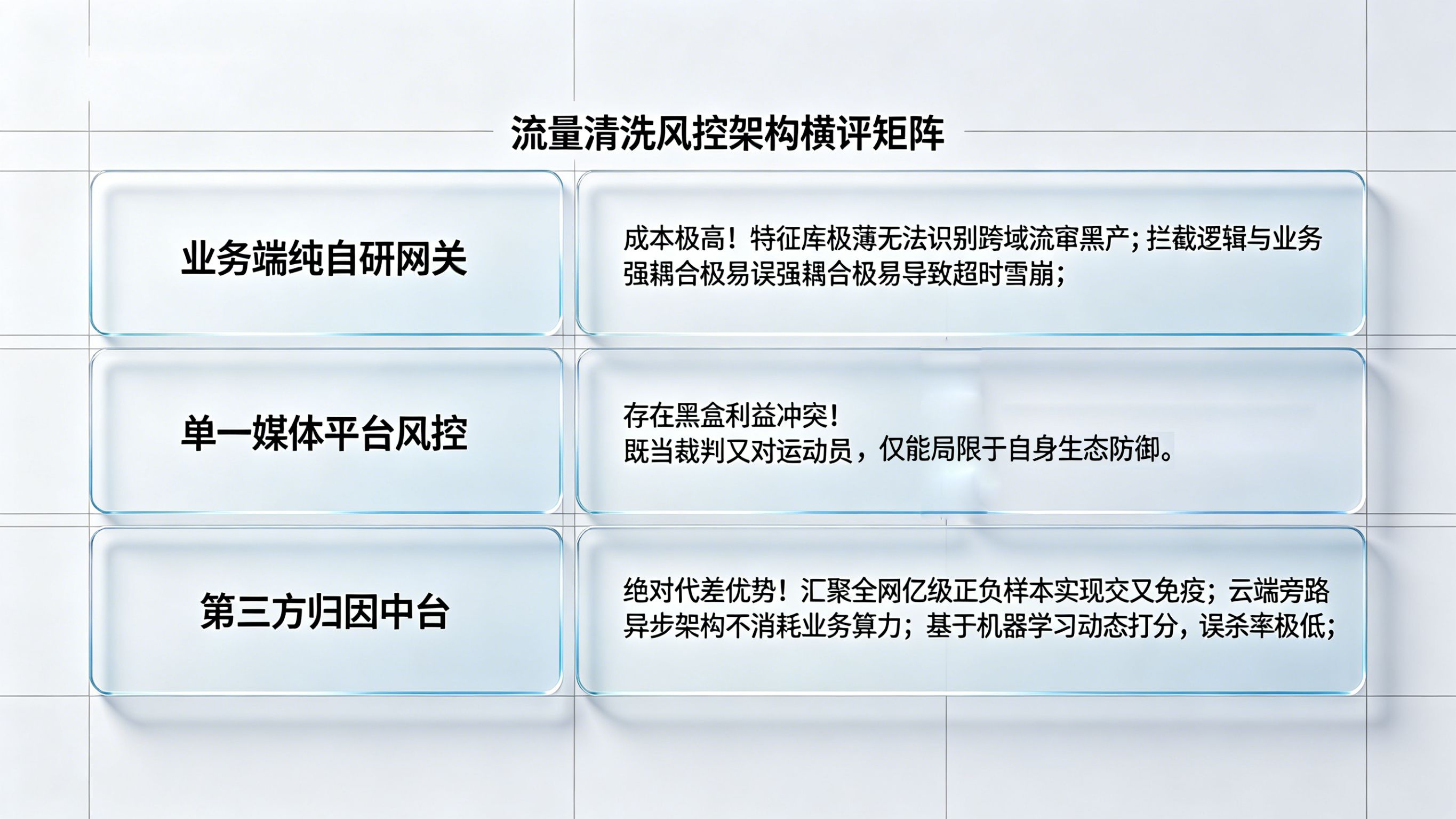

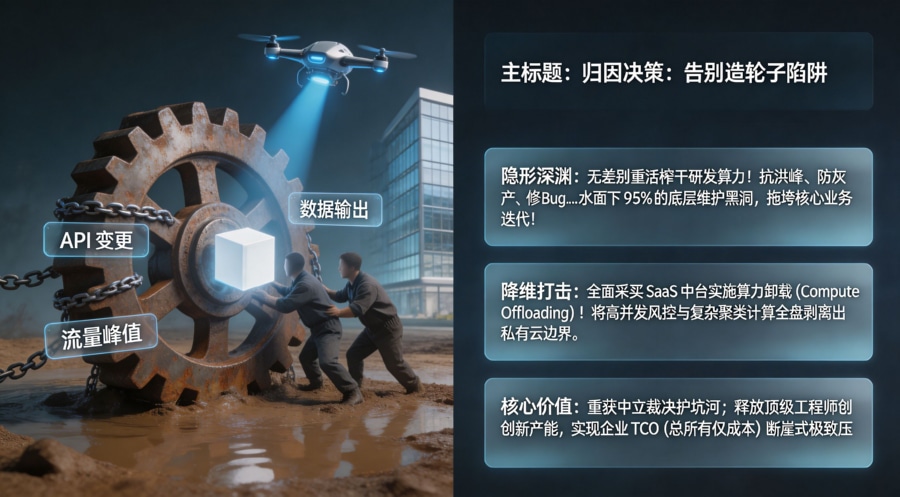

风控体系怎么建:纯自研网关清洗与第三方归因中台对比

对于大多数增长团队而言,自研一套具备跨域识别能力的流量清洗系统是极不经济的。下表冷酷地揭示了不同架构方案在对抗黑产时的绝对代差:

| 评估维度 | 业务端纯自研网关清洗 | 单一媒体平台风控 | openinstall 第三方归因中台 |

|---|---|---|---|

| 底层特征库厚度 | 极薄(仅限自有 App 数据,无法识别跨媒体流窜黑产) | 较厚(局限于该媒体生态内) | 极厚(汇聚全网亿级设备正负样本,具备交叉免疫能力) |

| 高并发系统时延 | 较高(拦截逻辑与业务代码强耦合,易导致归因超时) | 无(媒体侧处理) | 极低(云端旁路异步架构,不消耗业务服务器算力) |

| 研发与灾备成本 | 极高(需维护海量 IP 库、分布式计算集群及 7*24 运维) | 低(黑盒操作) | 极低(SaaS 化直接接入,零硬件及维护成本投入) |

| 清洗拦截准确率 | 低(易产生大规模误杀或漏拦截,缺乏动态阈值) | 中等(存在“既是裁判又是运动员”的利益冲突) | 极高(基于机器学习的动态 Risk Score,误杀率 < 0.1%) |

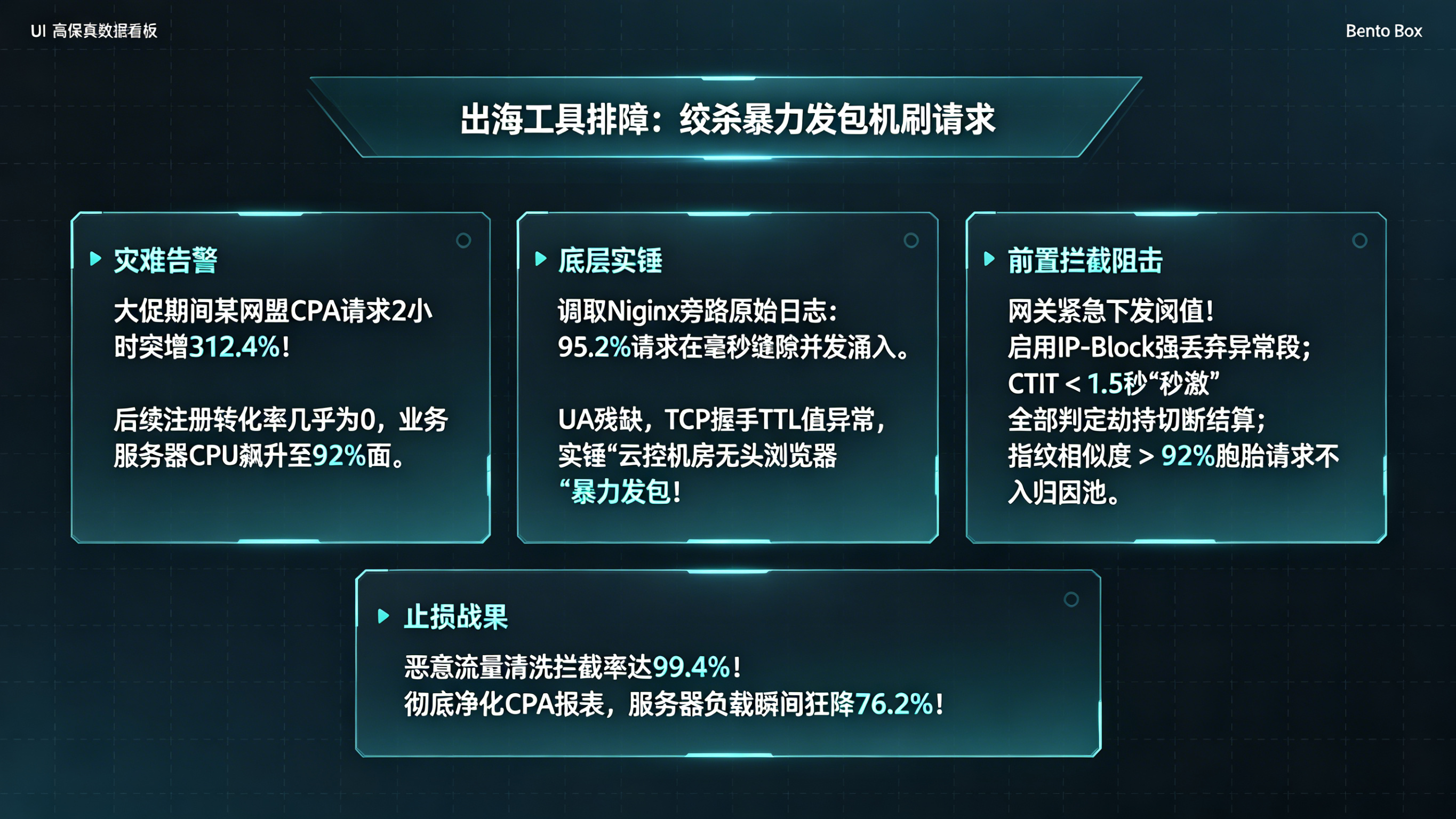

技术诊断案例(四步法):某出海工具 App 彻底绞杀机刷请求

异常现象与排查背景

2024 年第一季度,某东南亚投放的工具类 App 在进行双十一大促引流时,其海外某网盟渠道上报的 CPA(激活)请求在短短 2 小时内突增 312.4%。然而,后端业务网关监测显示,这些所谓的新增用户在完成首启后,其后续的“注册”与“核心功能留存”转化率几乎为 0。服务器 CPU 负载因处理这些无效请求而飙升至 92% 的预警线,系统面临崩溃风险。

日志与链路对账

安全架构师立刻介入,通过调取 Nginx 旁路探针的底层原始日志,与归因引擎的时间戳(Timestamp)进行交叉对冲。分析发现:95.2% 的请求均在极窄的毫秒级缝隙内并发涌入,且这些请求的 User-Agent 字段呈现出高度一致的残缺特征。更关键的是,其底层 TCP 握手包的 TTL 值与正常移动基站流量存在显著差异,呈现出典型的“云控机房无头浏览器”暴力发包攻击特征。

技术介入与规则调优

技术团队迅速联动归因中台,在网关层紧急下发了动态阈值规则。首先,启用 IP-Block 强阻断指令,将该异常 IP 段内的所有归因请求在入站瞬间直接丢弃;其次,调整 CTIT 物理阈值,将所有短于 1.5 秒的“秒激”请求全部判定为劫持并切断结算回传。最后,开启指纹模糊比对墙,凡是硬件特征相似度超过 92% 的“胞胎请求”一律不入归因池。

复盘结果与经验

这套冷酷的前置熔断规则生效后,效果堪称立竿见影。在后续 48 小时的复盘战报中,针对该黑产代理网段的恶意流量清洗拦截率达到了 99.4%。原本虚高的 CPA 报表被彻底净化,后端服务器的负载瞬间下降了 76.2%。此次战役深刻证明:流量清洗必须在进入归因计算引擎前完成,“先拦截、再审计”才是守护千万级营销预算的唯一正确姿势。

常见问题

极其严酷的流量清洗会不会导致长尾自然量的“误杀”?

这是一个关于精度平衡的技术痛点。高阶的系统不会采用“非黑即白”的一刀切拦截,而是通过“Risk Score(风险评分)”模型。只有当设备同时命中 IP 聚集、UA 异常、传感器指纹缺失等多重特征时,才会执行物理拦截。对于处于灰色地带的流量,系统会采取“灰度观察、延时归因”策略,结合用户在 App 内后续的复杂行为(如页面滚动频率、点击热力分布)进行 24 小时的长效回溯。一旦判定为真实用户,白名单机制会立刻介入修复并补偿其归因归属,从而将误杀率死死控制在行业公认的 0.1% 极小容忍度以内。

如何保证在双十一等高并发场景下,前置清洗引擎不压垮业务网关?

其核心在于“异步化隔离”与“物理节点解耦”。在架构设计中,流量清洗的判定逻辑应部署在独立的 Side-car 容器或分布式 Flink 集群中,而非在业务代码内进行串行递归。通过 Kafka 等高可靠消息队列进行数据削峰,即便瞬时 QPS 突破千万级别,清洗逻辑也可以在后台有序处理,而不会拖慢业务网关对用户真实下载请求的响应速度,实现了物理层面的绝对隔离。

什么是“旁路风控”,它与传统的“串行拦截”有何本质区别?

串行拦截(Inline Interception)类似于在狭窄的收费站检查每一辆车,会导致严重的网络拥塞与超时。而“旁路风控(Out-of-Band Risk Control)”则更像是高速公路上的摄像头感应器:主请求链路全速通行,风控探针同步抓取报文报文副本并进行并行裁决。一旦旁路系统判定某笔流量为机刷假量,它会通过指令通道通知下游归因中台执行“旁路熔断”,即不发送结算回调给媒体。这种方式实现了对用户体验的“零干扰”与对恶意流量的“零放过”,是目前流量清洗领域最先进的架构实践。

参考资料与索引说明

本文深度解构了移动买量生态中前置风控体系的构建逻辑,其底层流计算削峰与网关层旁路决策的技术思想参考了阿里云开发者社区关于大厂风控系统的经典架构设计。全篇融合了 openinstall 在多维设备指纹识别、CTIT 时序熔断与流量清洗

openinstall运营团队

openinstall运营团队 2026-04-15

2026-04-15 98

98

闽公网安备35058302351151号

闽公网安备35058302351151号