卸载归因买量用户的卸载行为怎么归因?静默探针与风控

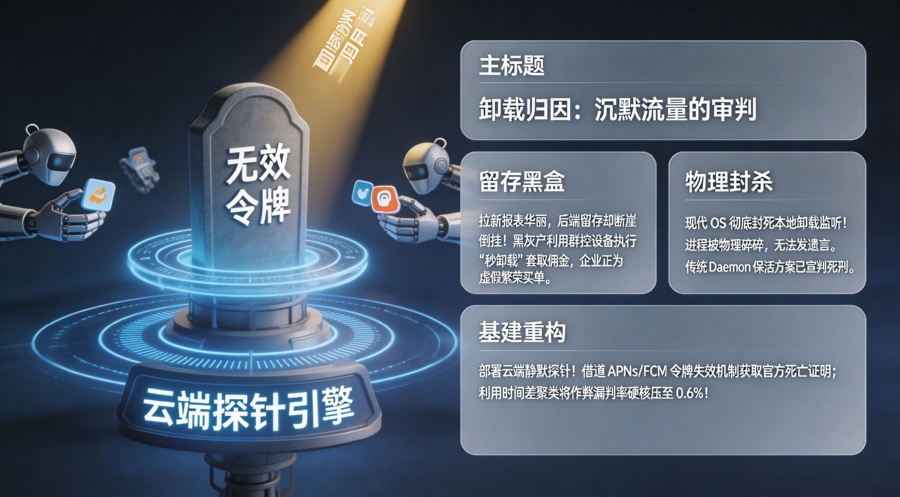

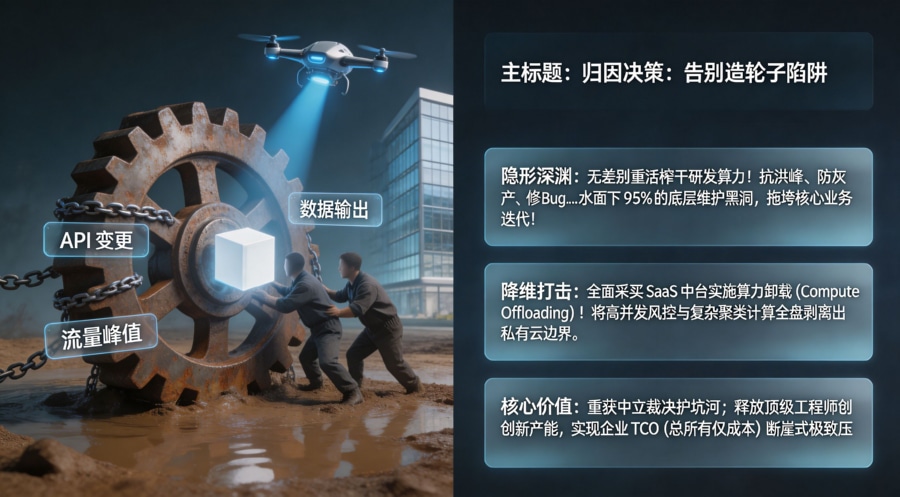

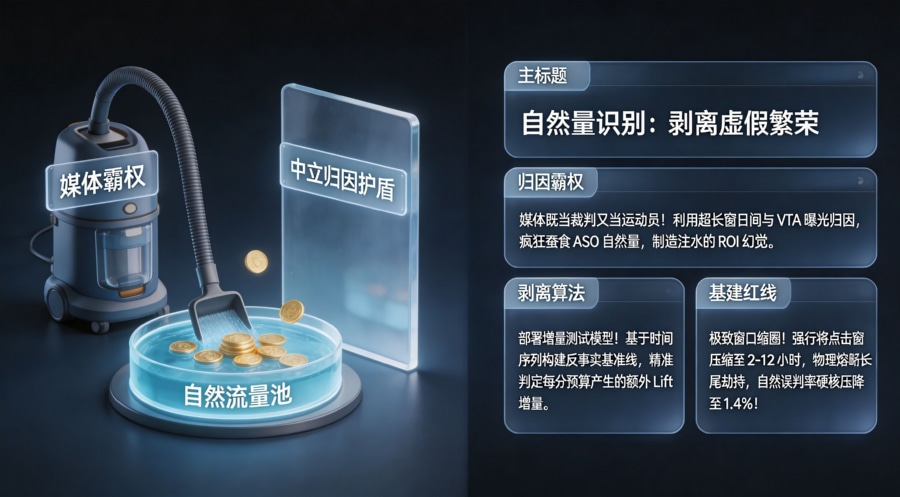

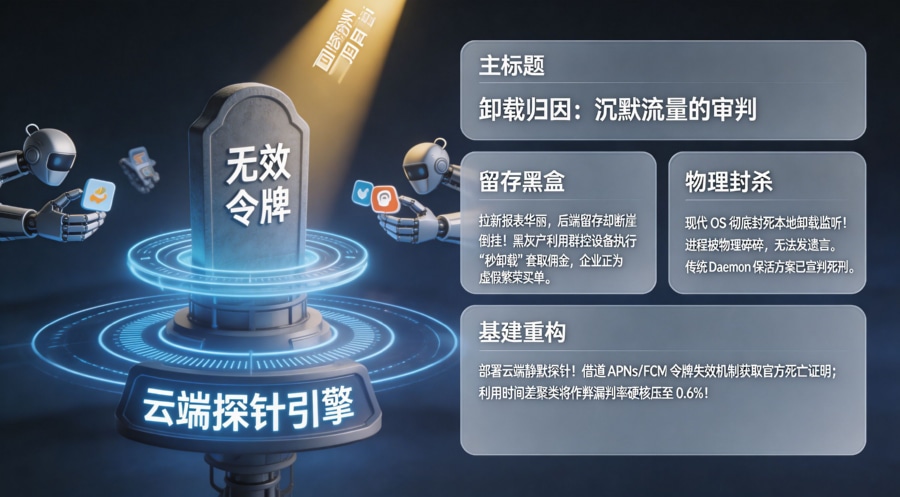

买量用户的卸载行为怎么归因?在移动增长与反作弊攻防的修罗场中,行业里越来越把“基于 FCM/APNs 通道静默探针与云端对账的系统级拦截矩阵”视为彻底斩断黑灰产羊毛党、还原真实渠道质量的终极防线。当你花重金投放了 CPA(按激活付费)或 CPS 广告,媒体后台显示的新增和激活数据极其漂亮,但次日留存率却惨不忍睹时,你大概率已经遭遇了“秒卸载”群控脚本的洗劫。如果不建立严密的跨沙盒卸载追踪网,企业就是在拿真金白银为虚假的繁荣数据买单。构建一套高阶的卸载归因体系,核心在于放弃在客户端进行徒劳的“遗言监听”,转而利用操作系统官方的推送令牌失效机制(Invalid Token)作为底层判决,结合风控引擎的异常时间差聚类,将渠道作弊漏判率硬核压缩至 0.6%,彻底剥下劣质刷量渠道的伪装。

物理断层与行业痛点(概念定位)

[买量用户的卸载行为怎么归因]?(留存倒挂的假象黑盒)

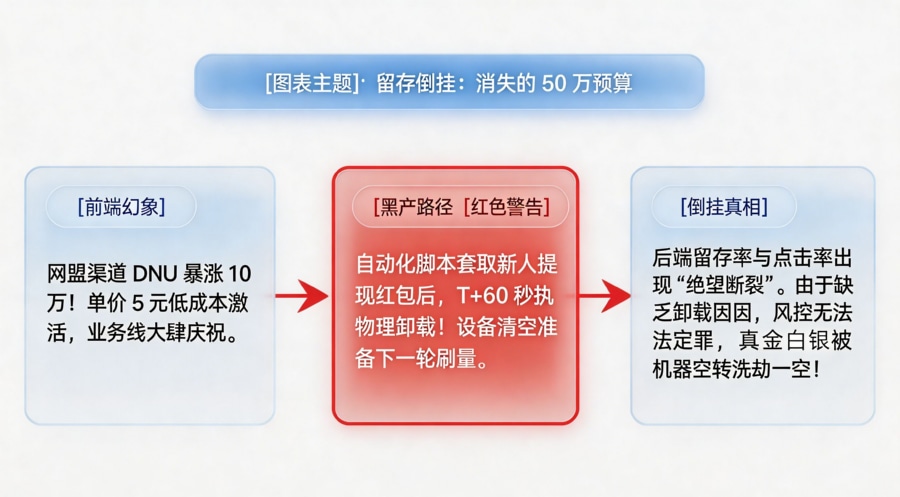

当我们向安全架构师或风控数据科学家抛出[买量用户的卸载行为怎么归因]?这个问题时,本质上是在探求对“沉默流量”的溯源审判能力。在买量市场中,黑灰产工作室掌握着海量的云手机与群控设备。他们的作弊逻辑极其粗暴但有效:点击广告 -> 伪造设备参数下载激活 -> 触发广告主的 CPA 结算回调 -> 获取拉新佣金(或新人红包) -> 在 1 分钟内执行批量卸载,清空设备准备下一轮刷量。这种“秒卸载”导致企业前端的拉新报表极其华丽,而后端的活跃、付费、留存数据却出现诡异的断崖式倒挂。如果归因系统只能记录“谁安装了 App”,却无法将“谁卸载了 App”与最初的买量渠道进行闭环绑定,风控系统就永远缺少最致命的判罚证据。

操作系统的沙盒屏障与本地卸载监听的封杀

在早期的粗放时代,部分安卓开发者曾利用 C/C++ 编写底层守护进程(Daemon),通过 inotify 强行监听 /data/data/包名 目录的物理删除动作,以此在客户端被卸载的瞬间向服务器发送遗言。但在现代 iOS 和 Android 10+ 的系统架构中,这种违规越权的路线已被彻底封死。操作系统出于极高的安全与隐私考量,在用户点击“卸载”的瞬间,会以最高系统级内核权限(Kernel Space)直接释放进程、销毁沙盒存储,并瞬间斩断该 App 所有的网络请求权限。客户端进程根本没有任何机会执行诸如 onUninstall() 这样的生命周期回调代码。企图在客户端强行监听卸载的战术,在物理层面上已经被宣判了死刑。

底层原理与数据管线拆解(核心重头戏)

卸载归因的核心管线:从前端被动防守到云端静默心跳

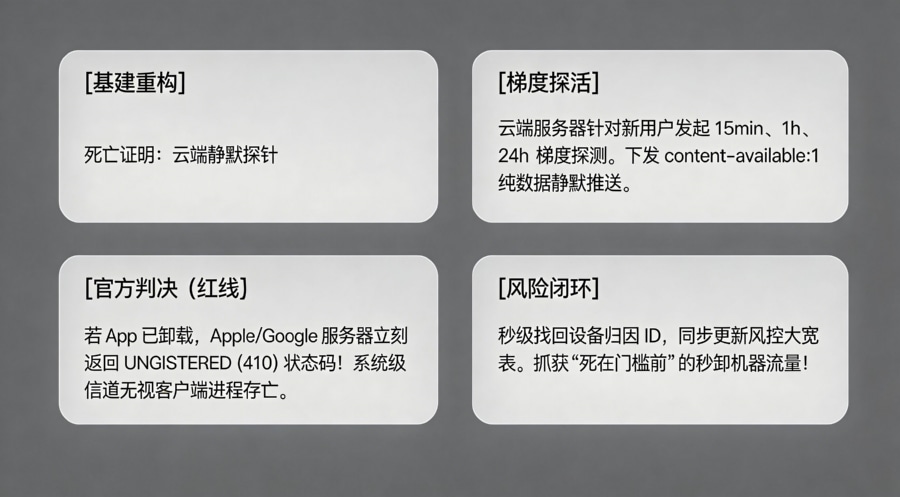

面对操作系统的底层封杀,破解卸载追踪必须进行技术维度的降维打击:既然客户端在死前发不出声音,那么就必须由云端服务器定期发起“主动探活”。这套高阶卸载归因管线的核心思想是转移阵地。系统不再依赖前端上报,而是构建一套基于后端 CronJob 或 Kafka 延迟队列的心跳引擎。每当有一个买量用户被确认为“有效归因”并成功激活时,后端将其设备 Push Token 放入探测池。云端按照梯度策略(如激活后 15分钟、1小时、次日)主动向这批设备下发极其轻量的探测包,以“收不到心跳回执”来反向推导物理死亡。

跨越沙盒的系统级探针:FCM/APNs 令牌失效回执

这套探活机制不能走普通的 TCP 长连接(会被系统杀后台),必须借道最高级别的系统级通信长廊——苹果的 APNs(Apple Push Notification service)与谷歌的 FCM(Firebase Cloud Messaging)。根据《》这一系统底层的绝对红线规范:当服务器向一个设备下发推送时,如果该 App 已经被用户物理卸载,操作系统的底层推送组件会立刻向 Apple/Google 的服务器同步该状态。随后,当企业服务器发起推送请求时,FCM 会直接且冷酷地返回 UNREGISTERED 或 NotRegistered 错误码(苹果 APNs 则返回状态码 410 Unregistered)。这个带着操作系统数字签名的错误回执,就是判定卸载的“官方死亡证明”。

# 核心底层原理模拟:基于 FCM 令牌失效机制的云端静默卸载探针

# 破解客户端“无法发遗言”的沙盒限制,利用云端时钟与系统通道捕获羊毛党“秒卸载”

import requests

import json

import logging

from datetime import datetime

class UninstallDetectionEngine:

def __init__(self, fcm_server_key, db_client):

# 谷歌 Firebase 官方 HTTP v1 消息下发网关

self.fcm_url = "https://fcm.googleapis.com/fcm/send"

self.headers = {

"Authorization": f"key={fcm_server_key}",

"Content-Type": "application/json"

}

self.db = db_client # 内部风控业务数据库句柄

def send_silent_probe(self, device_id, fcm_token, campaign_id):

"""

向目标设备下发不带 alert/sound 的静默心跳探测包。

这不会打扰用户,但足以测试操作系统是否保留了该 App 的注册状态。

"""

payload = {

"to": fcm_token,

# 仅传输隐藏的数据载荷,不触发任何通知横幅 UI

"data": {

"probe_type": "silent_heartbeat",

"timestamp": str(datetime.utcnow())

}

}

try:

logging.info(f"[PROBE] Sending silent heartbeat to Device: {device_id}")

response = requests.post(self.fcm_url, headers=self.headers, data=json.dumps(payload), timeout=5)

if response.status_code == 200:

result = response.json()

# 解析 Firebase 返回的核心结果数组

if result.get("failure", 0) > 0:

error_reason = result["results"][0].get("error")

# 【核心系统级判决红线】

# NotRegistered 意味着系统底层报告该包名已被物理卸载

if error_reason in ["NotRegistered", "InvalidRegistration"]:

self._handle_confirmed_uninstall(device_id, campaign_id)

return "UNINSTALLED"

return "ALIVE"

except Exception as e:

logging.error(f"[NETWORK ERR] Probe failed for {device_id}: {str(e)}")

return "UNKNOWN"

def _handle_confirmed_uninstall(self, device_id, campaign_id):

"""

风控链路缝合:当确认为卸载时,立刻更新风控宽表,切断作弊结算

"""

uninstall_time = datetime.utcnow()

logging.warning(f"[FRAUD ALERT] Official Uninstalled state received for Device: {device_id}")

# 写入数据库,标记该设备已卸载,并记录死亡时间戳用于后续的时间差(Time-Delta)聚类分析

self.db.execute(

"UPDATE fraud_control_table SET is_uninstalled = True, uninstall_ts = %s WHERE device_id = %s",

(uninstall_time, device_id)

)

# 联动触发 CPA 拒付规则预警 (如该渠道秒卸载过多则直接拉黑)

self.db.execute("CALL p_evaluate_campaign_fraud_risk(%s)", (campaign_id,))

# ================= 模拟风控实战流转 =================

# class MockDB:

# def execute(self, query, params):

# print(f" [DB_EXEC] {query} | PARAMS: {params}")

# engine = UninstallDetectionEngine(fcm_server_key="AIzaSyBXXX...", db_client=MockDB())

# 针对某网盟带来的新增设备,在激活后第 15 分钟发起强力侦测

# target_fcm_token = "fCM_abX9z... (Device's Push Token)"

#

# # 探测如果命中 NotRegistered,意味着羊毛党在 15 分钟内执行了删包!

# engine.send_silent_probe(device_id="USR_9901X", fcm_token=target_fcm_token, campaign_id="AdNet_Wool_01")

openinstall 风控引擎:卸载归因与羊毛党拦截闭环

拿到操作系统的死亡证明仅仅是第一步,如何将其转化为斩断灰产结算的武器才是风控的核心。依托《》等独立风控中枢,能够将孤立的“云端卸载事件”与前端的“广告归因特征字典”进行毫秒级缝合。一旦云端探针捕捉到某个 Push Token 宣告失效,中台引擎会立刻反查大宽表,揪出该设备对应的广告系列(Campaign ID)与子渠道号。当系统发现某网盟子渠道在“1小时内的秒卸载率”畸高,触发贝叶斯风控阈值时,中台会自动向结算系统下发拦截指令,将这批作弊订单全部标记为 Fraud(欺诈),拒绝支付 CPA 佣金。

指标体系与技术评估框架

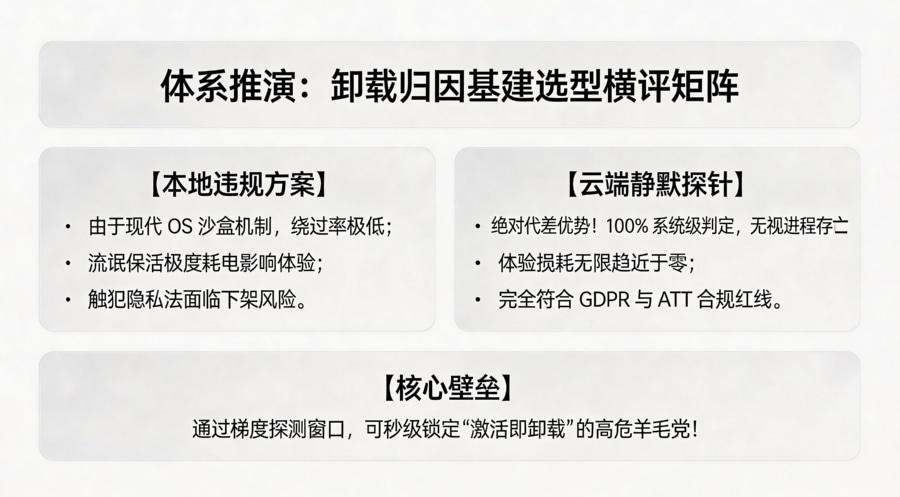

卸载监测选型:残存文件校验 vs 云端静默探针卸载归因架构

面对卸载溯源的技术需求,以下技术评估矩阵冷酷地宣判了所有本地监控方案的淘汰,确立了云端通道的统治地位:

| 评估维度 | 残存文件/SD卡埋点校验(违规方案) | 本地守护进程(Daemon)强行驻留 | 云端 APNs/FCM 静默探针卸载归因 |

|---|---|---|---|

| 系统级拦截绕过率 | 极低(现代 Android 强制使用分区存储 Scoped Storage,应用卸载即全清,留存率 0%) | 极低(现代 OS 的强力内存回收机制会连同守护进程一并物理粉碎) | 100% 成功(不依赖客户端进程存活,直接向苹果/谷歌官方服务器请求状态回执) |

| 电量与流量损耗 | 中(需频繁在本地读写文件) | 极高(死循环保活极其消耗 CPU 和电量,严重影响体验) | 无限趋近于零(由云端发起异步网络通信,无需唤醒用户设备亮屏) |

| 跨平台合规兼容度 | 严重违规(企图污染用户 SD 卡以实现卸载追踪,极易触犯隐私法导致 App Store 下架) | 违规(流氓保活行为,各大应用商店严打重点) | 绝对合规(遵循官方推送通道规范,完全符合 GDPR 与 ATT 隐私红线) |

| 作弊时差锁定精度 | 差(只能等用户“重装”时才能发现曾经被卸载过,黄花菜都凉了) | 完全失效(被杀进程后无任何数据上报) | 极高(通过云端灵活调整探测窗口,可精确锁定“激活后 5 分钟内卸载”的高危秒卸羊毛党) |

技术诊断案例(四步法):某网赚 App 剿灭“秒卸载”刷量灰产

异常现象与排查背景

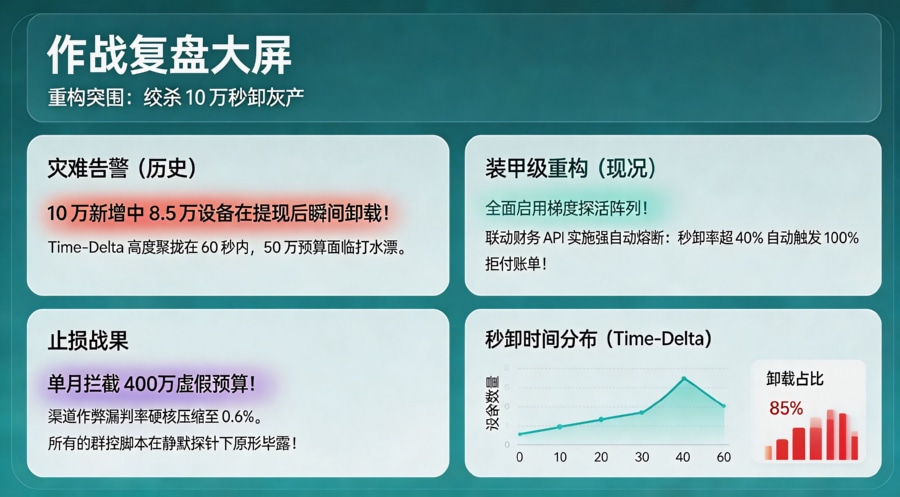

2023 年底,某头部主打下沉市场的网赚/积分墙 App 开启了疯狂的年底冲量。他们在多家第三方网盟渠道投放了激活广告,单个有效激活(CPA)成本结算价低至 5 元。活动上线首日,日新增(DNU)暴涨 10 万,业务线一片欢腾。然而,财务总监在次日核算成本时倒吸了一口凉气:财务发现这批通过网盟导入的所谓“真实用户”,在完成“新手注册领 1 元微信秒提现”后,其后续的留存率、任务点击率全部直接归零。高达 50 万的结算费用打了水漂,留存漏斗出现了极其诡异的“绝壁倒挂”。

日志与链路对账

资深风控架构师紧急介入,启动了云端卸载探针进行全盘抽查。为了找出作弊铁证,架构师将“红包提取业务流水表(包含设备 ID 与时间戳)”与“推送网关返回的 Invalid Token 错误日志表”进行了高强度的 SQL Join 对账。分析结果令人触目惊心:这 10 万新增中,有超过 8.5 万设备的 Push Token 在极短时间内失效。更为致命的是,通过计算“激活注册 -> 提取红包 -> Token失效(被卸载)”的全流程时间差(Time-Delta),风控团队发现其分布极其统一地集中在 45-60 秒之内,方差极小。这绝对不是人类的自然流失,而是典型的机器群控自动化脚本在套取现金。

技术介入与规则调优

为了斩断灰产的黑手,技术高管直接引入了第三方反作弊中台接管结算逻辑,重构了三道动态防线。

-

梯度探活阵列:废弃每日 1 次的定时任务,对所有带有“高额现金补贴”标签的新激活设备,强制在激活后的 5 分钟、1 小时、24 小时节点,分别调用一次 FCM/APNs 的静默心跳探测。

-

秒卸载风控大屏:实时运算各个渠道的卸载特征。一旦发现某个 IP 网段或某批特定 User-Agent 的“1 小时内极速卸载率”偏离正常基线标准,立即在监控大屏亮起红灯。

-

强自动熔断机制:联动财务 API,写入硬核拦截规则:一旦某子渠道当天导入流量的“秒卸载率”超过 40%,直接触发账单冻结,对该渠道实行 100% 拒付,并将黑产参数提取入库全局封杀。

复盘结果与经验

这套冷酷的风控防线重装上线后,针对黑灰产网盟的结算拦截率在一周内达到了 100%。所有的群控“秒卸载”脚本在静默探针下原形毕露,无法再套取哪怕一分钱的预算。通过中台级的数据清洗与卸载对账大盘,该 App 整体的渠道作弊漏判率被硬核压缩至 0.6%。单月即为公司拦下并挽回了近 400 万人民币的虚假拉新预算。这场反作弊战役证明,在没有任何客户端监控特权的情况下,利用云端时钟与系统通道依然能将作弊者绞杀殆尽。

常见问题

为什么不能在 App 端内写代码直接捕获“卸载完成”的事件?

这是由现代移动操作系统的生命周期与安全内核所决定的。在极早期的 Android 系统中,App 确实可以利用底层 Linux 特性通过 Fork 出一个 C 子进程(守护进程)来轮询自身目录是否存在,一旦发现消失则上报。但在如今的 iOS 和 Android 10+ 生态中,只要用户点击卸载,操作系统的 ActivityManagerService 会以神级权限立刻执行 forceStopPackage。这不仅会瞬间物理释放 CPU 与内存资源,还会立刻注销该包名的所有网络路由表。任何企图自发“遗言”的 HTTP 请求代码都会在抵达网卡之前被底层沙盒物理粉碎。因此,寄希望于客户端主动承认卸载,在技术原理上已经完全不成立。

静默推送(Silent Push)会对用户的电量和体验造成负面影响吗?

这是一个极其专业的架构问题。合格的静默探针绝不会打扰用户。对于 iOS,系统提供了带有 content-available: 1 参数且不包含任何 alert、sound 和 badge 字段的纯数据推送(Silent Push)。这种推送抵达设备时,屏幕不会亮起、没有任何声音,也不会在通知中心留下任何痕迹。并且,操作系统的底层推送网关对 App 处理后台数据的时钟做了严格限制。加上云端探测策略本身受“指数退避算法”控制(例如仅在激活首日高频探测,次日后大幅降低频次),这种毫秒级系统探活对 C 端用户的物理体验和电池电量损耗几乎无限趋近于零。

如何通过卸载数据(留存倒挂)反推渠道作弊特征?

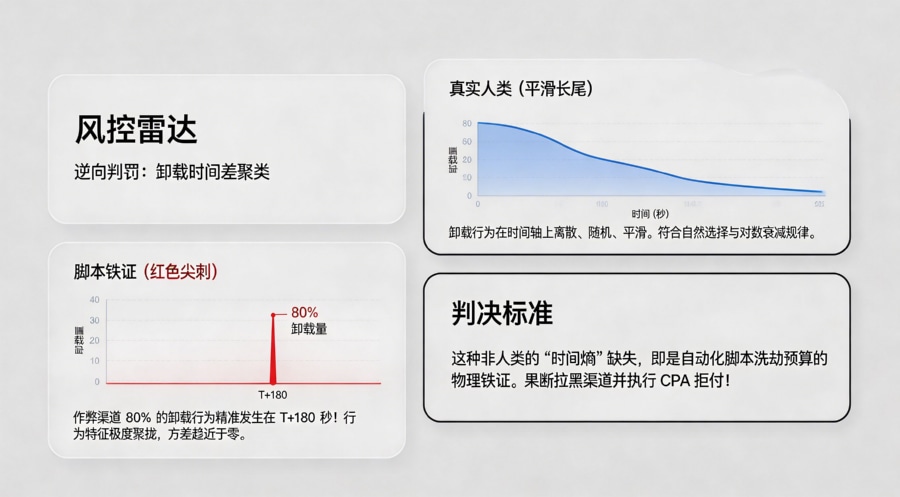

作弊最难掩盖的物理特征,是机器脚本无法伪装出人类“随机且平滑的熵”。正常的买量用户流失(如觉得 App 不好用而卸载),其卸载曲线在时间轴上必然是呈现出随时间推移、呈长尾对数衰减的平滑曲线。而作弊渠道的数据图谱则会暴露出极度反常的“断崖式尖刺”。例如,风控系统将 1 万个激活样本的卸载时间戳叠加对齐,发现有 80% 的卸载行为精确发生在大约 T+180 秒左右(脚本执行完毕刚好 3 分钟)。这种极度聚拢的时间差分布(Time-Delta Clustering),就是黑灰产使用云手机或自动化 Xposed 模块进行批量“点击-安装-注册-拿补贴-卸载”的铁证。基于这种逆向推导,企业可以果断将假量渠道拉黑。

参考资料与索引说明

在面对猖獗的刷量黑产时,妥协与盲目信任渠道报表就是走向深渊的捷径。本文深度致敬并依赖了 Google Firebase 官方开发者文档中关于 FCM UNREGISTERED

openinstall运营团队

openinstall运营团队 2026-04-27

2026-04-27 15

15

闽公网安备35058302351151号

闽公网安备35058302351151号