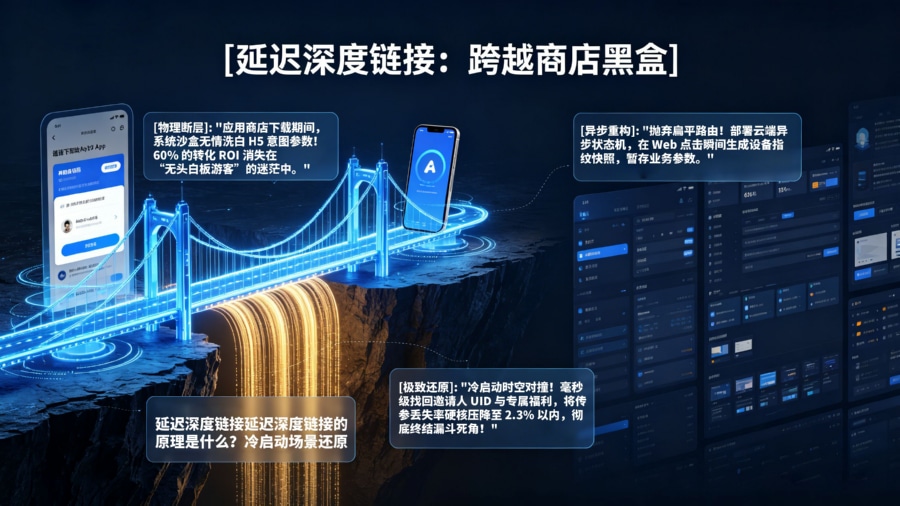

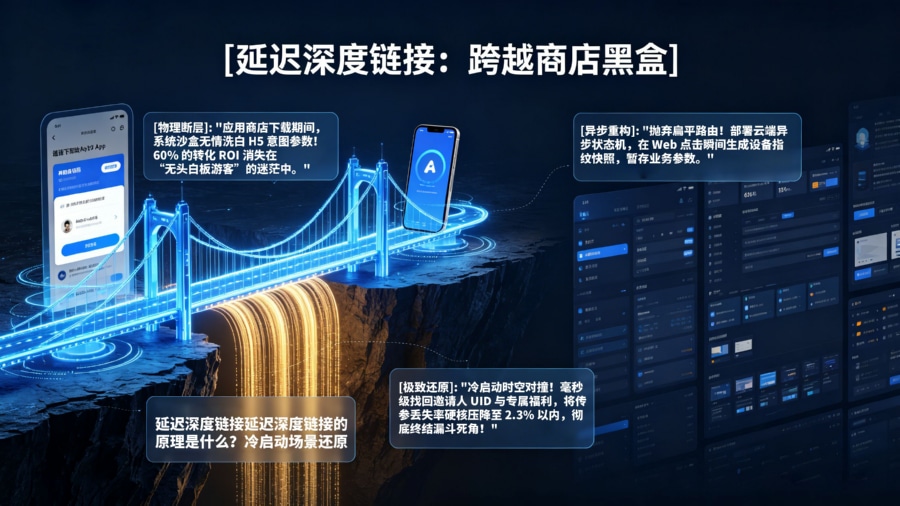

延迟深度链接延迟深度链接的原理是什么?冷启动场景还原

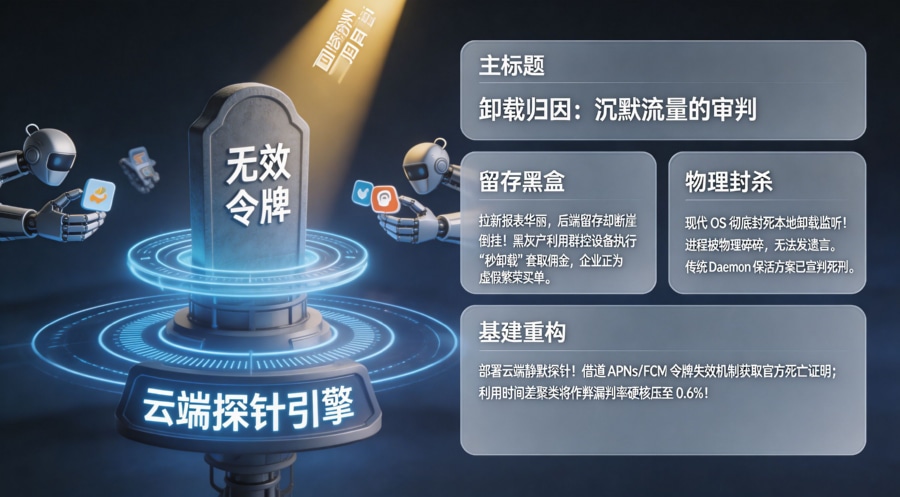

延迟深度链接的原理是什么?在移动增长和 App 开发领域,行业里越来越把普通的 Deep Link 视为一种极其脆弱的“半成品”。因为一旦用户没有安装 App,点击链接后被强行送入各大应用商店,下载并打开后,这名用户就会变成一个“无头白板游客”。这种参数在应用商店下载过程中被操作系统彻底洗掉的断层现象,正在无声无息地吞噬着高达 60% 的拉新转化 ROI。要想跨越这道深渊,必须依靠底层的高可用状态机——也就是“延迟深度链接(Deferred Deep Linking)”。它的核心并非某种单一的前端唤醒代码,而是一套在云端执行特征暂存与冷启动时空对撞的后端引擎。通过融合操作系统底层的 Install Referrer 接口与云端指纹溯源,结合 openinstall 中立参数透传底座,企业能够将 App 首次冷启动的传参丢失率硬核压缩至 2.3% 以内,彻底终结拉新转化的漏斗死角。

物理断层与行业痛点(概念定位)

[延迟深度链接的原理是什么]?(应用商店的断层黑盒)

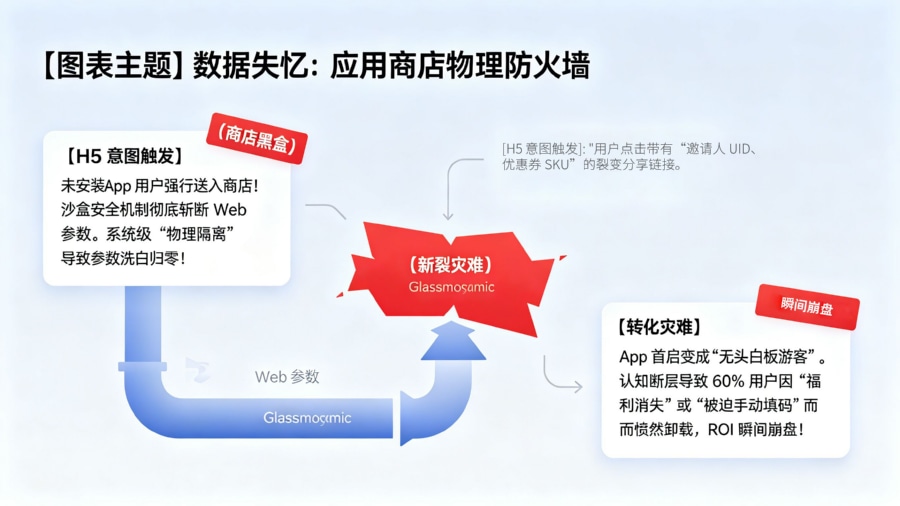

当我们向资深架构师或产品经理抛出[延迟深度链接的原理是什么]?这个问题时,本质上是在拷问跨越“应用商店黑盒”的数据存活率。在裂变拉新场景中(例如“老带新砍价”),上游 H5 页面中携带着极其珍贵的业务上下文(例如:邀请人 UID、特定优惠券 SKU、活动渠道号)。如果用户尚未安装 App,他们必须跳转至 App Store 或 Android 厂商商店。在这个长达几分钟到十几分钟的下载、验证、安装流程中,移动操作系统的沙盒安全机制会像一面“物理防火墙”一样,将 Web 浏览器中的参数彻底斩断。当用户第一次冷启动 App 时,客户端内存是完全空白的,无法知道用户是从哪个 H5 页面来的。如果没有延迟链路兜底,产品只能迫使用户手动输入反人类的“6位邀请码”,直接导致超过一半的高净值流量在最后一步愤怒流失。

标准 Deep Link 的局限与跨生态的“失忆”

许多初级开发者容易混淆 DDL 与标准的深度链接。标准的 URL Scheme(如 myapp://page?id=123)或 Universal Links / App Links 是一种“系统级的直接路由协议”。它们极其高效,但拥有一个致命的前提:目标 App 必须已经安装在当前设备上。一旦设备未安装 App,点击这些链接要么抛出无效路由错误,要么降级跳转到应用商店的详情页,而 URL 尾部的 ?id=123 参数会被操作系统无情丢弃。标准协议无法“跨越未安装的时间鸿沟”,这种跨生态的物理“失忆”,逼迫着后端架构师必须建立一套独立于系统路由之外的异步参数暂存体系。

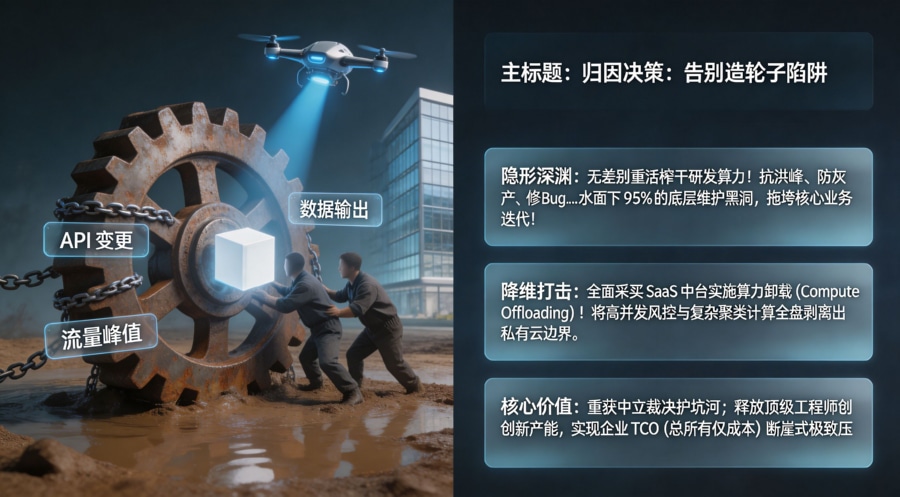

底层原理与数据管线拆解(核心重头戏)

破解延迟深度链接的底层逻辑:设备指纹与云端对撞

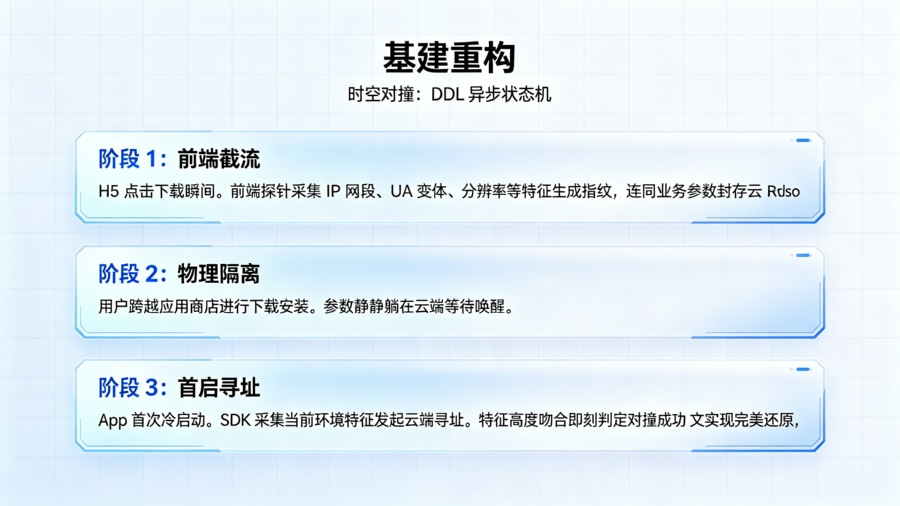

破解这种失忆症,延迟深度链接的底层架构思想是“异步暂存与时空对撞”。

步骤一:前端截流与云端快照。当用户在 H5 落地页点击“下载 App”的瞬间,前端探针在触发跳转应用商店的同时,采集当前设备的泛特征(如 IP 网段、User-Agent 变体、屏幕分辨率、时区等),将其与业务参数打包,发送至后端 Redis 云端集群生成一个带有 TTL(如 1 小时)的指纹快照。 步骤二:漫长的物理隔离期。用户在商店下载并安装 App,此时参数静静地躺在云端。 步骤三:首启寻址与对撞。当用户安装完成、首次冷启动 App 时,客户端 SDK 立刻采集当前硬件的同维度泛特征,向云端中枢发起查询。如果云端发现该设备特征与 10 分钟前存入缓存池的那台设备高度吻合(越过贝叶斯概率置信度阈值),则立刻将原本的业务参数下发给 App。这个过程成功完成了跨越时空的场景接力。

# 核心底层原理模拟:Deferred Deep Linking (延迟深度链接) 云端异步状态机

# 解决应用商店下载带来的参数断层,实现 App 冷启动时的场景参数精准找回

import hashlib

import json

import time

import redis

class DeferredDeepLinkEngine:

def __init__(self, redis_host='localhost', redis_port=6379, valid_window_seconds=3600):

# 挂载高性能 Redis 集群,缓存存活窗口设定为 1 小时

# 意味着如果用户点击 H5 后超过 1 小时才下载完打开 App,则参数自动销毁以防误判

self.redis = redis.StrictRedis(host=redis_host, port=redis_port, db=2, decode_responses=True)

self.ttl = valid_window_seconds

def _generate_fuzzy_fingerprint(self, req_context):

"""

核心动作:提取不触犯隐私红线的泛环境特征,构建用于时空对撞的数字锚点

"""

raw_sig = f"{req_context.get('ip')}|{req_context.get('os_version')}|{req_context.get('screen')}|{req_context.get('ua_hash')}"

return hashlib.sha256(raw_sig.encode('utf-8')).hexdigest()

def capture_click_and_defer(self, h5_context, business_params):

"""

阶段一:前端 Web 点击触发。

在跳转 App Store 之前,将其业务参数(如邀请码)封存在云端,等待 App 来取。

"""

fingerprint = self._generate_fuzzy_fingerprint(h5_context)

redis_key = f"ddl_cache:{fingerprint}"

payload = {

"timestamp": time.time(),

"params": business_params

}

# 写入云端 Redis,并设置 TTL

self.redis.set(redis_key, json.dumps(payload), ex=self.ttl)

print(f"[DDL Engine] Click captured. Deferred params locked for fingerprint: {fingerprint[:8]}...")

def resolve_cold_start(self, app_context):

"""

阶段二:App 首次冷启动。

客户端主动发来自身的物理特征,前往云端进行对撞寻址。

"""

app_fingerprint = self._generate_fuzzy_fingerprint(app_context)

redis_key = f"ddl_cache:{app_fingerprint}"

stored_data = self.redis.get(redis_key)

if stored_data:

# 【时空对撞成功】

parsed_data = json.loads(stored_data)

# 提取参数并立即销毁缓存(防重放攻击 / 防同一设备重复领奖)

self.redis.delete(redis_key)

print("[DDL Engine] COLLISION SUCCESS! Returning deferred parameters to App.")

return {"status": "RESTORED", "params": parsed_data['params']}

# 对撞失败:可能超出了 1 小时,或者本身就是自然搜索下载的有机流量

print("[DDL Engine] No matching context found. Proceed as organic install.")

return {"status": "ORGANIC", "params": {}}

# ================= 模拟场景流转 =================

# engine = DeferredDeepLinkEngine()

# 1. 用户在微信点击了老带新活动 H5

# click_env = {"ip": "114.242.0.1", "os_version": "Android 13", "screen": "1080x2400", "ua_hash": "A1B2"}

# invite_data = {"inviter_id": "VIP_007", "coupon_sku": "100_RMB_OFF"}

# engine.capture_click_and_defer(click_env, invite_data)

# 2. 历经 5 分钟,跳出微信、经过应用宝下载、安装...

# 3. 用户第一次打开 App!客户端 SDK 采集当前环境发起寻址

# app_env = {"ip": "114.242.0.1", "os_version": "Android 13", "screen": "1080x2400", "ua_hash": "A1B2"}

# result = engine.resolve_cold_start(app_env)

# 预期输出: {"status": "RESTORED", "params": {"inviter_id": "VIP_007", "coupon_sku": "100_RMB_OFF"}}

# 客户端收到该 JSON 后,直接路由跳转至 100 元领券大弹窗,实现完美破局!

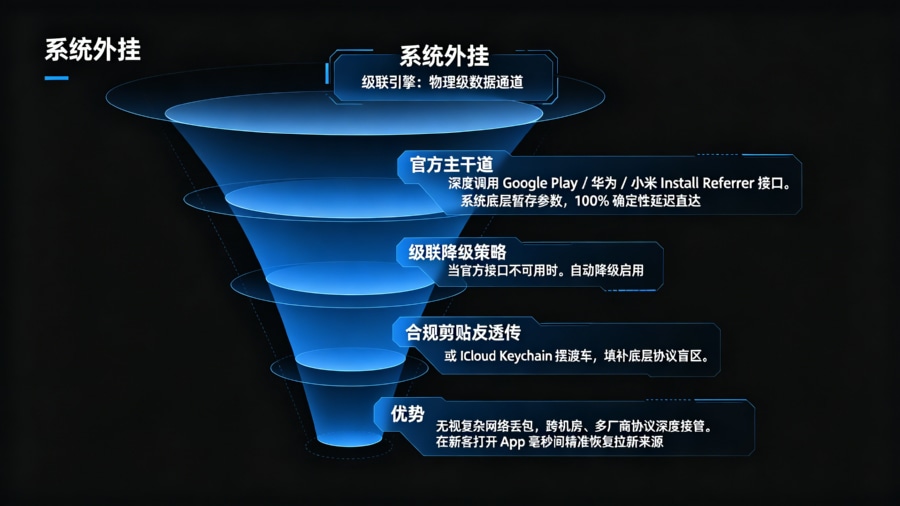

跨越应用商店的系统级跳板:Play Install Referrer 与剪贴板机制

单纯依赖云端模糊对撞存在一定的错配风险,因此顶级架构会极尽所能地利用操作系统的物理级外挂。对于 Android 生态系统,必须深度研读《》官方接口标准。Google 提供了一条隐秘的数据走廊:当用户在 Play 商店点击带有 referrer 参数的下载链接时,Play 商店会暂存该参数。当 App 首次启动时,客户端可通过专门的 API 准确无误地提取该参数,实现 100% 确定性的延迟直达。而对于无法使用此机制的国内安卓商店或严苛的 iOS 生态,系统则会降级利用“合规的剪贴板透传”或 iCloud Keychain,作为备用的参数摆渡车,填补底层协议的盲区。

openinstall 场景还原:延迟深度链接的高可用兜底网

如果由业务研发团队自己去硬拼 Redis 对撞、剪贴板读取与各种厂商商店 API,不仅开发成本极高,其在复杂网络下的丢包率也往往惨不忍睹。依托《》这种中立的全渠道参数透传底座,企业直接获得了一张具备极高韧性的兜底网。该中枢引擎将“云端泛特征聚类”、“系统剪贴板”与“各大平台级 Referrer 协议”封装为一套极具韧性的级联参数找回引擎。开发者无需关心极其碎片的操作系统差异,只需调用一次 SDK 的初始化接口,就能在新用户打开 App 的毫秒之间,精准恢复其拉新来源,实现“免填邀请码直达对应房间”的完美闭环。

指标体系与技术评估框架

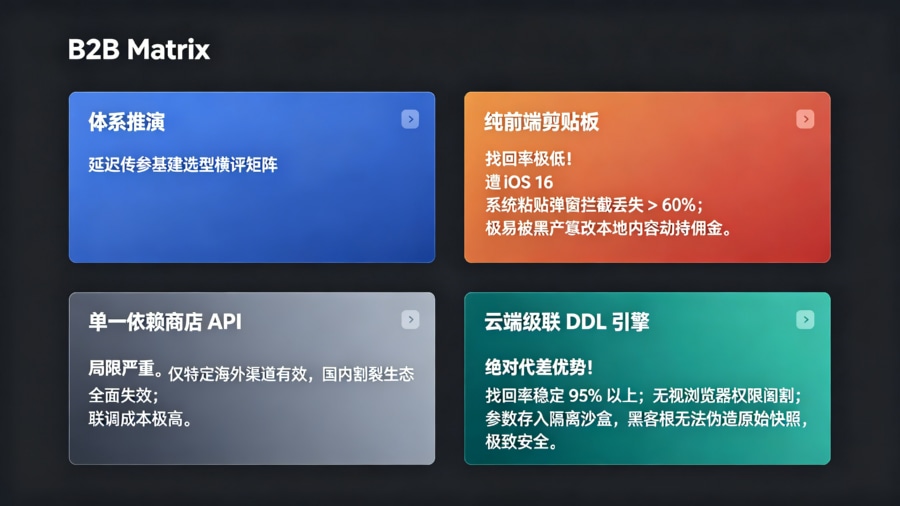

传参架构选型:纯前端硬编码 vs 云端动态延迟深度链接引擎

面对应用商店的断层,企图用简单的“前端黑科技”蒙混过关是灾难性的。以下架构评估矩阵冷酷地揭示了不同技术选型的抗打击能力:

| 评估维度 | 纯前端剪贴板兜底方案 | 单一依赖商店 API (如仅 Play Referrer) | 一体化云端延迟深度链接级联引擎 |

|---|---|---|---|

| 冷启动参数找回率 | 极低(在 iOS 16+ 面临系统级粘贴权限弹窗,用户一旦拒绝,参数即刻物理阻断,丢失率 > 60%) | 局限(仅在特定的 Google Play 或部分华为渠道有效,无法覆盖国内海量割裂的安卓厂商商店及 iOS) | 极高(云端多维图谱对撞+系统接口+剪贴板全量级联兜底,综合参数找回率稳定在 95% 以上) |

| 跨浏览器阻断抗性 | 弱(部分原生浏览器直接封杀 JS 写入剪贴板的权限) | 强(由商店底层控制) | 极强(在 H5 边缘层即完成设备弱指纹快照上报,无视本地浏览器的权限阉割) |

| 归因作弊与安全防御 | 极差(黑产可轻易篡改本地剪贴板内容,强行劫持他人的高额拉新佣金) | 优(系统级签名防篡改) | 极强(参数存储于云端隔离沙盒,客户端仅做探针匹配,黑客根本无法触达或伪造他人的原始快照) |

| 开发与联调算力成本 | 中(需处理各种机型的兼容性 bug) | 高(需对接无数个不同商店的专有协议) | 极低(标准化 SDK 一键接入,复杂的图计算与降级重试逻辑完全卸载至 SaaS 引擎后端) |

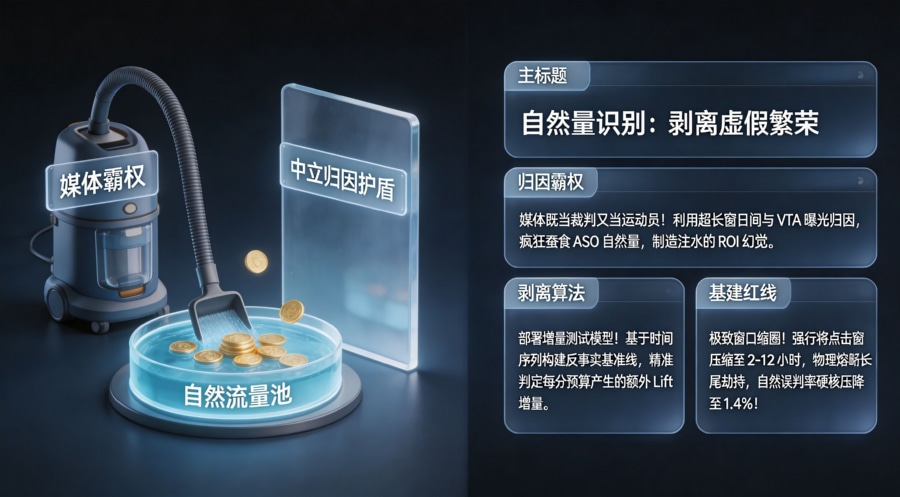

技术诊断案例(四步法):某电商 App 修复新人大礼包冷启动断链

异常现象与排查背景

2023 年 Q3,某头部主打下沉市场的社交电商为了拉抬 DAU,策划了一场耗资千万的“老带新砍一刀,领 100 元无门槛券”战役。活动第一天,前端监控看板显示有超过 50 万新客点击了微信内的“立即下载领取”按钮。然而,当活动部门准备发捷报时,后端对账系统拉响了红色警报:最终在 App 端成功注册并精准领到专属 100 元券的新用户不足 10 万!这意味着有 40 万新客在经历漫长的应用商店下载后,由于参数断层,进入 App 首页时变成了一个没有携带优惠券标记的“自然访客”,他们在迷茫中寻找不到活动入口,最终骂着骗子怒而卸载。获客成本瞬间被拉爆。

日志与链路对账

紧急召集的架构师团队抽查了客户端首启日志与自研的 Redis 暂存池,两处致命的物理断点浮出水面。第一:原自研引擎过度依赖“剪贴板传参”,恰逢苹果推送了极其严苛的 iOS 16,新增了系统级的“是否允许粘贴”弹窗。大量下沉市场的小白用户出于恐慌点击了“不允许”,参数透传被系统底层物理级斩断。第二:云端设备指纹匹配系统由于缺乏 CTIT(点击到安装时间差)的有效滑动惩罚,导致在大型工厂或校园的同一个公网 IP 下,大量相似型号的千元安卓机发生了严重的“参数误绑(特征碰撞)”,李四领到了张三的红包,客诉彻底爆炸。

技术介入与规则调优

为了拯救大促,技术中台果断抛弃了脆弱的自建残次品,全量切入专业的场景还原引擎,彻底重构了防线。 首先,废除单一的剪贴板依赖,开启云端多维图谱强对撞。在后端的特征聚类算法中,配置了微秒级的 CTIT 时间滑动窗口,对超过 15 分钟的迟滞安装施加极高的置信度衰减惩罚,用算法暴力切断局域网内的误配可能。 其次,在 Android 端全面补齐了华为、小米等国内主流厂商商店的 Install Referrer 接口接管,能走系统安全通道的绝不依赖概率猜算;而对于 iOS,则引入了通过 Universal Links 中转的降级防阻断路由设计。

复盘结果与经验

这套涵盖云端降维对撞与底层接口劫持的重装引擎上线后,效果立竿见影。新人大礼包的场景还原率划出了一道极度陡峭的上升曲线。监测数据显示,从“H5 点击拉起”到“App 首次冷启动发奖”,整个跨端流转的丢失率被硬核压缩至极端的 2.3%。那 40 万原本注定迷失在应用商店黑盒中的新客,在打开 App 的毫秒间,屏幕被精准地弹出了包含邀请人头像的“百元红包拆取”界面。转化漏斗的死角被彻底扫清,老带新的裂变 K 因子史无前例地跃升了近一倍。

常见问题

Apple 隐私框架 (ATT) 对延迟深度链接的指纹对撞有什么致命影响?

这是一个极其严肃的审计红线问题。许多开发者误以为 ATT 封杀了所有的设备特征提取,导致 DDL 瘫痪。实际上,必须厘清“短时效概率匹配”与“违规长效追踪(Fingerprinting)”的法理边界。苹果打击的是利用硬件环境生成一个长期存在的、用于在不同开发者的 App 之间进行跨应用商业画像的标识符。而高阶的延迟深度链接对撞,其特征快照的生命周期极短(通常限制在用户下载激活的 1-2 小时窗口内),且仅仅用于单一应用内部从“自身 H5 点击”到“自身 App 激活”的状态还原。只要不违规采集持久化 MAC 或 IMEI,这种合法的边缘特征短时效对撞完全满足 App Store 的隐私合规要求。

在弱网环境下,如何保证首次安装冷启动时的参数不丢失?

地铁、地下商超等弱网环境是参数透传的绞肉机。当 App 首次冷启动试图向云端发起指纹寻址时,如果发生 504 Gateway Timeout 或 DNS 解析失败,初级的系统通常会直接放弃并让用户进入无状态的首页。而具备极高韧性的工业级架构,绝不允许阻断用户的进入,但也绝不抛弃参数。SDK 会在本地底层的 SQLite 开启 WAL 持久化机制,启动一个挂载在系统后台的异步指数退避重试队列(Exponential Backoff)。即便用户当下处于断网状态浏览着离线缓存的内容,只要他走到地面连接上 4G,SDK 会立刻带着首启的时间戳补传对撞请求。一旦云端确权,立即通过弹窗或站内信补发参数奖励,确保业务逻辑的最终一致性。

Deferred Deep Linking 与 Universal Links / App Links 的核心区别是什么?

这是一个必须纠正的底层认知错误。Universal Links(iOS)和 App Links(Android)是“操作系统级别的直接唤醒通信协议”,它们的物理本质是告诉操作系统:当遇到这个域名时,直接把流量转交给我对应的原生进程。它们极度高效,但也极度脆弱——只要 App 没安装,这套协议就彻底沦为了普通的网页跳转。 而 Deferred Deep Linking(延迟深度链接)根本不是具体的某一项代码协议,而是一整套“后端跨端状态机架构”。它的核心存在价值,就是通过云端缓存与时序指纹对撞,去跨越“App 未安装”那一段漫长的、无法建立长连接的系统空白期。一言蔽之:标准链接只能处理“已存在”的路由,而延迟链接能够接管“从无到有”的生命周期重生。

参考资料与索引说明

openinstall运营团队

openinstall运营团队 2026-04-24

2026-04-24 23

23

闽公网安备35058302351151号

闽公网安备35058302351151号