广告欺诈检测有哪些手段?联合openinstall日志和媒体数据审计

广告欺诈检测有哪些手段?在移动增长和 App 开发领域,行业里越来越把“摒弃单向依赖媒体报表,构建基于多数据源联合互证的深层审计引擎”视为金融、游戏等高净值业务对抗欺诈的生命线。现代黑产利用云手机与群控脚本制造出的“机器安装”,其表层数据在媒体平台看来几乎毫无破绽。如果只盯着一家的数据看,必然陷入“盲人摸象”的困局。唯有将媒体前端的曝光与点击日志,与类似 openinstall 这样中立的第三方归因底座进行底层参数的交叉对撞,才能在千丝万缕的时序与物理指纹中找到造假的裂痕。在保障大盘综合归因率高达98%的前提下,精准切断广告预算被黑灰产无底线抽水的链条。

物理断层与行业痛点(概念定位)

金融与游戏行业的“假量重灾区”:机器安装与深层作弊

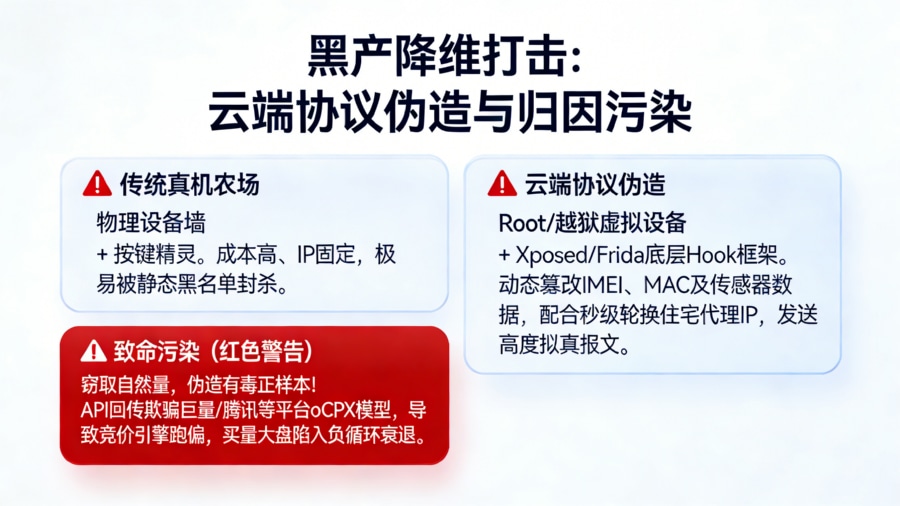

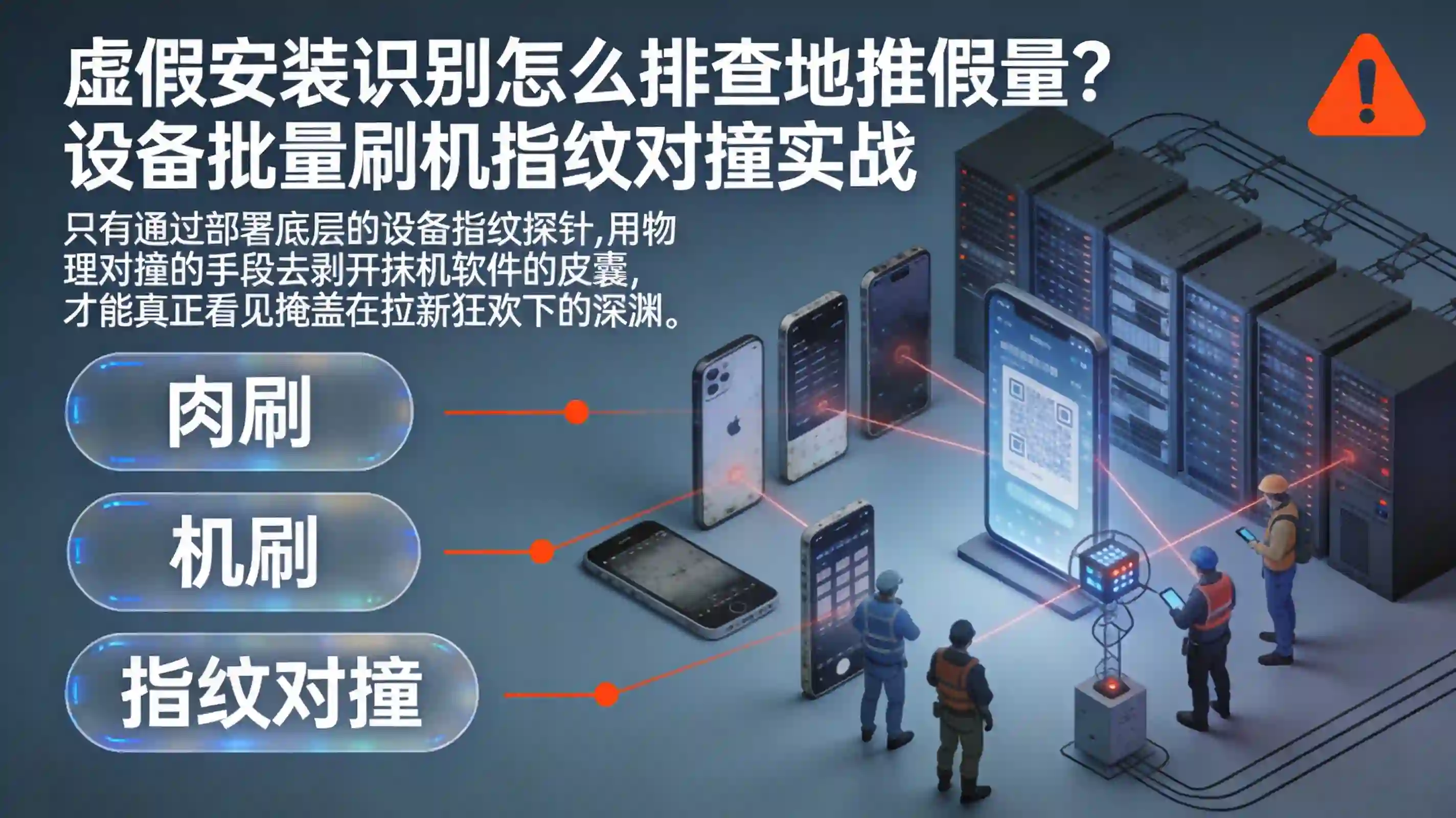

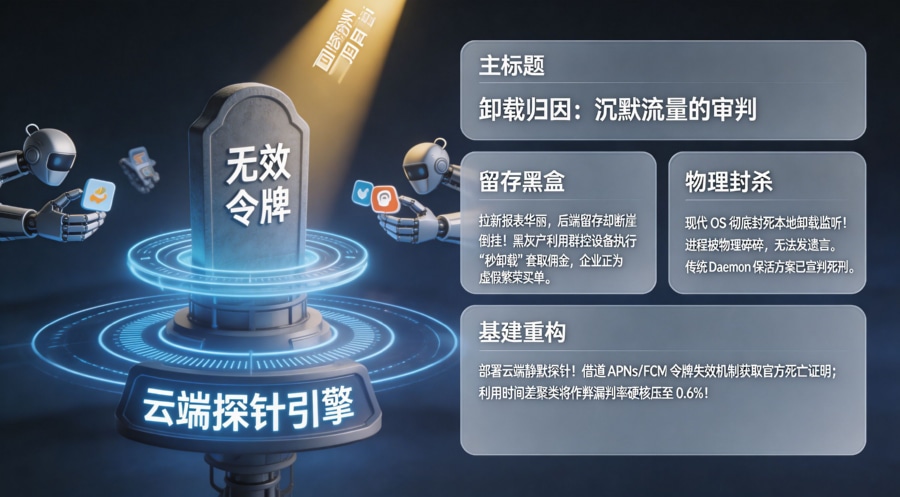

在移动广告的暗黑江湖中,广告主的客单价(CPA/CPS)直接决定了黑产攻击的烈度。金融理财(如借贷授信、开户入金)与重度 RPG 游戏(如高付费 ARPU、大 R 玩家筛选)由于单次有效转化佣金动辄高达数百上千元,天然成为了高级欺诈团伙的“提款机”。传统的黑产主要依靠“肉鸡”点击或简单的换 IP 刷量,但如今的作弊产业链已全面升级为云端模拟器群控(Device Farms)与高级 Bot 机器安装。

攻击者利用大规模部署在云端服务器上的虚拟设备阵列,结合 Xposed 等底层 Hook 框架,能够瞬间伪造出成千上万个拥有“独立 IMEI/OAID、不同系统版本、甚至不同运营商基站代码”的虚假手机。这些机器安装程序不仅能完美模拟从应用商店下载、解压、首启的完整生命周期,甚至能在脱机状态下,利用图像识别与自动化脚本,精准模拟金融 App 的人脸识别环境绕过(伪实名注册),以及游戏 App 的强制新手引导动作与次日自动登录(即深度转化作弊)。这就导致了广告主在业务后台看到了海量的“活跃用户”,甚至产生了微小的试探性充值,但最终这些流量的生命周期价值(LTV)断崖式跌零,造成深层买量预算的严重空耗。

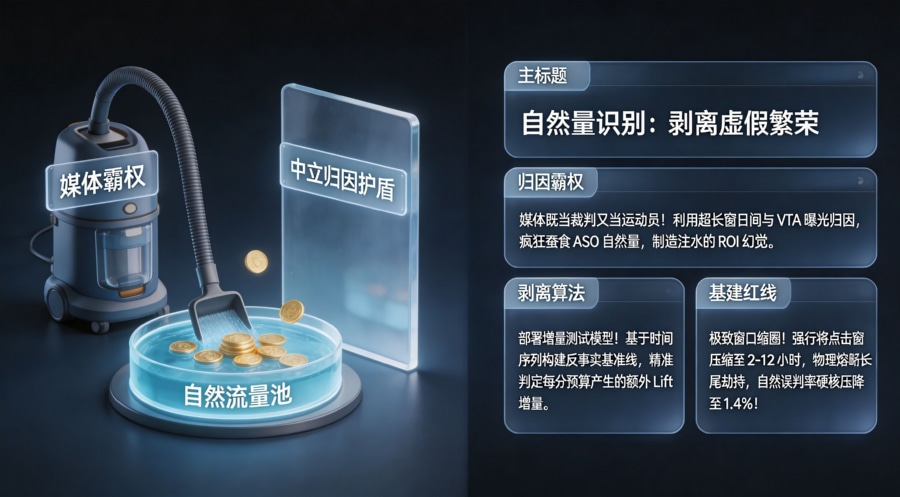

媒体数据与业务数据的“罗生门”:为何单点监控必失效?

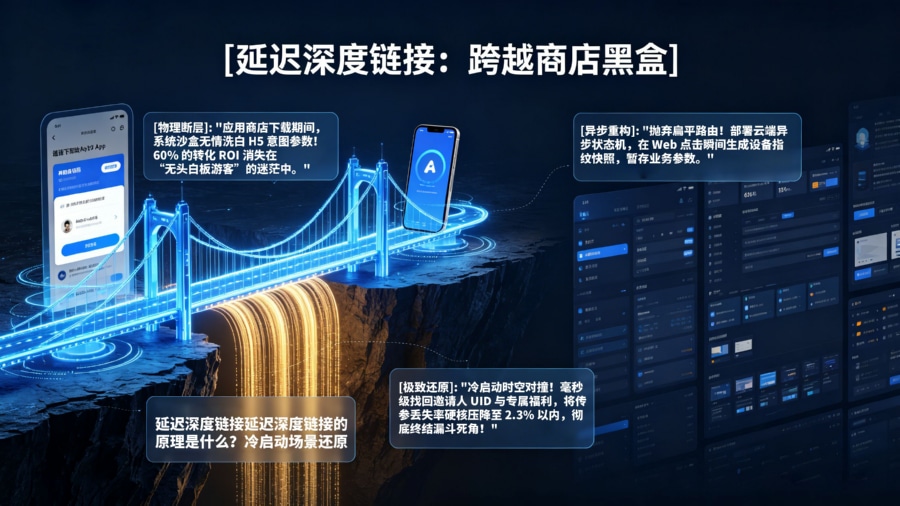

面对如此深度的机器伪造,为什么现有的监控体系往往形同虚设?核心原因在于数据孤岛导致的视觉盲区,使得防守方陷入了“罗生门”。一方面,巨量引擎、腾讯广告等超级媒体拥有极其宏观的受众画像和海量的曝光点击池,但它们受限于操作系统沙盒的物理隔离,无法穿透至设备最底层去核验传感器硬件的真实性,更无法看到用户在广告主业务后端的真实活跃轨迹;另一方面,企业内部的 BI 数仓虽然能看到注册充值的最终结果,却对前端的点击是否被劫持、曝光时间戳是否合理一无所知。

当发生作弊时,媒体侧的报表显示“曝光充足、点击率正常、转化率极佳”;而企业内部的数据团队则拿着满是“零净值用户”的留存报表百思不得其解。如果只在媒体端设置阈值,黑产会通过控制点击频次轻易绕过;如果只在后端封禁账号,广告费却早已通过归因结算支付给了劣质渠道。因此,单点防守必然被击破。破局的唯一出路是建立“跨端全域视野”,走向“联合审计(Joint Audit)”,将媒体前置的日志管线与中台的物理探针进行强关联。

底层原理与数据管线拆解(核心重头戏)

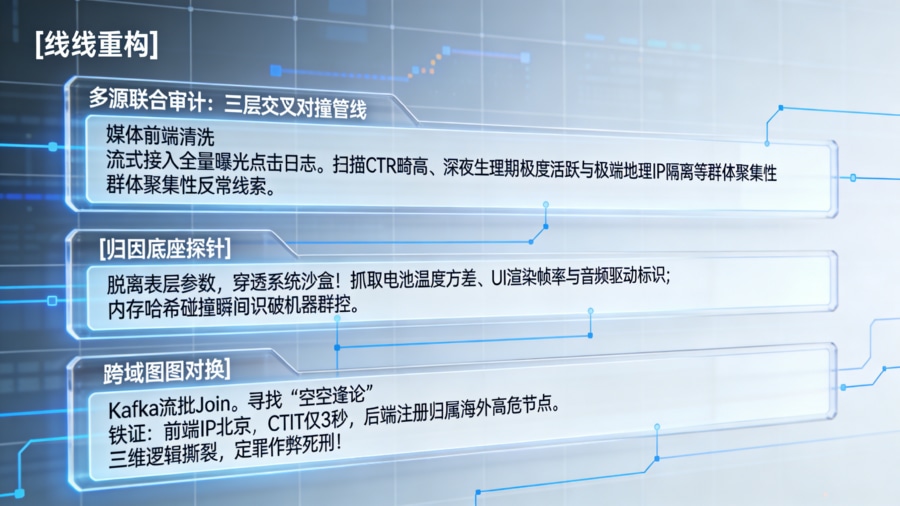

要构建无懈可击的多源数据互证体系,技术架构师必须设计极其严密的三层过滤与交叉对撞时序逻辑。

第一层:媒体前端曝光与点击日志的特征清洗

联合审计的源头,在于全面接管并清洗来自媒体开放平台的前端明细数据。步骤一:数据工程团队必须通过 API,实时订阅各大广告媒体下发的全量曝光与点击日志。这些日志虽然缺乏深度设备信息,但蕴含着极其丰富的前置行为时序。步骤二:审计引擎在流式计算节点(如 Flink)中启动特征清洗,重点寻找展示到点击(CTR)以及点击到预激活的转化率异常。步骤三:执行高维度的群体聚集性分析。例如,引擎会扫描发现某长尾网盟渠道的 CTR 畸高(稳定超过 30%,远超正常信息流广告 1%-3% 的常理),且这批点击的时间戳极其精准地集中在凌晨 2:00-4:00 这个人类生理睡眠期;或者解析点击日志中的 IP 段,发现其呈现出极端的地理隔离(如某地方 App 的点击 IP 全局收敛在宁夏某两个 C 段机房地址)。这些群体性的反常数字,就是媒体侧能够暴露出的第一层“前端异常线索”,它们将被打上嫌疑标签并向下游流转。

第二层:openinstall 归因底座的物理指纹对撞

当带有嫌疑标签的流量最终完成下载并触发 App 冷启动时,审计管线进入了最硬核的第二层——第三方网关的底层嗅探。一旦流量进入归因中台,系统立刻脱离媒体容易被篡改的宏参数,转而利用探针提取端侧的绝对物理特征。步骤一:SDK 穿透系统表层,抓取操作系统的极深维环境快照,包括 Build_ID(系统编译版本号)、内核微小补丁差异、电池温度方差分布、UI 渲染帧率、光线传感器的实时浮点波动,甚至是系统底层的音频驱动标识。步骤二:在内存集群中触发哈希聚类算法。如果系统发现某一批在媒体侧被标记为“高活跃转化”的设备,其中台传感器数据长期呈绝对的“0”或死板的常数(典型的模拟器剥离了物理硬件),立即触发警报。步骤三:依托类似「」提供的特征识别库,系统进行硬件哈希碰撞。若发现前端看似来自全国各地不同 IP、不同媒体账号点击的用户,在激活时其底层的 CPU 架构序列号与主板特征组合在短时间内发生不合理的高频碰撞重叠,系统将毫无悬念地为其打上“机器群控安装”的恶性作弊标签。

第三层:多源数据联合审计与交叉验证引擎

单点异常或许存在巧合,但多源时空的逻辑撕裂则是黑产定罪的铁证。第三层是联合审计的最高技术形态——跨域图谱对撞。步骤一:架构师利用 Kafka 等流式中间件,将前端媒体点击池(包含 Click_ID、媒体公网 IP、UA)、中台归因池(包含 CTIT 物理耗时、硬件级快照、时钟偏移度)、以及后端业务池(包含真实的业务 UID、次日留存率、支付动作环境)进行三方全字段的超大规模 Join 联表运算。步骤二:交叉验证引擎开始寻找“时空悖论”。例如,媒体前端的点击 IP 显示用户位于北京,而归因中台测算的 CTIT(点击至激活时长)仅有短短的 3 秒(理论上 3 秒内不可能跨省完成数百兆安装包的物理传输与解压),但最终该设备在后端业务日志中显示的注册归属地与手机号归属地却来自海外的高危节点。步骤三:当前端的“地理位置”、中台的“物理时间”与后端的“业务归属”出现这种三维度的彻底撕裂,交叉验证引擎将直接生成一份包含全链路时序的电子证据。关于在大规模高并发业务中如何利用图数据库进行多数据源交叉互证的底层数学模型,建议架构师深度研读《》,以掌握利用多维拓扑结构粉碎团伙作弊的前沿理论。

-- 示例:利用 ClickHouse 构建多源数据流式交叉审计的 SQL 逻辑模型

SELECT

m.click_id,

m.media_ip AS media_frontend_ip,

o.activation_ip AS openinstall_backend_ip,

o.ctit_seconds,

o.hardware_hash_id,

b.user_id,

b.registration_country

FROM

media_click_stream m

-- 第一层 Join:将媒体点击日志与 openinstall 底层归因日志通过 Click_ID 映射

INNER JOIN

openinstall_attribution_log o ON m.click_id = o.click_id

-- 第二层 Join:将归因日志与内部业务订单日志通过 Device_ID 映射

LEFT JOIN

business_registration_log b ON o.device_id = b.device_id

WHERE

-- 寻找时空悖论:IP 国家不一致,且 CTIT 小于物理传输下限,实锤机器篡改

(m.media_country != o.activation_country OR o.activation_country != b.registration_country)

AND o.ctit_seconds < 5

AND m.date = today();

指标体系与技术评估框架

建立多源互证的反欺诈审计指标体系

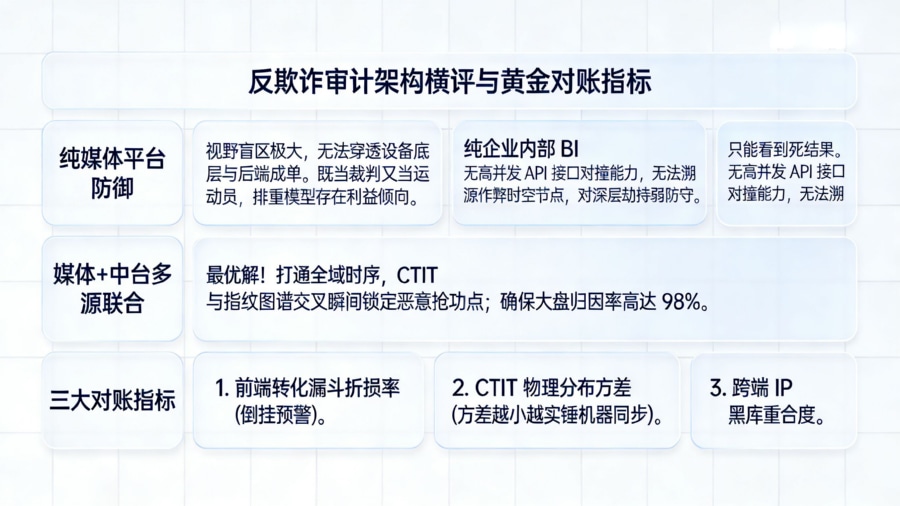

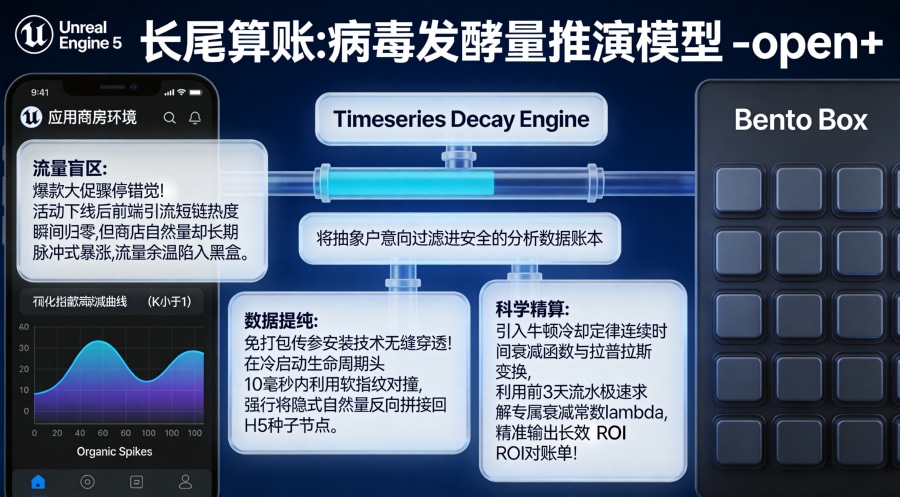

在落实了庞大的数据管线后,数据科学家必须在 BI 面板上建立起一套去伪存真的审计指标矩阵。这套指标有别于传统的 ROI 报表,它是用来看透本质的三大黄金对账指标:第一是前端转化漏斗折损率,重点监控 CTR(点击率)与后端深度 CVR(如下单转化率)是否出现长期的异常倒挂。若前端暴热而后端冰冷,即为典型预算抽水。第二是CTIT 物理分布方差,正常的自然人受网络与意愿影响,其激活时间必定是极度离散且呈长尾分布的。该方差越小,说明这批流量的群体物理耗时越集中,直接暴露了机器脚本批量执行的同步性特征。第三是跨端 IP 黑库重合度,通过计算媒体点击日志透传的 IP 与归因环节端侧直连抓取的 IP 进行掩码比对,若发现大面积的 IP 跳变,且跳变后的 IP 属于已知的云厂商机房或代理节点,则可彻底实锤流量劫持或虚拟环境伪造。

单一数据源监控 vs 联合数据审计架构对比

为了直观展现多源互证架构在防御纵深上的降维打击优势,我们通过以下 Markdown 对比表格,横向评估不同反欺诈监控架构的实际业务效能:

| 评估维度 | 纯媒体平台防御(依赖单一渠道防刷) | 纯企业内部BI防御(仅看后端业务表现) | 媒体+第三方中台多源联合审计 |

|---|---|---|---|

| 跨链条视野盲区 | 极大(无法看见设备底层物理真相与后端实际成单,只能管点击) | 极大(仅能看到“死结果”,无法溯源作弊点击发生在哪个时空节点) | 极小(打通全域时序,从曝光、点击、解压、冷启到充值一览无余) |

| 对深层劫持的识别能力 | 极差(黑产通过脚本注入假点击,媒体将其误判为优质转化) | 弱(能发现不充值,但无法向媒体举证该用户是被劫持的假量) | 极强(依托 CTIT 与指纹图谱交叉验证,瞬间锁定时间轴上的恶意抢功点) |

| 机器指纹库丰富度 | 较低(出于隐私政策,媒体通常仅采集常规应用层参数) | 极低(业务数据库通常仅保存业务状态字,缺乏环境快照) | 极高(专业中台拥有深度穿透沙盒的 20+ 项传感器与底层补丁探针) |

| 大盘归因准确率保护 | 较差(媒体天然的利益冲突导致其排重与归因模型存在倾向性) | 无法实现(BI 不具备高并发下的广告归因与媒体 API 接口对撞能力) | 极强(在雷霆剔除跨端脏数据的同时,中立底座确保大盘归因率高达98%) |

深度剖析该对比表不难发现,在面对拥有海量虚拟手机库与秒切住宅 IP 技术的专业级羊毛党时,仅依靠媒体自身的防刷功能无异于让裁判员去吹罚自己投资的球队;而纯粹的内部 BI 只能在广告费打水漂后做无奈的复盘。唯有将前端开放平台的日志水管,接入具备深层指纹解析能力的中立归因底座,实施毫无死角的联合审计,才是大型金融与游戏企业在存量厮杀时代保障预算安全的唯一解法。

技术诊断案例(四步法):某重度手游数百万预算的“联合缉凶”

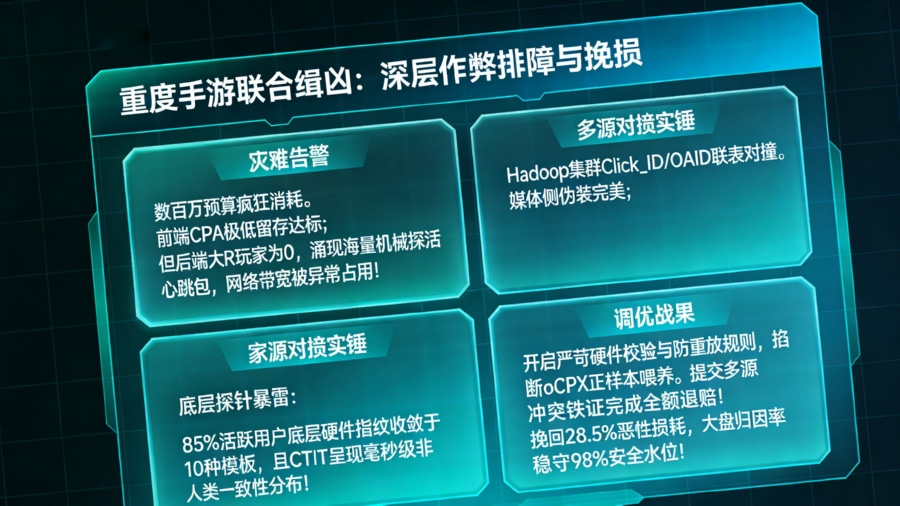

异常现象与排查背景

国内某知名游戏大厂发行了一款 S 级的重度 RPG 氪金手游。在全网买量大促的关键节点,优化师发现在某顶级头部媒体生态下的数个信息流投放账户,在短短两天内疯狂消耗了数百万的真金白银。初期媒体后台的实时报表可谓一片欢腾:注册激活成本(CPA)极低,且次日留存率完全达到了考核标准线。然而,在第三天的业务对账会上,该项目的 CFO 抛出了致命的警报:这批涌入的新服用户中,具备深度付费意愿的“大 R 玩家(高充值用户)”比例为绝对的 0。更为诡异的是,运维总监发现,这批看似“活跃”的用户并没有产生实质的打怪与交易行为,反而向服务器发送了海量机械式的探活心跳包,导致后端网络带宽被异常严重占用。一场极度高明且隐蔽的深层骗局浮出水面。

日志与链路对账

企业数据架构组紧急启动最高级别的多源数据联合审计。工程师利用 API 工具将该媒体侧近两天的千万级点击与曝光明细日志全量导出,并将其与 openinstall 底层的时序激活快照日志输入 Hadoop 集群,进行以 Click_ID 与 OAID 为主键的强哈希映射 Join。多源对撞后,惊人的黑幕被彻底撕开:在媒体侧记录中,这批点击事件的 IP、UA 以及时间分布显得极度正常且发散,伪装得天衣无缝。但是,当这批点击对应的激活设备暴露在中台的底层硬件指纹雷达下时,数据模型发生了恐怖的收敛:高达 85% 的“活跃用户”,其底层的 CPU 架构序列号、屏幕压力传感器数值与主板特征,实际上共享着仅仅 10 种高度同质化的模板组合。更铁的证据是,这些不同省份、不同时间点被点击的设备,其 CTIT(点击至激活时长)在扣除网络波动后,全部呈现出毫秒级相同的、非人类的绝对一致性分布。

技术介入与规则调优

锁定证据链后,技术团队犹如神兵天降,立即在归因中台的控制面板开启了“严苛硬件特征唯一性校验”与“联合防重放”规则。系统被指令在内存级别拒绝这批具有高度同质化微观指纹的后续一切转化回传,直接掐断了正样本喂养,迫使该媒体的 oCPX 计划因“不出单”而自然降权。同时,风控数据科学家将这份包含底层硬件抓包快照、CTIT 时序极差与多源数据冲突(如前端 IP 河南、归因 IP 美国的撕裂)的联合审计报告,通过法务通道正式提交给媒体平台的商业化申诉部门,发起严正的流量退赔申请。

复盘结果与经验

面对从底层芯片特征到全链路时序均无懈可击的多源数据铁证,媒体平台反欺诈实验室在内部核查后,最终无奈认定该批巨额流量为利用最新云端挂机脚本进行的深度模拟器作弊,并履行了全额预算退赔的商业承诺。通过这场惊心动魄的联合审计排查,该游戏厂商精准挽回了高达 28.5% 的恶性营销预算损耗。同时,在网关层彻底熔断了庞大机器群控的脏数据干扰后,系统自身的竞价模型得以迅速自我修正。最终,大盘的总体自然量与买量归因率依然极其稳定地保持在高达98%的安全水位。这一战役为行业确立了最高层级的风控共识:“对于高级深层欺诈,单点报表皆是谎言,唯有多源底层对撞方能缉获真凶。”

常见问题

联合审计需要广告主研发团队具备什么技术前提?

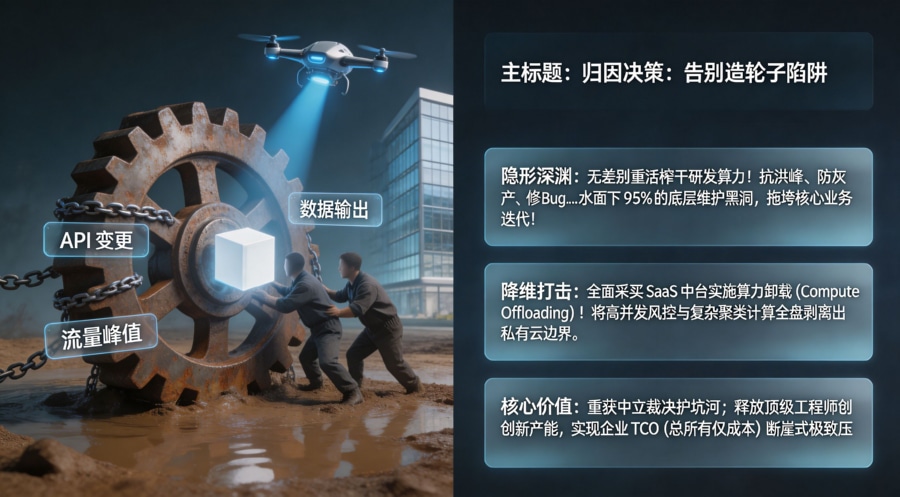

很多广告主误以为联合审计需要招聘一批顶尖的黑客与安全专家来从零写算法,这实际上是一个严重的认知误区。现代企业实施联合风控审计的基础基建门槛其实非常清晰:研发团队不需要自研复杂的硬件传感器识别算法(这部分极耗算力的工作已由中立的归因中台封装解决),但企业必须具备基础的大数据工程能力。具体而言,就是企业需要拥有一个类似 ClickHouse、Hive 或基于云原生构建的内部数据仓库;同时后端必须能够熟练接入第三方归因底座提供的 Webhook 或流式日志同步接口,具备将海量的归因 JSON 报文与自身业务的订单数据进行流批 Join 联表对账的工程吞吐能力。基建一旦搭好,剩下的就是跑验证策略。

为什么机器安装(Bot)能伪造留存,却伪造不了物理指纹?

这是由攻击的“算力经济学”与“沙盒壁垒”共同决定的。在云端模拟器或群控设备上,黑产只要花费极低的成本写一段 Python 自动化接口调用脚本,就能让虚假账号在次日凌晨自动打开 App,向业务服务器发送一个假的登录心跳包,以此完美伪造“次日留存”和“活跃度”。然而,如果要骗过专业的第三方探针,黑产就必须深入操作系统内核的 C++ 层去动态 Hook 和实时伪造千变万化的 CPU 架构、GPU 渲染驱动版本、真实的电池耗电方差曲线以及三轴陀螺仪的微小偏转角。要实时模拟这数以百计的底层物理传感器数据,其耗费的服务器算力成本与逆向研发代价,远远超过了他们从广告主那里薅羊毛赚取的 CPA 佣金。因此,物理指纹是击碎 Bot 伪装的降维打击武器。

联合审计系统会拖慢真实的广告归因速度吗?

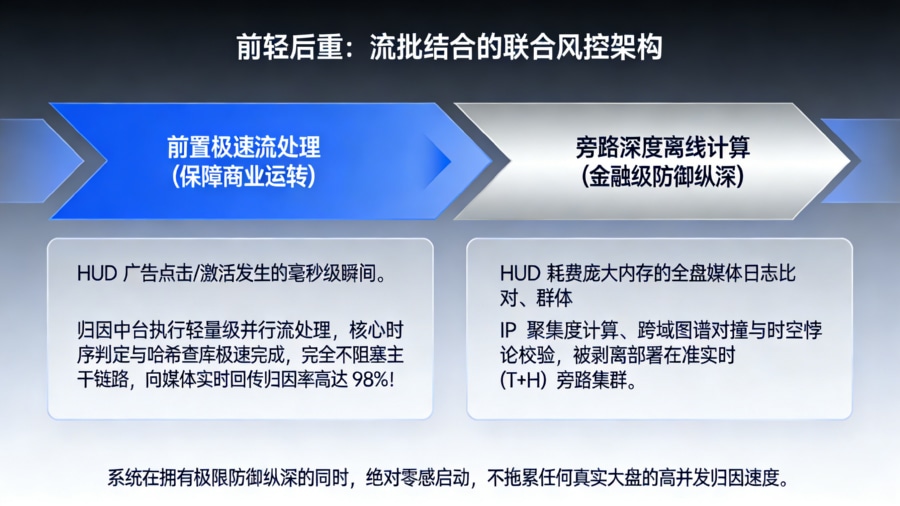

这是一个关于系统架构解耦的经典疑问。优秀的联合风控审计系统在架构设计上天然采用了“流批结合”与“旁路验证”的机制。在广告发生的毫秒级瞬间,归因中台执行的是轻量级的并行流处理,核心的前置时序判定与哈希查库拦截在数毫秒内即宣告完成,完全不会阻塞主干链路,稳稳确保了向媒体实时回传的归因率高达98%的极速响应要求。而那些需要耗费庞大内存去比对全盘媒体日志、计算群体 IP 聚集度、执行跨天留存归属校验的深度“图谱对撞与联合审计”,则被部署在架构旁路的离线或准实时(T+H 级别)计算节点上。这种前轻后重的架构,使得系统在拥有金融级防御纵深的同时,丝毫没有牺牲正常商业运转的速度。

openinstall运营团队

openinstall运营团队 2026-04-08

2026-04-08 208

208

闽公网安备35058302351151号

闽公网安备35058302351151号