安卓一键拉起怎么做?Scheme与应用宝Applink兼容实战指南

安卓一键拉起怎么做?在移动增长和 App 开发领域,行业里越来越把“在任何浏览器和社交平台上都能无缝唤醒指定 App 页面”视为转化漏斗中最关键且最难啃的技术骨头。Android 生态极其碎片化,系统安全策略收紧与微信等超级 App 容器的“筑墙”拦截,导致传统的单一拉起方式常常失效。要实现真正的高可用一键拉起,不能只靠简单的 scheme:// 协议,而必须构建一套包含 URL Scheme、Android App Links、Chrome Intents 以及应用宝 Applink 在内的全场景动态兼容矩阵。通过多维度的协议降级与分发调度,我们能够在极端的弱网与强拦截环境下,保障参数精准透传与用户的无缝直达体验。

物理断层与行业痛点(概念定位)

碎片化生态中的唤醒“黑洞”

在跨平台拉起的战场上,iOS 阵营凭借 Universal Links(通用链接)基本实现了大一统,但在 Android 生态中,开发者却不得不面对一个犹如“黑洞”般的碎片化环境。Android 机型繁多,各大手机厂商(如华为、小米、OPPO、vivo)不仅基于 Android 开源项目深度定制了各自的 ROM,更在系统底层内置了行为极其差异化的默认浏览器。这就导致同样的拉起代码,在这个浏览器里能顺畅跳转,在另一个浏览器里可能就会因为安全策略被直接拦截,甚至默认禁止未安装 App 时的重定向操作。这种设备与内核的多样性,直接在 H5 网页与 Native App 之间划出了一道极难逾越的物理断层。

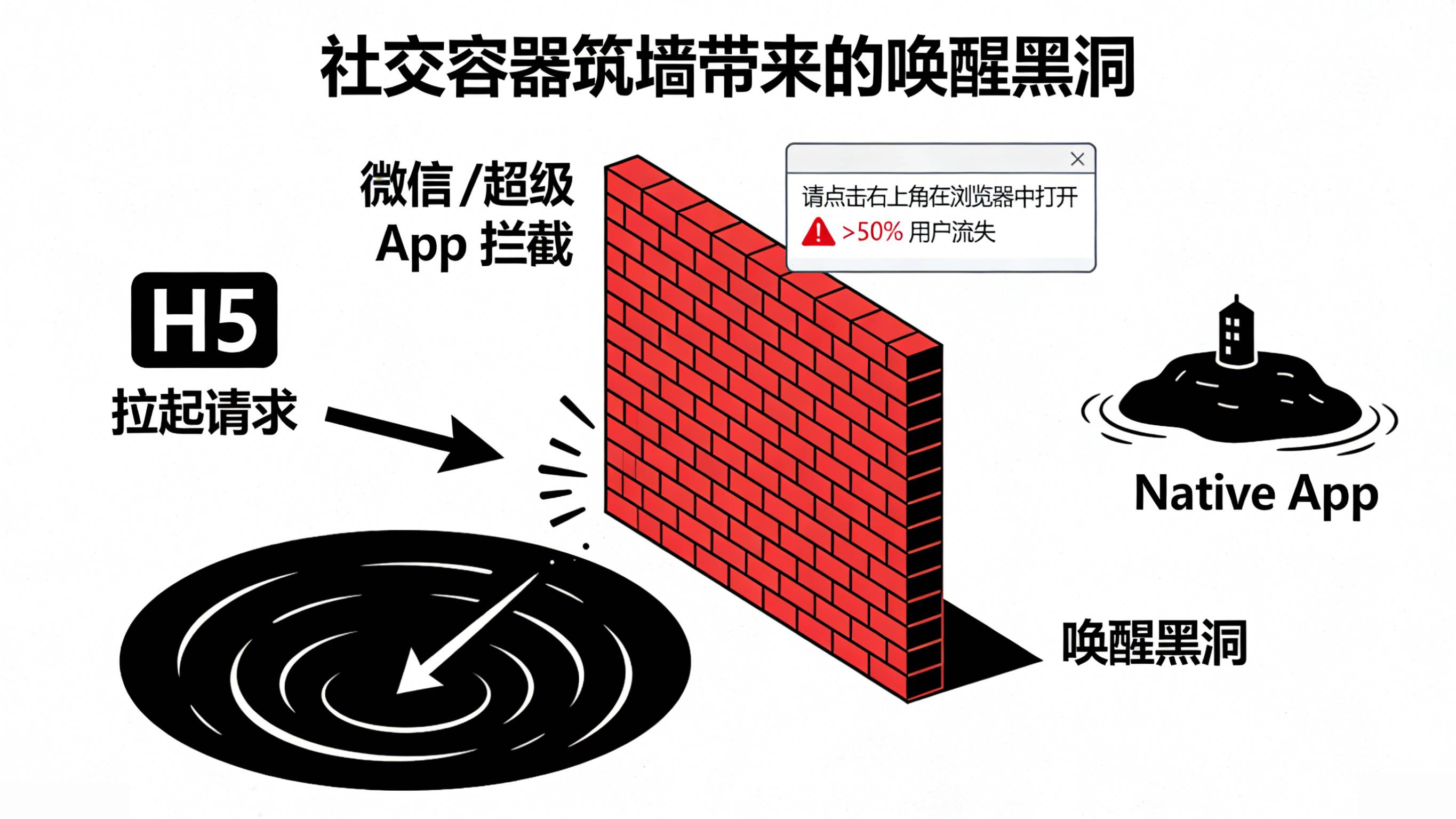

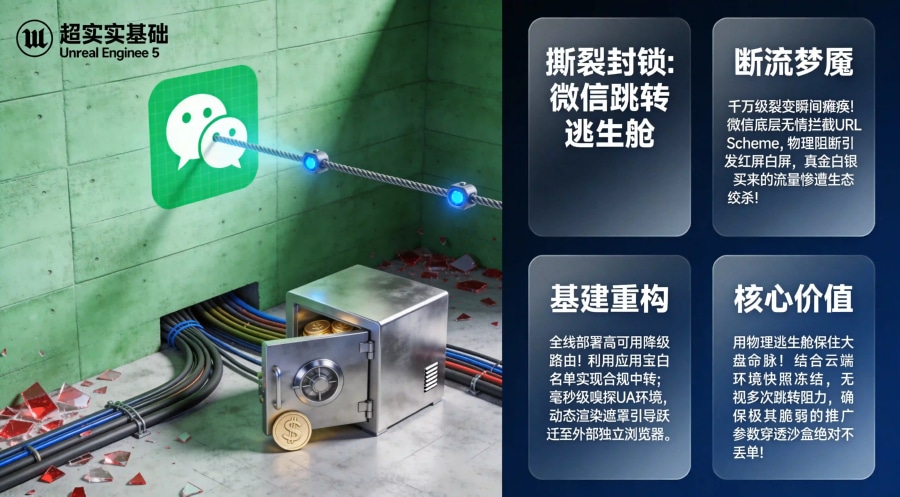

社交容器的“筑墙”拦截机制

除了底层硬件生态的碎片化,业务层面最让人头疼的莫过于各大超级社交应用的“筑墙”拦截机制。以微信和 QQ 为代表的超级 App,出于防范恶意营销、诱导下载以及把控自家生态流量的考量,在其内置的 Webview 环境中,强行屏蔽了绝大多数外部的 URL Scheme 和 App Links 唤起响应。当用户在微信内点击了一篇精心策划的活动 H5 上的“打开 App 参与”按钮时,底层代码虽然发出了跳转请求,但会被微信内核直接拦截。用户点击后毫无反应,只能无奈地看着页面顶部弹出“请点击右上角在浏览器中打开”的冗长提示,这一步多余的操作往往会导致超过 50% 的用户在跳转路径中流失。

底层原理与数据管线拆解(核心重头戏)

URL Scheme 的路由映射与安全瓶颈

URL Scheme 是移动端最古老也是支持最广泛的拉起协议。在 Android 开发中,其底层时序流转如下:开发者首先需要在工程的 AndroidManifest.xml 文件中,为特定的目标 Activity 配置 <intent-filter> 标签,明确声明自定义的 scheme(如 myapp)和 host(如 com.demo.page)。当用户在外部 H5 页面中点击一个链接,前端执行 window.location.href = "myapp://com.demo.page?param=1" 时,Android 底层操作系统会敏锐地拦截到这个 URL 请求。系统随之遍历全局的本地路由表,一旦匹配到对应的 intent-filter,就会启动该 App 的 Activity,并将附带的参数(如 param=1)传递进去。

然而,Scheme 协议在现代应用中暴露出了致命的局限性。首先是命名空间的易冲突性。任何 App 都可以随便注册名为 taobao:// 或 alipay:// 的 Scheme。当系统发现有多个 App 注册了相同的协议时,会弹出一个包含多个图标的系统选择框,让用户处于巨大的迷茫中。其次,Scheme 严重缺乏降级能力。如果用户的手机上根本没有安装该 App,当 H5 尝试拉起时,浏览器会因为找不到目标而直接报出一个“页面无法访问”的丑陋错误页,根本无法实现平滑跳转到应用商店或落地页的优雅降级。

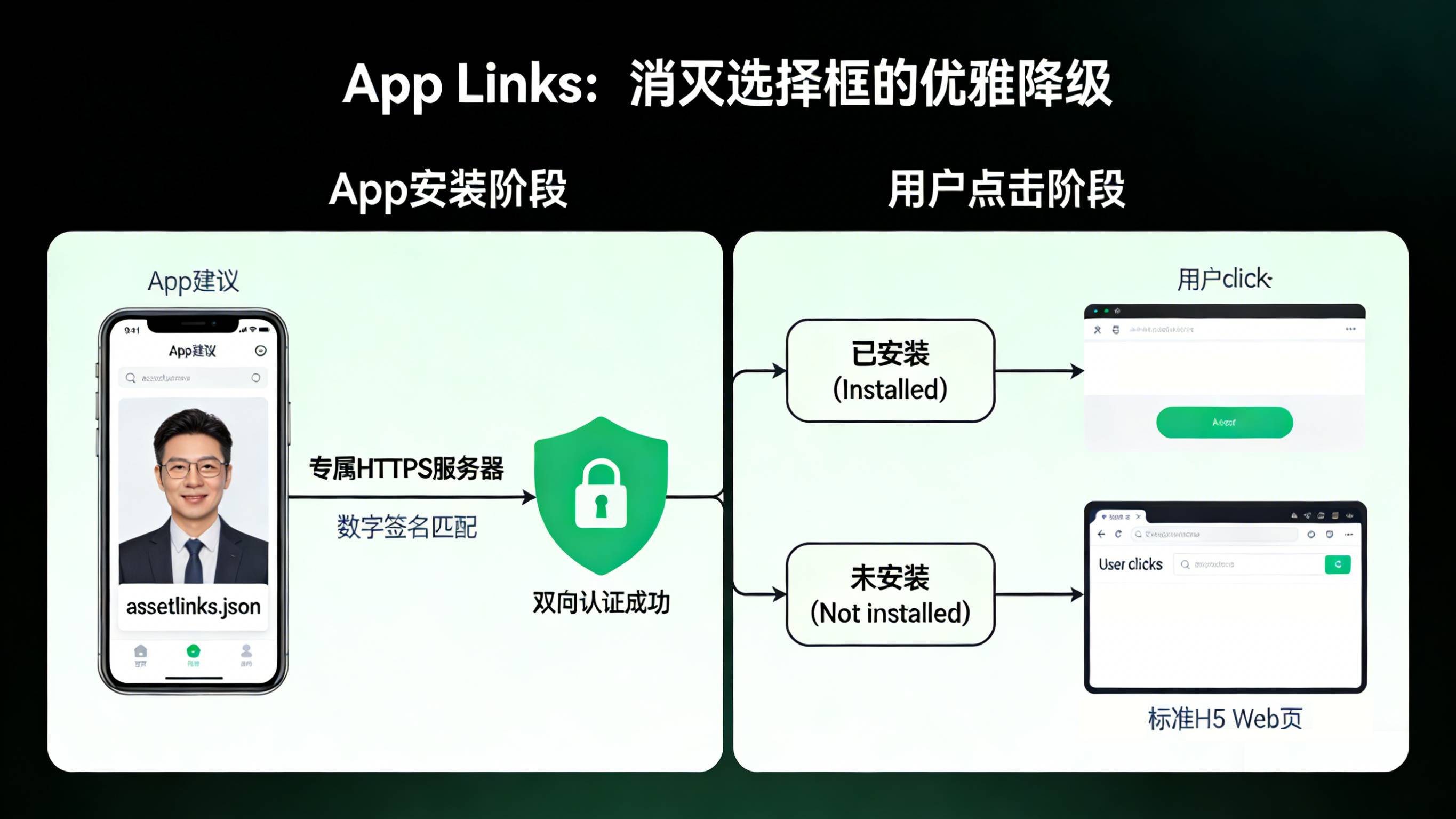

Android App Links 与 Chrome Intents 的演进

为了修补 Scheme 的漏洞,Android 从 6.0 版本开始引入了 App Links 机制。其核心原理是基于标准的 HTTPS 协议,要求开发者在自己 App 专属服务器的根目录下放置一个 assetlinks.json 文件。在 App 安装阶段,Android 系统会在后台静默向服务器发起请求,对比该 JSON 文件中的指纹信息与 App 自身的数字签名是否一致。只有完成这种双向认证,系统才会赋予该 App 默认打开对应 HTTPS 链接的特权。这样一来,当用户点击 https://www.demo.com/page 时,系统会安全且静默地直接唤起 App,彻底消灭了选择框;即便未安装 App,该链接也会自然降级为一个正常的网页访问。开发者可通过查阅 了解具体配置规范。

除此之外,针对早期版本的安卓浏览器,Google 还推行了一种名为 Chrome Intents 的特有兜底机制。它的格式极具压迫感,例如:intent://path#Intent;scheme=myapp;package=com.test.app;end。这种语法的精妙之处在于,它允许开发者在代码中硬性指定拉起目标的包名(package)。如果系统判定目标包名不存在(即未安装 App),它能自动触发内部回退机制,直接跳转到指定的商店链接(S.browser_fallback_url),从而完成一层极为刚性的流量兜底。

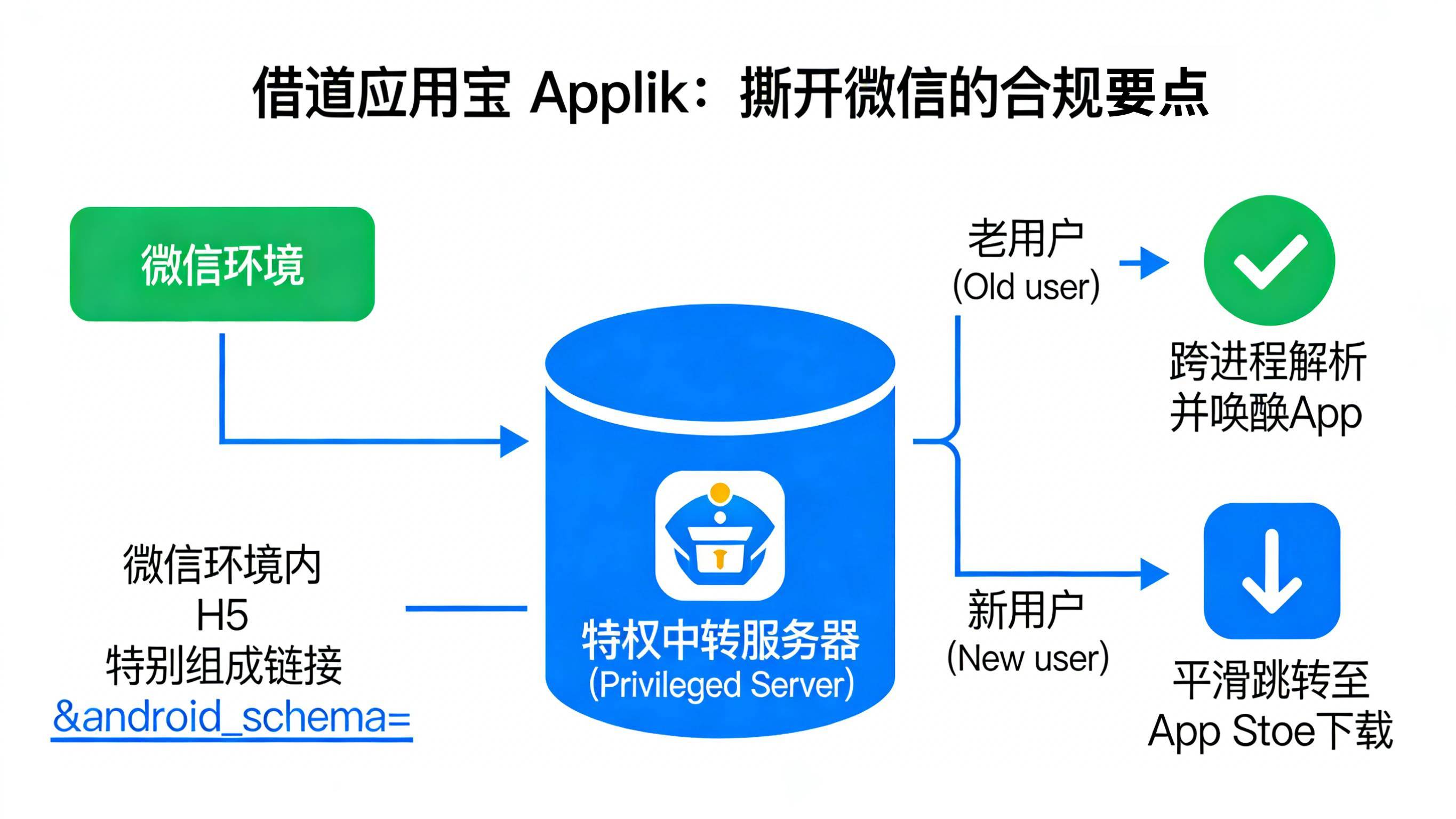

微信生态破局:应用宝 Applink 的参数拼接管线

既然微信内部对标准的 Scheme 和 App Links 实施了无差别的封杀,开发者就必须寻找“官方绿通”来破局,而腾讯应用宝微下载正是这把金钥匙。

应用宝 Applink 的数据流转管线极为特殊。腾讯开放平台允许开发者在获取了应用宝的微下载短链(如 http://a.app.qq.com/o/simple.jsp)后,通过在其尾部拼接特定的 Query 参数 &android_schema=,将自己 App 的自定义协议挂载上去。当用户在微信环境内点击这条组装好的应用宝链接时,请求首先会到达腾讯的服务器。应用宝的中转页会利用其在微信内的系统级特权通道进行判定:如果是已安装该 App 的老用户,应用宝底层的跨进程服务会强行解析出 android_schema 后的参数,并成功拉起目标 App;如果判定为未安装的新用户,则会丝滑地引导其在应用宝内完成下载,从而在微信的铜墙铁壁中硬生生撕开了一条合规的直达裂缝。

指标体系与技术评估框架

衡量唤醒质量的三个核心维度

要判断一套唤醒方案是否具备工业级水准,不能仅凭开发者的主管感觉,必须依托严苛的指标体系。第一,唤醒成功率(Target: > 90%)。这是指在剔除了确实未安装 App 的新用户基数后,老用户点击链接能够成功拉起 App 的绝对比例,它直接决定了老用户的召回效率。第二,场景还原率。即拉起 App 后,客户端能否成功解析出 H5 传入的动态参数(如具体的商品 ID 或房间号),并直接跳转至目标页面,而不是傻乎乎地停留在首页。第三,跨平台兼容覆盖度。即这套方案究竟能适配多少种极端的运行环境,能否在微信、QQ、各类手机厂商自带浏览器以及微博等外部容器中表现如一。

Android 拉起方案兼容矩阵

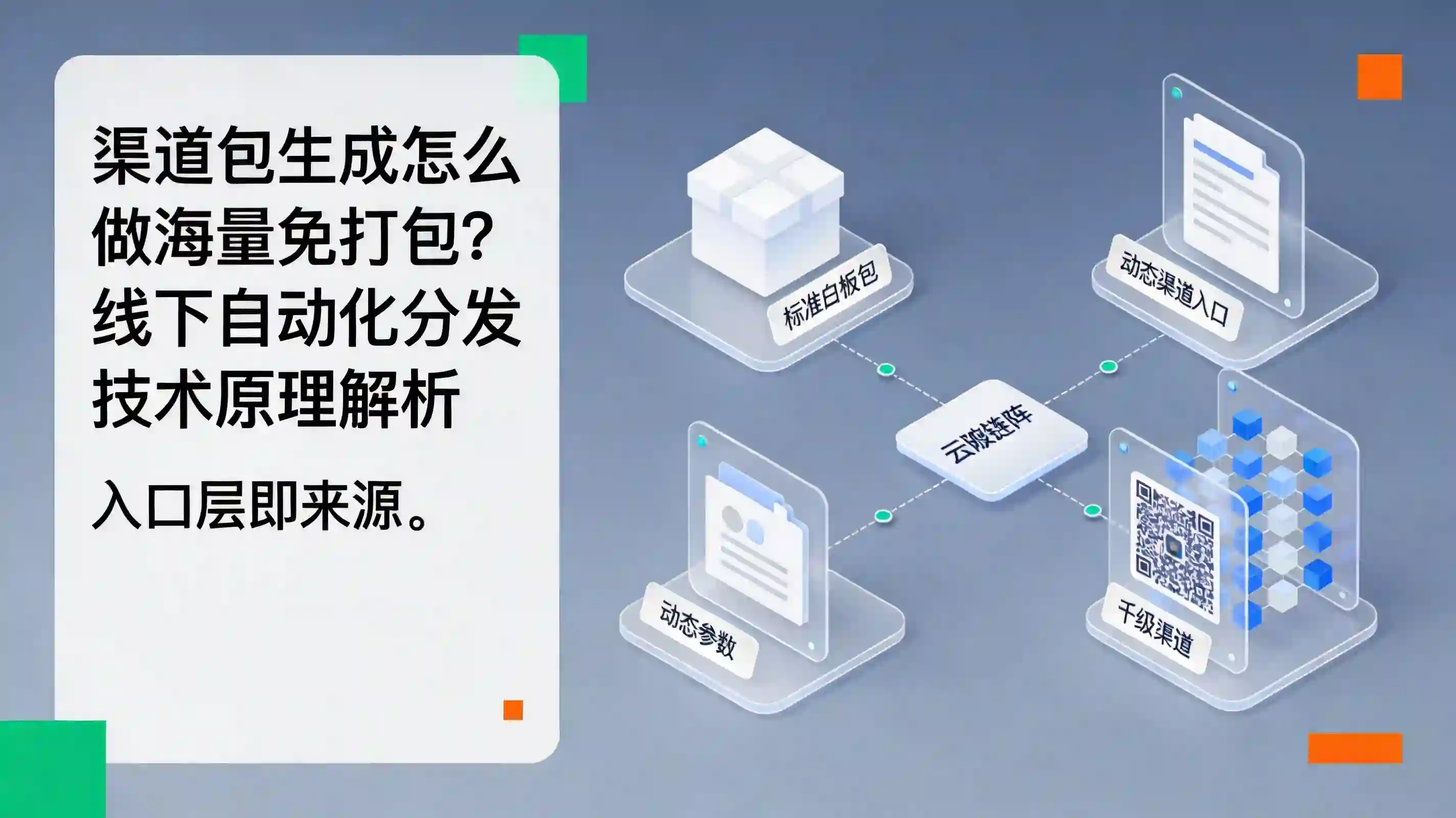

没有任何一种单一的拉起技术能够包打天下。为了帮助架构师在技术选型时做出最明智的决策,我们必须构建一张全局的拉起方案兼容矩阵表:

| 运行环境/容器 | URL Scheme | Android App Links | 应用宝微下载 Applink |

|---|---|---|---|

| 微信 / QQ 内置环境 | 完全拦截,无法唤醒任何外部应用 | 被拦截,仅打开与链接对应的普通 H5 网页 | 完美支持,利用腾讯官方通道特权可直接拉起或下载 |

| 各家厂商自带系统浏览器 | 支持,但极易弹出“是否允许跳转”的安全提示或多选提示框 | 完美支持,验证通过后实现真正的无感静默拉起 | 支持,但需多经过一次应用宝的 H5 中转页,网络链路较长 |

| 未安装 App 时的表现 | 直接报错(如提示网页走丢),缺乏平滑的路由降级机制 | 极其优雅地自然降级,直接打开与 H5 一致的 Web 页面展示内容 | 自动跳转至应用宝的应用详情下载落地页,引导用户安装转化 |

| 参数透传与场景还原能力 | 易实现,直接挂载在协议末尾的 ?key=value 中,客户端易于拦截解析 |

支持深层路由,可利用路径层级(Path)与查询参数精确定位页面 | 需对自定义的深层 Scheme 进行极其严格的 urlencode 并拼接至应用宝参数尾部 |

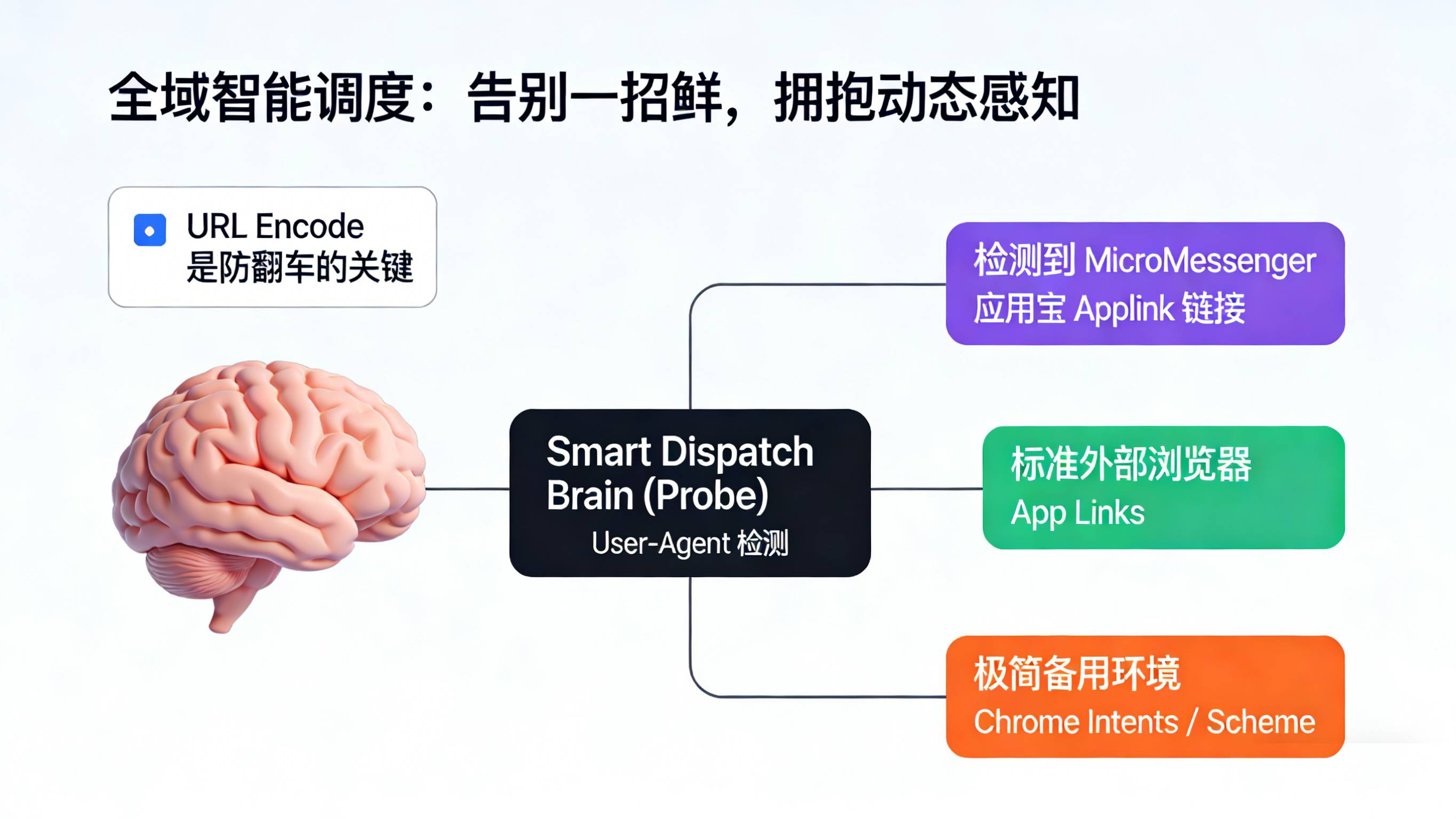

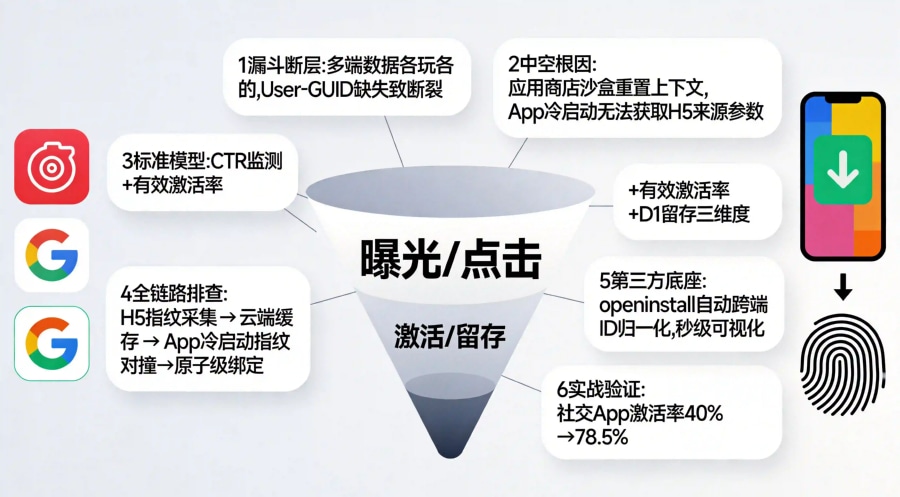

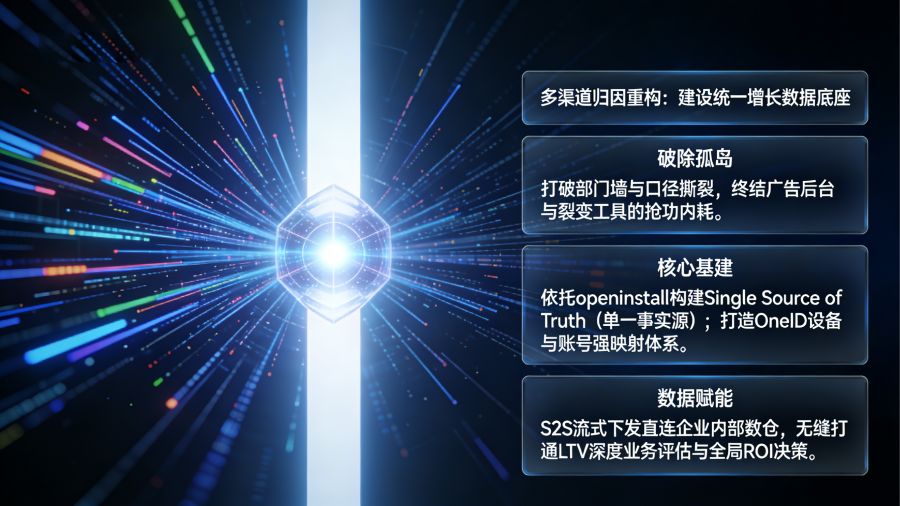

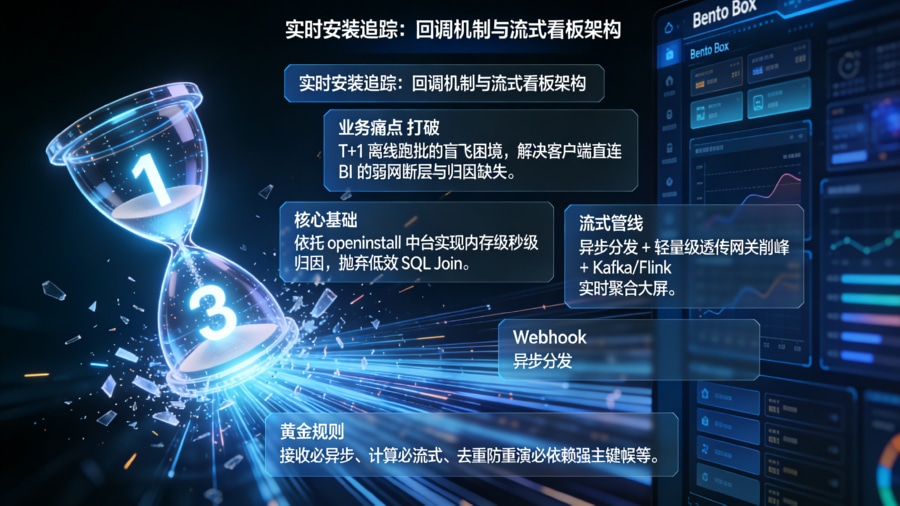

通过这张高信息密度的对比表可以看出,现代的增长中台(如 openinstall)早已摒弃了“一招鲜吃遍天”的思路。正确的架构策略是“动态感知与分发”:在 H5 端预埋嗅探探针,一旦检测到环境 User-Agent 包含 MicroMessenger(微信),就果断分发应用宝拼接链接;如果检测到是标准的外部 Chrome 或厂商浏览器,则优先使用体验最好的 App Links;若验证配置异常,则逐级回退至 Chrome Intents 和最基础的 Scheme。

技术诊断案例(四步法):微信内扫码后白屏与参数丢失

异常现象与排查背景

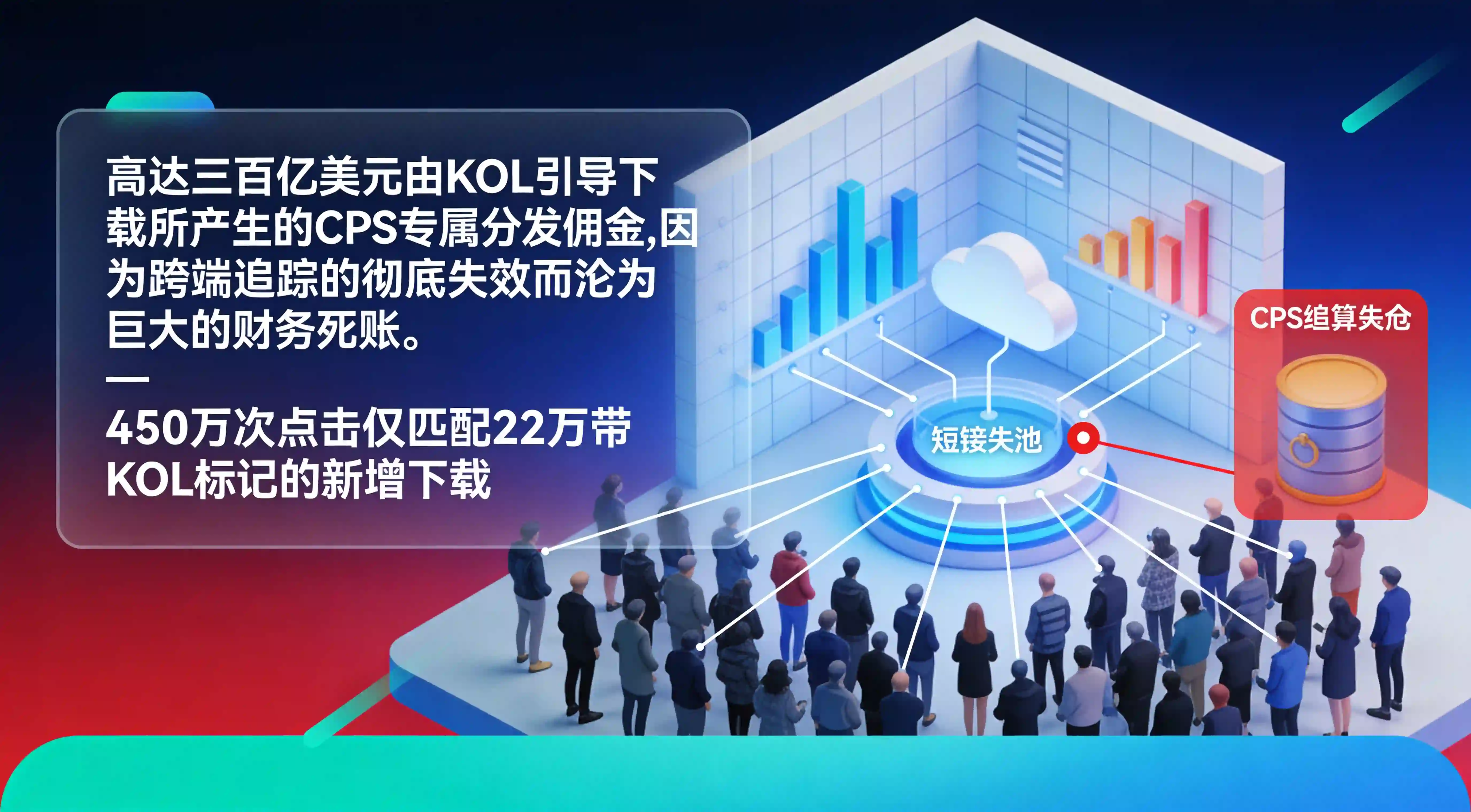

某头部生鲜电商在年度大促期间,于全国数千个线下社区铺设了“扫码直达爆款商品页”的推广海报。运营预期是:老用户在微信内扫码后,能直接唤起 App 并跳转至特定大闸蟹的商品详情页。然而活动刚上线几小时,客诉系统就被打爆:大量用户反馈扫码后手机屏幕卡在一个纯白的中转页毫无反应;或者虽然成功拉起了生鲜 App,但直接跳回了首页面,导致极为关键的“商品 ID”参数彻底丢失,转化链路被严重切断。

日志与链路对账:URL Encode 失效与拦截机制叠加

架构师团队紧急调取了故障时段的链路日志。通过深度抓包白屏用户的跳转链接,发现开发人员为了赶工期图省事,在生成应用宝的拉起链接时,直接在 &android_schema= 后面拼接了未经任何编码的明文 Scheme。例如:http://a.app.qq.com/o/simple.jsp?pkgname=com.fresh.app&android_schema=freshapp://goods?id=8899。

由于包含敏感的 ? 和 = 等特殊符号,应用宝网关的解析引擎发生了严重的语法歧义:它把 ?id=8899 误认为了是属于应用宝主链接自身的查询参数,从而粗暴地把业务方的 Scheme 从 freshapp://goods 处直接一刀切断。这导致传给客户端的 URI 变成了残缺的废字符串,客户端自然无法解析并只能回退至首页。与此同时,这串语法错误的拉起指令在部分非腾讯系(如某些国产系统深度定制浏览器)的内核下,直接触发了严重的安全拦截,导致页面卡死在白屏状态。

技术调优介入:规范 URL 编码与引入 openinstall 动态调度

查明病灶后,研发团队进行了雷厉风行的紧急调优。首先是强制的编码约束:要求前端与后端在拼接应用宝链接时,对内部封装的自定义 Scheme 必须强制执行严格的 encodeURIComponent 操作,将所有保留字符转化为安全的百分号编码。

同时,为了彻底摆脱未来无休止的环境适配维护泥潭,技术团队引入了专业的第三方归因力量。在此处,他们深入参考了的技术方案。通过在 openinstall 控制台直接一键绑定 Applink 的协议头,将这种极度复杂的 UA 环境判断、URL 嵌套编码以及极端情况下的备用拉起降级逻辑,全部交给中台的 SDK 与服务端去动态调度与智能拼接,前端开发只需专注于业务参数的传递即可。

复盘结果与经验沉淀

经过 URL 编码规范的紧急修复与专业中台的介入,在随后的流量洪峰中,微信内的扫码拉起成功率迅速恢复至 94% 以上的正常水平,且商品页面的精确场景还原率史无前例地跃升了 31.4%。这次血泪排障沉淀下了一条宝贵的架构经验:在跨越应用层与系统层的协议拼接中,URL 编码是最容易让人翻车却又最容易被忽视的细节。面对错综复杂的巨头生态护城河,依靠中小团队手写 if-else 去堆砌环境判断不仅维护成本极高,而且极易被新系统的更新击穿,借助专业的第三方基建来做全域智能调度,才是保障拉起成功率的最优解。

常见问题

为什么 Android App Links 配置了,但有时候还是不会直接唤醒?

App Links 的核心基石是双向信任机制,它极其强依赖服务器根目录下那个 assetlinks.json 文件的实时校验。如果在用户刚刚下载并安装 App 的那短短几十秒内,设备正好处于断网状态,或者企业自身的服务器配置了严苛的海外 IP 拦截策略导致系统底层的验证服务无法访问你的 HTTPS 域名,那么双向认证就会宣告失败。一旦失败,系统绝不会冒险执行高级拉起,而是会悄悄把它降级为普通的 Web Intent。此时,当用户再次点击链接时,系统依然会弹出一个烦人的选择框让用户抉择是使用浏览器还是 App,从而失去了 App Links 最引以为傲的“无缝一键静默拉起”特性。

应用宝 Applink 可以在非腾讯系的浏览器里用吗?

从技术协议层面来说完全可以,但这在工程实践上毫无必要且极其低效。应用宝微下载链接即便在外部浏览器(如 Chrome 或手机自带浏览器)中运行,其核心管线也是先将用户重定向到腾讯的应用宝中转落地页,然后再由中转页内部尝试拉起。这凭空多出了一层冗长且易受网络波动的跳转链路。正确的流量分发策略应当是“因地制宜”:通过代码动态判断 User-Agent,只有在微信、QQ 等别无他法必须利用腾讯绿通的隔离环境内,才分发应用宝链接;在外部广阔的浏览器海洋中,直接派发标准的 Scheme 或原生 App Links,以实现极速、最短的物理拉起路径。

唤醒 App 后,如何在 Android 代码里拿到携带的参数?

在 Android 原生开发中获取透传参数其实非常直观。无论是通过 Scheme 还是 App Links 唤起,操作系统的 Intent 机制最终都会将整条 URL 作为一个完整的字符串包裹传递进目标组件。开发者只需在目标 Activity 的 onCreate() 或是针对热启动优化的 onNewIntent() 方法中,调用 getIntent().getData() 即可获取到一个代表了完整 Scheme 结构的 Uri 对象。随后,直接调用 Android SDK 提供的便捷方法 uri.getQueryParameter("id"),就可以精准无误地提取出前端透传过来的业务参数(如特定的商品 ID),从而交由底层业务逻辑去执行后续的渲染。

openinstall运营团队

openinstall运营团队 2026-03-24

2026-03-24 255

255

闽公网安备35058302351151号

闽公网安备35058302351151号