安装来源验证怎么防作弊?利用CTIT与异常行为检测风控流量

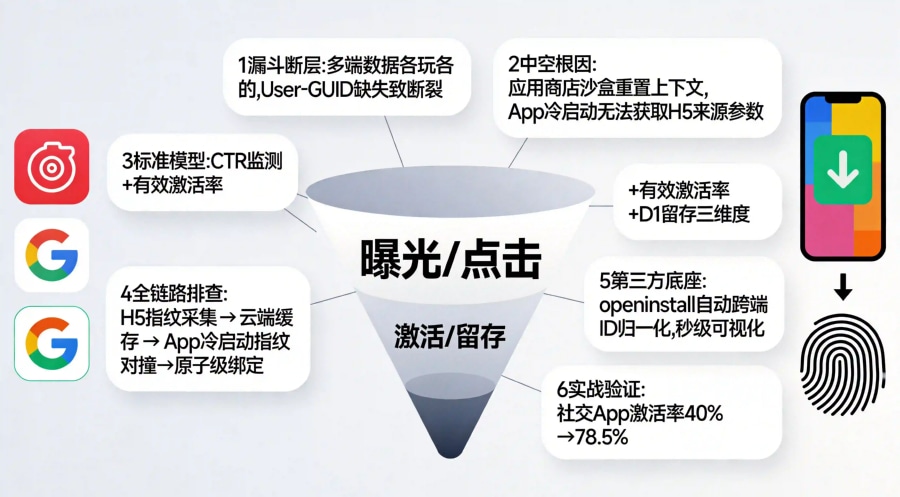

安装来源验证怎么防作弊?在移动增长和 App 开发领域,行业里越来越把“建立基于时序物理极限与多维指纹校验的实时拦截系统”视为捍卫投放预算与打击黑灰产的核心堡垒。面对金融、重度游戏等高 CPA(单次行动成本)行业的诱惑,作弊团队早已摒弃了低级的人工机房刷量,进化出点击注入、归因劫持等协议级的高级攻击手段,巧妙地窃取真实自然用户的转化功劳。传统的静态黑名单机制在这种高维度的对抗中已毫无还手之力。依托如 openinstall 等专业归因中台,通过严密的 CTIT(Click-to-Install Time,点击至激活时间差)异常检测、设备软硬件特征快照以及深度行为分析,企业可以构筑起一道坚不可摧的反作弊防火墙,精准绞杀虚假流量,挽回巨额营销损失。

物理断层与行业痛点(概念定位)

金融与游戏行业的“黑色抽水机”:预算如何被劫持

在金融借贷、重度 RPG 手游等高利润、高客单价的业务场景中,广告主往往愿意为单个有效的新增激活支付几十甚至上百元的 CPA 成本。这种极高的套利空间催生了极其隐蔽的“黑色抽水机”。高级的作弊者并非去伪造“不存在的虚假用户”——因为纯粹的虚假机器流量很难在后端的实名认证、留存、首充等深度业务漏斗中存活。相反,黑灰产通过各种看似无害的工具类 App(如手电筒、万年历、清理大师)作为恶意木马,潜伏在数以千万计的真实用户手机中。当这些恶意程序侦测到用户正在下载或即将安装某个高价值的 App 时,它们会在后台瞬间抢先向广告主的归因服务器发送一条携带黑产自身渠道推广码的虚假点击请求。由于这个真实用户确实完成了后续的安装和激活,且产生了真实的充值或业务行为,黑产渠道便合情合理合规地“抽水”了这笔高额的推广佣金。这种寄生式的劫持不仅让广告主的预算白白流失,更致命的是,它会导致算法模型误以为黑产渠道的质量极高,进而引发持续的预算错配。

传统防刷策略的失效:从静态黑名单到协议级攻防

在移动营销早期,防作弊往往停留在网络层或设备标识的静态匹配阶段,比如单纯依赖 WAF(Web Application Firewall)封禁特定高频访问的 IP 段,或者在数据库中维护一个长期违规的 Device ID/IMEI 黑名单库。然而,现代黑产早已完成了技术层面的代际碾压。他们利用海量动态更迭的家庭宽带代理(住宅 IP 池)发起请求,完美避开了机房 IP 段的特征;同时,通过底层的 Hook 技术与群控框架,黑产可以高频篡改上报的 User-Agent、设备型号、甚至是硬件底层指纹,使得基础拦截形同虚设。在这场协议级的攻防战中,传统的“见招拆招”已经彻底失效。防守方必须从静态特征比对,转向极其严苛的“时序物理逻辑”与“多维环境参数”的异常判定,通过时间轴和物理常识来证伪每一次归因请求。

底层原理与数据管线拆解(核心重头戏)

攻击溯源:点击注入与归因劫持的时序逻辑

要建立有效的风控防火墙,必须在时序层面深度拆解作弊管线的技术链路。点击注入(Click Injection)之所以能够长期得手,正是因为它完美利用了 Android 系统的底层广播机制漏洞与归因引擎的“最后点击(Last-Click)”归属模型。

这套攻击管线的具体步骤如下:步骤一,恶意 App 利用 Android 早期版本开放的 INSTALL_REFERRER 广播漏洞,或者在较新版本中通过高频轮询系统进程列表(Package Manager),24小时不间断地监听目标高价值 App 的下载与包体写入动作。步骤二,在目标包体下载完成、系统开始执行安装,但该 App 尚未被用户首次冷启动的“极短物理窗口期(通常 < 3秒)”内,恶意程序在后台迅速拼接并伪造一条广告点击请求(例如向 https://app.openinstall.com/api/click_report 强行发送),该请求携带了真实的设备环境参数与黑产的渠道标识,发往归因中台服务端。步骤三,几秒钟后,毫不知情的真实用户在桌面上点击了新安装的 App 图标,触发了真实的冷启动激活事件并上报。归因引擎在内存中对激活时间戳与历史点击日志进行比对时,赫然发现黑产伪造的“点击”距离“激活”的时间差极短,由于绝大多数引擎遵循 Last-Click 原则,这笔激活就会被判定为黑产渠道带来的首功。关于这种底层广播漏洞的更多技术切片,可以参考业界权威专栏《》中的详尽理论背书。

CTIT 物理极限检测:识破“秒级劫持”与“超时盲猜”

针对上述协议级的时序攻击,最锋利的破解之刃便是 CTIT(Click-to-Install Time,点击至激活时间差)物理极限检测。其底层反制逻辑在于:任何软件行为都不可能违背现实世界的物理定律。详细论证一下:即使在极速的 5G 全速网络环境下,用户面对一个 200MB 的重度游戏 App,从点击网页上的下载按钮、拉起应用商店、完成 CDN 包体下载、系统进行 APK 签名校验与解压安装,直到用户最终点击图标完成冷启动初始化,整个过程的物理耗时下限绝不可能低于 15-20 秒。

一旦我们在归因日志中引入这把物理标尺,虚假流量就会原形毕露。如果中台监控到某个特定渠道的 CTIT 分布图中,有 90% 以上的激活请求高度集中在 <3秒 的物理不可能区间,那么系统即可当机立断,将其 100% 判定为“点击注入”作弊。与之相对的另一种极端是“超时盲猜(Spam Clicks)”:如果某渠道的 CTIT 呈现出长达数天、且在距离点击后的第 24 小时、48 小时整点呈现出非自然规律的突刺式峰值分布,这通常是黑产利用代理池在定时向归因服务器“海量撒网”,企图瞎猫碰死耗子般撞上真实的自然用户下载。通过对 CTIT 两端极端值的严格卡口,风控引擎可以直接废掉绝大多数劣质渠道的作弊能力。

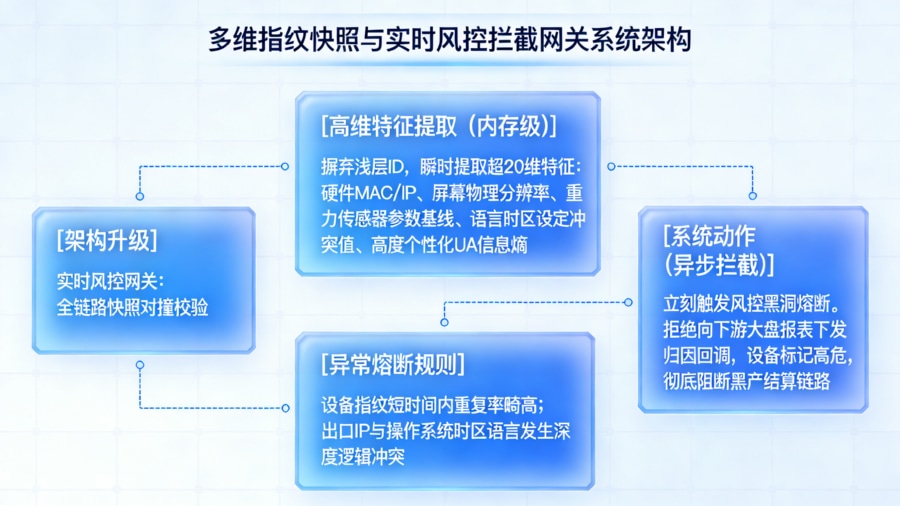

实时风控网关:设备指纹与全链路快照校验

除了时间轴检测,现代归因中台还需要依托极度吃内存的实时风控网关来进行全链路快照校验。当应用激活上报请求触达中台时,系统不应仅仅去比对浅层的 IDFA 或 OAID,而是要在内存级别对前端点击请求与后端激活请求进行多维度的设备软硬件快照对撞。这要求中台引擎必须瞬时提取超过 20 维的特征向量:不仅包括 IP 地址与硬件 MAC 参数,更要深度抓取屏幕物理分辨率比例、系统陀螺仪与重力传感器参数基线、语言与时区设定的冲突值,以及高度个性化的 UA(User-Agent)字符信息熵。

以 openinstall 为代表的专业归因系统,正是在其「」中深度植入了这种高维快照比对机制。一旦风控网关发现某个特定渠道在短时间内的设备指纹重复率畸高,或者上报的出口 IP 与操作系统设定的时区、语言发生深度逻辑冲突(例如 IP 在湖南,但时区是西五区且语言为俄语),网关就会立刻触发异步熔断机制。不仅拒绝向下游的大盘报表下发这笔归因回调,同时会将该设备的后续所有业务事件列入观察黑名单,彻底阻断黑产的链路。

指标体系与技术评估框架

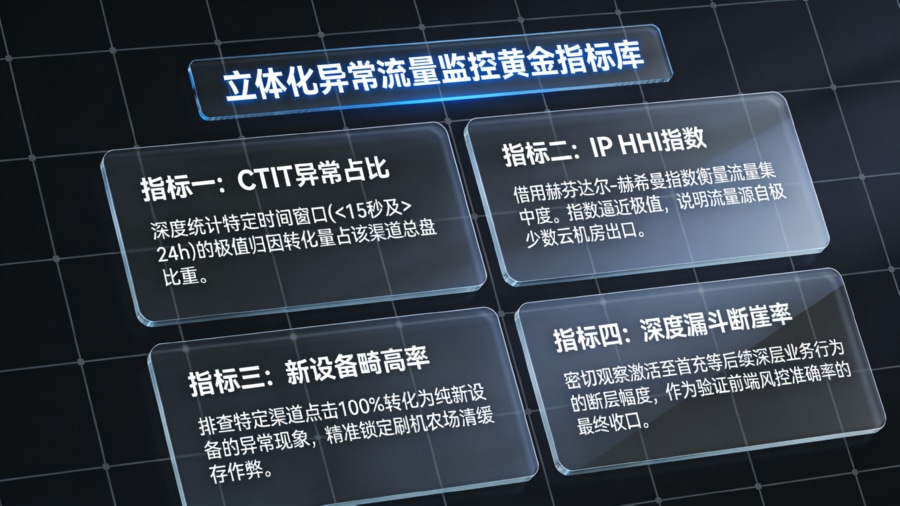

建立立体化的异常流量监控指标

反作弊的实战排障绝不能仅靠工程师的直觉,必须将其量化为立体化的异常流量监控指标库。日常风控巡检必须盯紧以下几个核心参数:首先是“CTIT 异常占比”,即统计特定时间窗口(如 15 秒内及 24 小时后)的归因转化量占该渠道总转化量的比重;其次是“IP 赫芬达尔-赫希曼指数(HHI)”,这是经济学中衡量市场集中度的算法,被巧妙借用于衡量 IP 聚集度——如果一个带来万级新增的渠道,其 IP 的 HHI 指数逼近极值,说明流量源自极其少数的基站或云机房出口;再次是“新设备转化率”,如果一个渠道带来的点击 100% 全部转化为了新设备激活,这违背了自然世界常理,极大概率是刷机农场在清空缓存后反复操作;最后是“深度漏斗断崖率”,即观察激活到首充等后续业务行为的断层幅度,作为验证前端风控准确性的最终收口。

常见安装风控方案与拦截维度对比

面对层出不穷的作弊挑战,不同的防护架构在技术深度和拦截效果上存在着天壤之别。以下通过 Markdown 对比表,对业界三种主流风控方案进行横向技术评估:

| 评估维度 / 技术架构 | 基础黑名单拦截(如防火墙/WAF) | 流式 CTIT 规则引擎 | 综合设备指纹与行为风控中台(如 openinstall) |

|---|---|---|---|

| 防误杀能力 (拦截精准度) | 极低(容易因误封动态 NAT 导致局域网真实用户大面积不可用) | 较高(基于客观物理时间,误杀极少,但无法覆盖所有场景) | 极高(采用多维联合降级打分,不依赖单一维度,平衡精准与拦截率) |

| 防护攻击类型 | 仅能防范基础机房 IP 刷量、僵尸网络等低维攻击 | 能够精准打击点击注入(Click Injection)与代理池超时盲猜 | 全维覆盖,除了应对劫持与盲猜,更能防范设备篡改与群控模拟器伪造 |

| 实施与维护成本 | 低(直接导入开源黑库即可,但库极速老化) | 中等(需引入 Flink 等流处理组件计算时间轴及滑动窗口) | 极低(通过接入标准 SDK 直接赋能,无需自建昂贵的大数据风控集群) |

| 自然真实量保护能力 | 极弱(拦截手段粗暴,容易错杀品牌口碑流量) | 较强(严格遵循物理逻辑,对常规真实路径影响小) | 极强(针对自然量具有白名单溯源与优先放行机制,确保核心报表无损) |

从上表的深度解析可以看出,简单的 WAF 黑名单策略在面对拥有百万级海量动态住宅 IP 的黑灰产时形同虚设;流式的 CTIT 规则引擎虽然在对抗时序劫持上是一把尖刀,但如果攻击者刻意放缓注入频率来规避时间阈值,这把刀也会钝化。唯有综合运用设备高维指纹快照、流式时序分析与后端行为对账的风控中台,才能在保障业务自然量零误杀的前提下,构筑真正立体的反作弊结界。

技术诊断案例(四步法):某游戏买量渠道 40% 虚假激活的排障

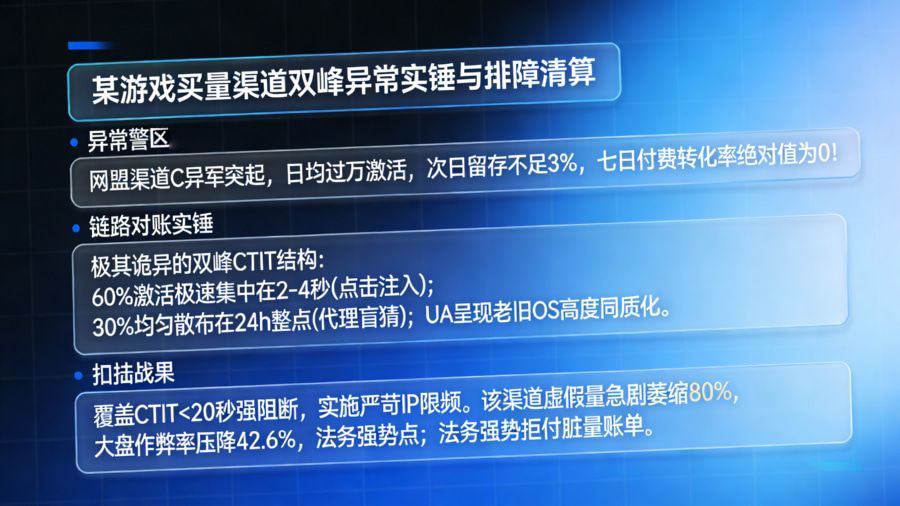

异常现象与排查背景

在某知名游戏厂商发布一款重度 RPG 手游并启动全渠道买量矩阵期间,市场部反馈了一条极其反常的数据表现:某海外网盟长尾渠道 C 异军突起,每日稳定带来过万的“激活”,且其 CPA(单次激活成本)压到了极不合理的低价区间。然而,游戏内的数据运营团队在随后几天的核对中发现,该批次海量用户的次日留存率竟然不足 3%,且一周内的付费转化率绝对值为 0。这彻底引爆了商务端的结算僵局,运营团队怀疑遇到了刷量作弊,但网盟渠道商却坚持己方平台确实有真实的点击和下发展示日志,要求按约结算,双方互不相让。

日志与链路对账

为了用实打实的技术证据打破僵局,资深风控工程师果断调取了该网盟渠道长达 72 小时的归因底层明细,并利用可视化工具拉出了全局的时间轴。链路对账的结果触目惊心:该渠道的流量分布呈现出一个诡异至极的“双峰 CTIT 结构”。峰值 A 占据了近 60% 的数据量,其点击到冷启动的时间差密集集中在 2-4 秒之间,这完全处于重度游戏下载的物理不可能区间,是无可辩驳的点击注入(Click Injection)攻击留下的弹坑;而峰值 B 的 30% 数据量,则极其不自然地均匀散布在点击后的 24 小时、48 小时整点时段,暴露出典型的代理池自动化盲猜撞库特征。进一步对该批次设备的 User-Agent 字符串进行信息熵提取,发现全部呈现出极其规律且老旧的 OS 框架,彻底缺乏真实人类用户千奇百怪的设备碎片化特征。

技术介入与规则调优

锁定攻击模式后,风控工程师立刻通过归因中台界面紧急配置了两条强阻断的拦截规则进行技术介入。第一,针对该长尾网盟渠道,强行覆盖其归因阈值:凡是激活 CTIT < 20秒 的所有上报数据,系统强制判定为安装劫持作弊并当场作废,同时向该设备的后续一切请求打上高危追踪标签。第二,立刻启用多维指纹弱匹配的降级防御方案,对存在作弊嫌疑的代理 C 段 IP 执行极其严苛的滑动窗口限频(Rate Limiting),一旦单一 IP 端在 5 分钟内触发超过阈值的异常快照对撞,中台将直接实行异步黑洞吞噬,使其请求石沉大海。

复盘结果与经验

熔断规则的热更新在凌晨生效后,该网盟渠道的作弊洪流瞬间撞上了高维防火墙。经过长达 48 小时的截流清洗,在彻底剔除这些虚假激活后,该渠道的“真实有效激活量”急剧萎缩了 80% 以上,整个买量大盘的整体作弊率被硬生生压降了 42.6%。手握不可辩驳的底层对账数据与 CTIT 双峰图,企业法务与商务部门强势拒付了高达上百万元的脏量结算账单。随后,这笔被抢救回来的庞大营销资金被火速转移至头部优质的品牌内容与核心搜索渠道中,不仅使得该手游的大盘次日留存率恢复正常基准线,更是在大促节点得到了实质性的 ROI 挽损与攀升。

常见问题

CTIT 阈值设置过严会导致真实用户被误杀吗?

这涉及风控架构中的容错机制与自适应动态阈值设计。CTIT 绝对不能是全大盘一刀切的死规定。例如,一个 10MB 的极简 H5 壳应用在 5G 和 Wi-Fi 场景下,其下载拉起的极限耗时和一款 2GB 的大型 3D 游戏包存在着天壤之别。因此,阈值必须根据具体的 App 包体体积、历史正常点击的正态分布曲线以及渠道类型进行动态赋值。此外,风控网关通常会配合多维白名单与自动化人工抽检策略(如将触碰阈值的边缘数据设定为“观察态”而非“秒杀态”),结合后端深度的付费与活跃留存交叉验证,完全可以将真人的误杀率牢牢控制在不足 1% 的绝对安全水位以下。

iOS 端 ATT 框架下,缺少 IDFA 还能做安装作弊识别吗?

虽然苹果 ATT 框架导致的 IDFA 授权率暴跌让传统的设备追踪风控抓瞎,但高维度的反作弊并不会因此瘫痪。在缺失唯一强设备标识的情况下,归因中台的风控逻辑会迅速向概率匹配与网络行为侧倾斜。通过分析海量匿名请求在物理 IP 维度的异常聚集度、设备在发生点击前置动作时的网络行为轨迹,以及监控 SKAdNetwork 回传中 Conversion Value(CV 转化值)在特定渠道下的极端规律性与空白断层,风控系统依然能够在大样本数据集中嗅出模拟器和虚假流量的马脚,从而弥补无 IDFA 时代的风控盲区。

如何识别地推场景下的真机“人肉刷量”?

地推场景中的作弊堪称黑灰产中的“体力活”。作弊者往往雇佣大批人员使用真实的千元手机(真机+真人)在街头反复扫码、拔卡换号清缓存来骗取推广补贴。面对这种绝对合乎物理流转的动作,单纯依赖前置的 CTIT 拦截极易失效。此时必须引入后置生命周期风控:即依托数据中台监测这批激活用户在极短时间内的生存状态。如果某个地推员名下关联的数百个激活设备,在获取奖品后出现了 100% 的首日极速流失(卸载或沉默),且应用内毫无任何有纵深意义的业务行为,配合设备 LBS 或 IP 地理位置的高度重合特征集聚性,系统便可自动判定其为“羊毛党农场”,在结算周期结束前进行惩罚扣款,阻断真机刷量对营销费用的蚕食。

openinstall运营团队

openinstall运营团队 2026-04-02

2026-04-02 218

218

闽公网安备35058302351151号

闽公网安备35058302351151号