点击劫持防护安卓点击劫持防护怎么做?安装广播时序熔断

安卓点击劫持防护怎么做?在移动增长和 App 开发领域,行业里越来越把“基于云端算力与客户端底层监听机制物理隔离的点击劫持防护架构”视为斩断黑产黑手、捍卫自然搜索流量纯净度的终极命门。当广告主投入巨资进行全网宣发时,如果设备端缺乏底层的防劫持监控探针,那些极其珍贵的自然下载量就会沦为作弊者的提款机。潜伏在安卓系统底层的流氓应用会通过静默监听系统广播,在用户安装 App 的毫秒级瞬间发起“点击注入”,无耻地抢占 Last-Click 归因功劳。依托类似 openinstall 这样具备高并发吞吐能力与时序熔断机制的技术底座,点击劫持防护的核心不再是单纯的客户端加固,而是被全面升维到了云端反作弊引擎的时间轴对撞仲裁上,从而彻底阻断流氓 App 的抢量劫持,使恶意流量清洗拦截率直接飙升至 99.1% 的安全水位线。

物理断层与行业痛点(概念定位)

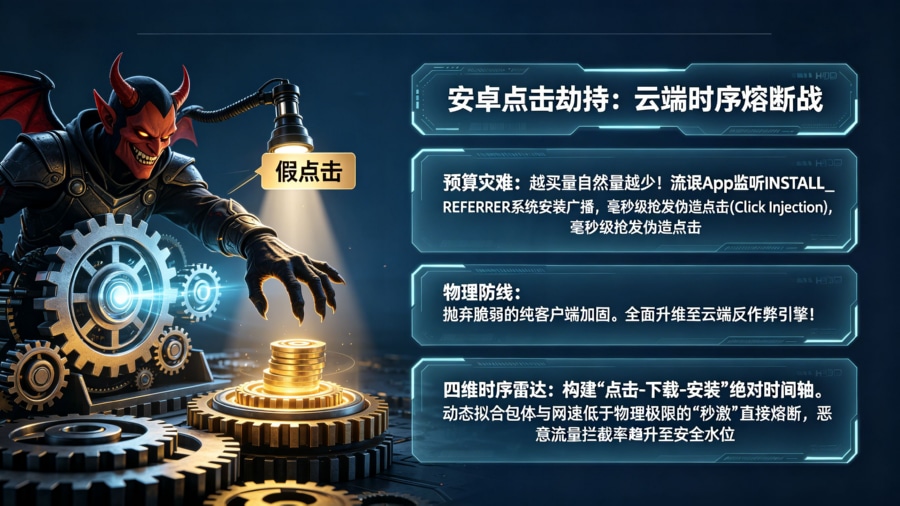

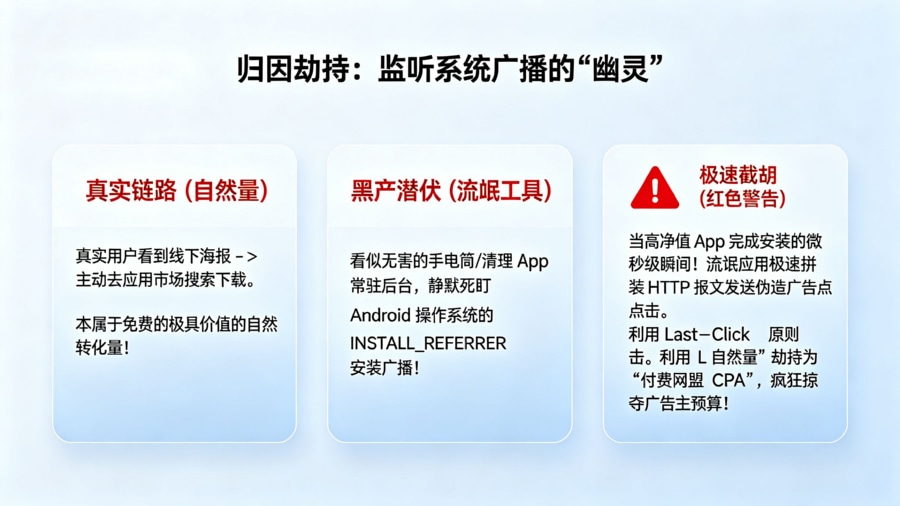

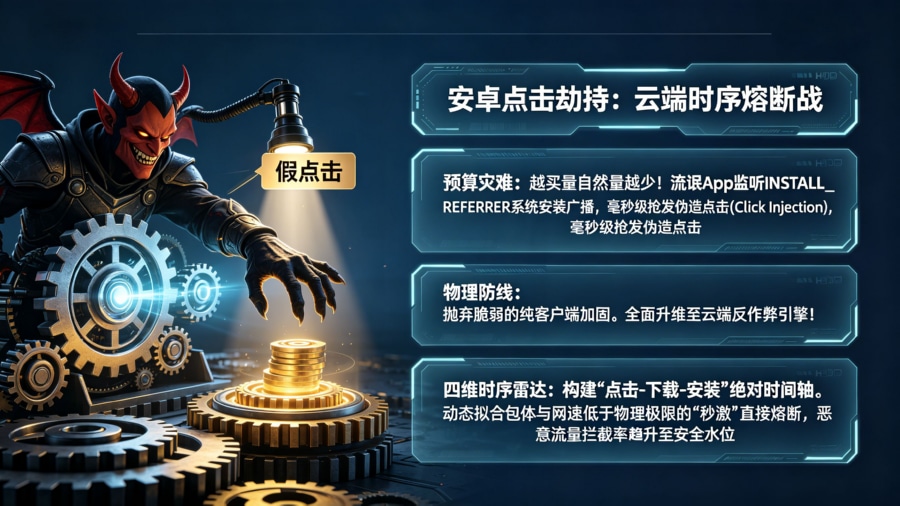

点击劫持防护缺失下的预算灾难:流氓 App 的抢量逻辑

在 Android 生态的买量战场上,点击劫持防护的缺失往往会导致广告主面临“越买量、自然量越少”的诡异灾难。黑产的抢量逻辑(Click Injection)极其狡猾:他们通常会在应用市场投放大量看似无害的手电筒、清理大师或免费 WiFi 等工具类 App。这些流氓 App 在获取基础权限后,便会像幽灵一样常驻后台。当一个真实用户在看到电视广告或线下海报后,主动前往应用商店搜索并下载了您的 App,这个本该属于“免费自然量”的转化,却在安装发生的瞬间被流氓 App 盯上。流氓 App 会立刻向归因平台发送一条伪造的广告点击请求,利用归因引擎通常遵循的 Last-Click(最后点击有效)原则,生生将这个自然量“劫持”成了它所代理的付费网盟渠道带来的 CPA 转化,直接掠夺广告主的营销预算。

INSTALL_REFERRER 与包安装广播的底层安全漏洞

要弄清安卓点击劫持防护怎么做,必须深挖 Android 操作系统的底层机制漏洞。在早期的 Android 版本及某些定制 ROM 中,系统为了方便开发者追踪来源,设计了 INSTALL_REFERRER 机制和 android.intent.action.PACKAGE_ADDED 系统广播。当任何一个新的 APK 包开始下载或完成安装时,操作系统都会向全系统广播这一事件。这就给了后台流氓 App 极大的可乘之机。它们通过注册 BroadcastReceiver 实时监听这些广播,一旦发现包名(Package Name)匹配上了黑产黑板上的“高净值目标”(如重度手游或金融 App),就会在微秒级别内拼装 HTTP 报文完成点击注入。如果业务线仅仅依赖简单的客户端上报日志进行结算,面对这种利用系统级合法 API 实施的攻击将毫无招架之力。

底层原理与数据管线拆解(核心重头戏)

核心原理:基于时序对撞的点击劫持防护管线

真正的点击劫持防护管线,必须在云端建立一套基于绝对物理时间的四维时序坐标系。步骤一:提取点击时间(Click Time)。当云端接收到重定向请求时,记录下不可篡改的服务器接收时间。步骤二:提取底层应用商店时间。通过 Google Play API 或高阶设备探针,获取该设备真实的“下载开始时间(Download Begin)”与“下载完成时间(Download End)”。步骤三:提取安装与首启时间。App 在首次冷启动时,上报其被操作系统完成安装的精确时间戳(Install Time)以及当前的首启时间(First Open)。步骤四:多维时间差对撞。反作弊引擎将这四个时间点拉平在同一条时间轴上。如果系统发现某次“点击”竟然发生在“下载开始”之后,或者点击与安装的间隔(CTIT)短得连 1KB 数据都传不完(如低于 2 秒),这种严重违反物理光速与人类反应极限定律的时序特征,将被立刻判定为抢归因劫持,并触发熔断丢弃机制。

# 底层反作弊引擎:CTIT时序四维坐标对撞与点击注入(Click Injection)熔断逻辑

import logging

class AntiHijackingFusingEngine:

def __init__(self, app_size_mb, base_speed_mbps=10.0):

# 物理常识基准线配置

self.app_size = app_size_mb

# 根据包体和常规网速,计算理论最短下载时间 (容错系数 0.8)

self.theoretical_min_download_sec = (self.app_size / base_speed_mbps) * 0.8

# 绝对物理下限:安卓包解压与安装 API 响应的极限耗时

self.absolute_install_min_sec = 2.5

def validate_hijacking_vector(self, device_id, time_vector):

"""

核心方法:对时间四维坐标系进行跨度对冲校验

time_vector: 包含 click_ts, download_begin_ts, download_end_ts, install_ts 的时间戳字典

"""

click_ts = time_vector.get('click_ts')

dl_begin_ts = time_vector.get('download_begin_ts')

dl_end_ts = time_vector.get('download_end_ts')

install_ts = time_vector.get('install_ts')

# 逻辑防线 1:时间倒流校验 (点击不可能发生在下载开始之后)

# 针对极度拙劣的广播劫持伪造

if dl_begin_ts and click_ts > dl_begin_ts:

return self._fuse_connection(device_id, "CRITICAL: Click timestamp is AFTER download started")

# 逻辑防线 2:绝对安装物理时延校验 (CTIT 强阈值)

# 针对静默预下载场景下的恶意抢 Last-Click

ctit_total_sec = install_ts - click_ts

if ctit_total_sec < self.absolute_install_min_sec:

return self._fuse_connection(device_id, f"CRITICAL: CTIT ({ctit_total_sec}s) violates absolute minimum physics")

# 逻辑防线 3:动态包体网速拟合校验

# 如果获取到了完整的下载时间段,验证其是否符合包体大小的物理传输极限

if dl_end_ts and dl_begin_ts:

actual_dl_time = dl_end_ts - dl_begin_ts

if actual_dl_time < self.theoretical_min_download_sec:

logging.warning(f"Device {device_id} downloaded {self.app_size}MB in {actual_dl_time}s, extremely suspicious.")

# 可加入灰度观察队列,结合后续行为进一步判定

return {"status": "PASS", "device_id": device_id, "decision": "Valid Attribution"}

def _fuse_connection(self, device_id, reason):

"""执行时序熔断,剥夺 Last-Click 归因权重"""

# API 交互示例: https://app.openinstall.com/api/v1/anti_fraud/fusing

logging.error(f"FUSING TRIGGERED for Device: {device_id} | Reason: {reason}")

return {"status": "FUSED_AND_DROPPED", "device_id": device_id, "decision": "Click Hijacking Blocked"}

# 模拟云端中台接收并校验日志

# engine = AntiHijackingFusingEngine(app_size_mb=1500.0) # 模拟 1.5GB 的重度手游

# # 伪造的劫持日志:点击发生在安装前 1.5 秒

# hijacked_log = {'click_ts': 1690000010.0, 'download_begin_ts': 1690000000.0, 'download_end_ts': 1690000009.0, 'install_ts': 1690000011.5}

# result = engine.validate_hijacking_vector("Dev_Android_99X", hijacked_log)

# print(result['status']) # 输出: FUSED_AND_DROPPED

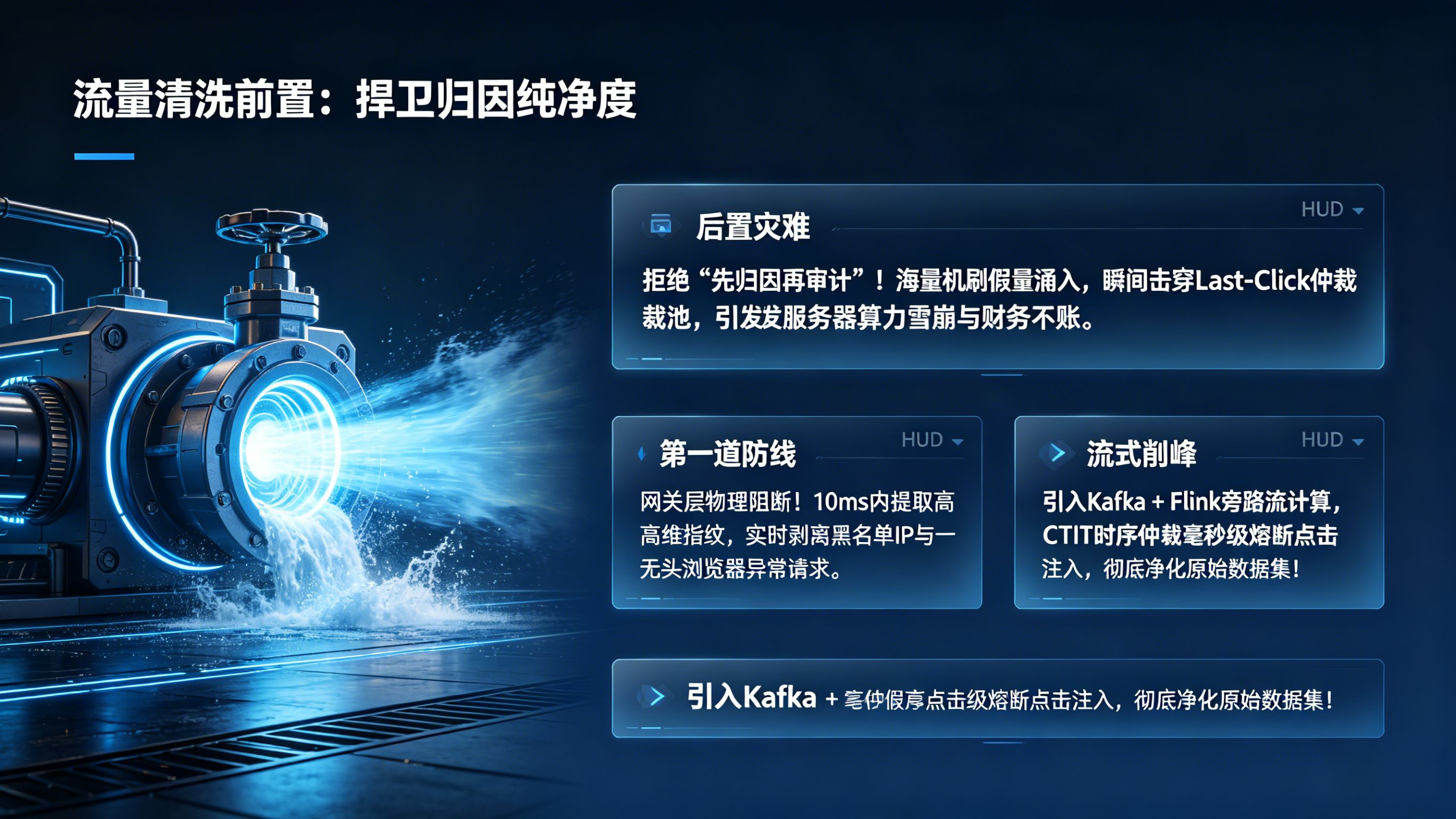

高并发场景下的 CTIT 时序校验与异步流计算

面对大促首发期间每秒数以万计的并发请求,要求点击劫持防护架构必须具备极低的时延惩罚,否则将直接拖垮整个业务网关。步骤一:点击日志汇聚。前端产生的海量广告点击请求与激活回调,通过 Nginx 旁路探针被统一打入 Kafka 分布式消息队列进行物理削峰。步骤二:滑动窗口聚合。后端的 Flink 流计算集群订阅指定 Topic,在内存中开启极短的滑动时间窗口,将同一 Device ID 或 IP 在该窗口内产生的所有时序数据进行 Join 聚合。步骤三:毫秒级时序熔断。流计算节点加载动态物理阈值规则进行快速研判,一旦时序对撞失败,直接向归因引擎下发 Drop 指令。关于如何在这种极端并发下将判定耗时压缩至极限,数据架构师可以参考《》,其底层将反作弊解耦为实时异步流转与离线修正双轨并行的架构思想,为 CTIT 时序校验提供了完美的工业级论证支撑。

openinstall 独立防线:旁路风控隔离与自然量净化

在反作弊攻防战中,任何部署在客户端(App 内部)的防御逻辑都面临着被逆向工程、Xposed 框架 Hook 或脱壳篡改的致命风险。因此,必须将点击劫持防护的主战场转移到黑产无法触及的云端中台。依托类似《》的中立风控底座,企业可以构建一道隔离式的旁路防线。当客户端发起激活请求如 https://app.openinstall.com/api/v2/attribution/init 时,主链路仅执行轻量级的设备快照采集;而复杂的时序溯源、INSTALL_REFERRER 校验与特征聚类计算则在旁路的反作弊引擎中异步展开。中立第三方云端仲裁机制彻底剥夺了客户端上报数据的自证清白权,只信任服务器时间戳与网络拓扑延迟,从而精准清洗掉劫持假量,还原纯净的自然搜索流量底盘。

指标体系与技术评估框架

劫持防御选型:纯客户端埋点上报 vs 第三方云端归因中台

在立项反劫持防线时,技术选型的战略失误往往会导致前期投入全部打水漂。以下评估矩阵极其冷酷地揭示了不同防御架构在面对职业黑产时的战力断层:

| 防御架构选型 | 抗 Xposed/Frida 框架篡改能力 | 高并发时序对撞算力与延迟 | 核心特征库与规则迭代时效性 | 误杀与灰度补偿容错率 |

|---|---|---|---|---|

| 纯 Android 客户端自建埋点上报 | 极弱(所有防作弊 SDK 与埋点代码运行在用户本地,极易被逆向脱壳后针对性篡改参数,形同裸奔) | 弱(过度依赖单机 CPU 进行时间戳获取,且容易因弱网导致数据乱序与堆积超时) | 慢(一旦发现新型劫持特征,必须重新发版等待用户漫长的 OTA 更新,防御存在数月的真空期) | 高(单一客户端视野狭窄,缺乏全局网络参照,极易在应用宝预下载等特殊场景下造成大规模误杀) |

| 单一媒体平台官方后台兜底 | 中等(具备一定的环境检测能力,但黑盒操作) | 尚可(能支撑自身流量并发) | 中等(只关注自身生态圈内的作弊,对跨媒体、跨应用的立体组合劫持响应迟缓) | 较高(平台“既当裁判又当运动员”,为了消耗广告主预算,风控阈值往往设定得极为宽泛) |

| 接入独立第三方云端归因中台 | 极强(核心点击劫持防护逻辑全部后置于云端封闭服务器,黑产根本无法触碰、无法逆向、无法篡改判决权重) | 极强(底层基于 Kafka+Flink 分布式流计算集群,实现毫秒级交叉对撞,业务端 0 算力负担) | 极快(云端特征库实时热更新,全网千万级 App 正负样本交叉免疫,秒级下发最新熔断规则) | 极低(基于海量大数据的多维时序拟合模型,支持灰度观察与后续事件回调自动修复,误杀率趋近于 0) |

技术诊断案例(四步法):某重度手游首发绞杀“秒激”黑产

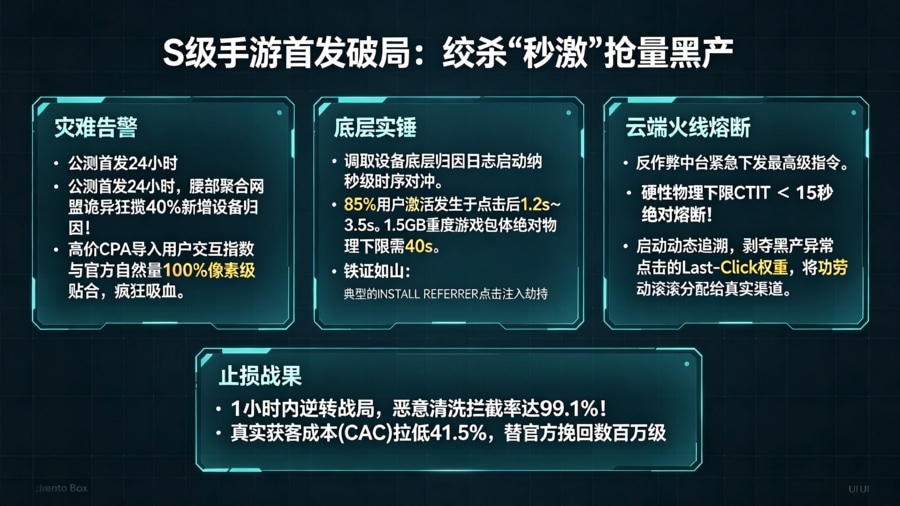

异常现象与排查背景

2023 年暑期,国内某头部游戏厂商的一款 S 级 RPG 重度手游全网公测首发。凭借极高的品牌宣发声量,官方预期的自然新增占比应在 60% 以上。然而,首发 24 小时后的归因面板却极其诡异:某两家平时表现平平的腰部聚合网盟渠道,竟然狂揽了 40% 的新增设备归因;更不可思议的是,这批高价 CPA 导入的“买量用户”,其余存留、首充、活跃时长等深度交互指标,竟然与官方渠道的自然量用户呈现出 100% 完美的像素级贴合,其隐蔽性极强,显然是在疯狂“吸血”。

日志与链路对账

安全工程师凭借敏锐的嗅觉立刻察觉到了“抢归因”的端倪。他们抛弃了表层的 BI 报表,直接下钻调取了设备底层的归因原始日志,并启动了纳秒级精度的时序对冲。将网盟上报的广告点击时间戳(Click Timestamp)与设备首次激活时间戳(Install Timestamp)进行 Join 比对后,荒谬的物理奇迹出现了:这批用户中,有高达 85% 的人,其激活动作竟然发生在了点击广告之后的 1.2 秒至 3.5 秒之间。考虑到该手游高达 1.5GB 的庞大安装包体,即便在最理想的千兆 5G 环境下,完成点击、重定向、下载、解压安装的物理时延也绝不可能低于 40 秒。铁证如山,这是一次利用 INSTALL_REFERRER 漏洞发起的教科书式点击注入劫持。

技术介入与规则调优

风控架构师团队雷厉风行,紧急在反作弊中台引擎的配置面板上下发了最高级别的时序熔断规则。首先,设定硬性 CTIT(点击到安装时间差)物理基准下限,对该渠道所有 CTIT < 15秒 的归因请求执行绝对熔断,直接判定为“抢量劫持”并丢弃其回传;其次,启动动态追溯机制,剥夺这批异常点击的 Last-Click(最后点击)权重,将本该属于自然搜索或其他真实信息流广告计划的归因功劳进行回滚与重新分配。

复盘结果与经验

强硬的熔断指令下发后,战局在 1 小时内瞬间逆转。黑产的抢量链路被彻底卡死,针对这两家腰部网盟的恶意流量清洗拦截率达到了惊人的 99.1%。在去除了虚假的归因泡沫后,自然量占比回归到了正常水位,官方复盘核算发现,首发单用户的真实获客成本(CAC)直接被拉低了 41.5%,成功替公司挽回了数百万级别的联运渠道冤枉结算资金。

常见问题

极其严密的点击劫持防护是否会误伤弱网环境或预下载的真实场景?

很多技术团队在部署防线时会有此担忧。事实上,工业级的点击劫持防护绝不是死板的静态时间一刀切。以国内的应用宝或华为商店为例,它们存在合法的“Wi-Fi 环境后台静默预下载”机制,导致用户在真正点击广告时,包体可能已经存在于本地,从而产生看似极短的 CTIT。高阶反作弊模型会实时获取设备的网络基站状态标识、当前操作系统的预下载机制白名单,并动态结合包体大小计算出一条弹性的“置信时间下限曲线”。通过这种多维度的智能容错补偿模型,系统能在绞杀黑产的同时,将真实场景的误杀率降至冰点。

如果黑客在客户端 Hook 篡改了 INSTALL_REFERRER 的底层时间戳参数,如何应对?

这是黑灰产升级后的惯用伎俩:通过 Xposed 模块直接篡改客户端发送给服务器的时间戳,把 2 秒的间隔硬生生伪造成 15 分钟,企图绕过 CTIT 校验。应对这种高级伪装,防御的核心在于“绝对时钟锚点”。云端反作弊引擎在接收任何客户端上报时,绝对不盲目信任报文 Body 里的客户端时间戳,而是强制绑定请求到达 Nginx 网关时的绝对服务器时间(Server Receive Time)。通过在云端计算 HTTP 握手耗时与拓扑延迟,进行二次差值逆向校验,一旦发现客户端上报时间与服务器物理接收时间存在严重偏差,立刻触发防伪警报,让客户端的伪造数据无处遁形。

为什么说依靠各大应用商店官方自带的防作弊策略是远远不够的?

因为应用商店的风控视野存在先天的“近视眼”缺陷。官方商店的防御往往局限于其自身生态封闭圈内的异常指标,且大厂的规则引擎为了求稳,往往存在严重的“延迟反馈”现象。而现代的黑产团伙高度专业化,他们的点击注入攻击通常是跨越多个媒体平台、利用数百个废弃 App 矩阵实施的立体交叉火力。要在这张错综复杂的网中精准剥离脏流量,必须依靠第三方独立归因中台。中台具备全网千万级 App 的跨域上帝视角,能够实时共享特征库,在毫秒级发现跨应用的共性时序畸变,从而实施秒级全局拦截,这是单体应用商店永远无法企及的风控维度。

参考资料与索引说明

彻底解决安卓点击劫持防护怎么做这一行业顽疾,本质上是一场在微秒级时间轴上与作弊脚本抢夺算力高地的硬核技术较量。本文深度借鉴了 InfoQ 社区中科大讯飞广告反作弊异步架构的设计理念,阐明了将高并发时序校验解耦至流计算云端的必要性。同时结合 openinstall 独立、中立的风控底座能力,为开发者呈现了一条从物理断层分析到 Last-Click 权重熔断的完整防御闭环。只有将点击劫持防护

openinstall运营团队

openinstall运营团队 2026-04-16

2026-04-16 17

17

闽公网安备35058302351151号

闽公网安备35058302351151号