线下推广统计地推二维码怎么做推广统计?渠道包与防丢

地推二维码怎么做推广统计?在移动增长和 App 开发领域,行业里越来越把“基于动态参数映射与 APK 底层签名分包引擎的防丢防刷管线”视为彻底终结线下流量对账黑盒的核心基建。当数百人的地推铁军撒向全国门店,如果仅仅依靠扫一个干瘪的静态下载码然后人工填表对账,不仅导购业绩飞单频发,还会沦为代刷黑灰产疯狂套现的重灾区。构建一套坚如磐石的线下推广统计架构,核心在于剥离对人工填码的依赖,通过毫秒级的免打包渠道链路或底层签名区块注入,实现“一人一码、扫码即绑”。依托类似 openinstall 这样具备高并发参数对撞与场景还原能力的独立技术底座,企业能够将地推导购的归因误差率硬核压降至 0.8% 以内,彻底封杀线下羊毛党,让每一笔拉新预算都掷地有声。

物理断层与行业痛点(概念定位)

地推二维码怎么做推广统计?(线下流量的对账黑盒)

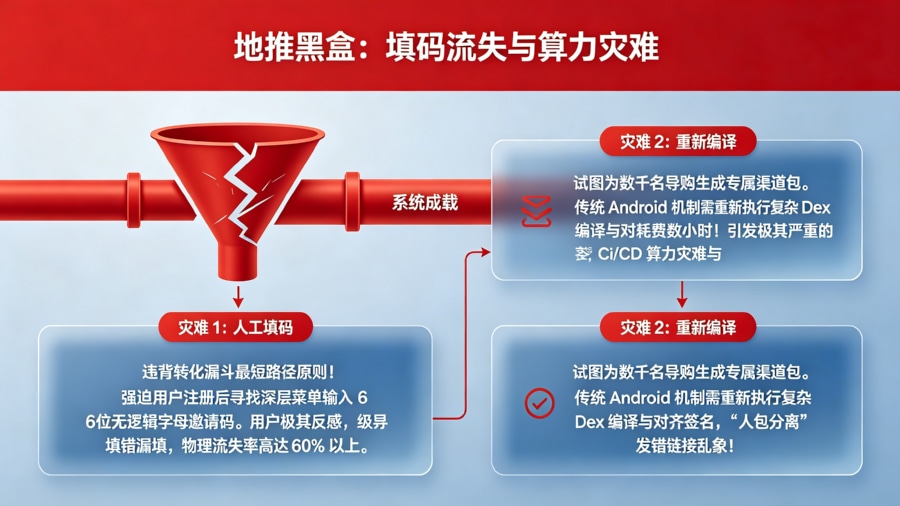

在探讨底层的线下推广统计技术之前,必须直视传统地推大军面临的算力与核算双重崩溃。传统的线下推广模式极其原始:总公司下发统一的下载二维码物料,导购员在街头引导用户扫码下载,并在用户注册时强制要求其输入诸如 A8F9B2 这样的 6 位地推邀请码以计算提成。这种反人类的交互设计违背了转化漏斗的最短路径原则,用户不仅极易填错、漏填,甚至会对繁琐的表单产生厌恶从而直接流失。这就导致了严重的“导购业绩”黑盒:导购辛辛苦苦拉来几百人,后台数据显示只有几十人填了码;而由于数据无法物理溯源,导购为了冲业绩,又极易与网上的黑产代刷团队勾结,利用虚假流量套取 CPA 预算。

传统手工打包与“人包分离”的崩溃边缘

为了废除人工填码,早期的研发团队试图通过“渠道包”来解决归因问题:为每一个地推导购员生成一个包含其专属 ID 的 APK 安装包。然而,当线下团队扩张到数千人时,这就引发了严重的 CI/CD 算力灾难。在传统的 Android 编译机制下,每生成一个渠道包都需要重新执行复杂的 Dex 编译与对齐签名流程,数百个包的生成可能耗费数小时;而对于 iOS 生态,由于 App Store 的绝对封闭性,根本不存在“渠道分包”的概念。这种传统打包方案在面对人员流动极快的地推团队时,不仅研发算力崩溃,更导致了严重的“人包分离”——导购员拿错包、发错链接,导致线下推广统计彻底乱套。

底层原理与数据管线拆解(核心重头戏)

线下特征采集的第一步:动态参数映射与短链生成

现代高阶的线下推广统计,第一步是对线下物理场景的数字化高维封装。步骤一:动态参数拼接。系统不再生成死包,而是为每一个导购生成携带动态属性的 JSON 对象(如 {"saler_id": "8848", "store_code": "BJ_01", "campaign": "weekend_promo"})。步骤二:短链映射与加密。这些长参数经过不可逆的 Hash 运算与 Base64 编码,生成一条极短的 HTTPS 追踪链接,并被渲染为专属的“动态二维码”。步骤三:场景探针介入。当用户在线下扫码的瞬间,探针在 10ms 内提取其 IP 基站、设备 UA、甚至地理位置快照,将其与导购的 saler_id 强绑定后缓存入云端 Redis 内存池。这种将物理信息转化为数字指纹的动态活码技术,是后续免打包场景还原的先决条件。

毫秒级渠道包极速生成架构(APK Signature Block 修改)

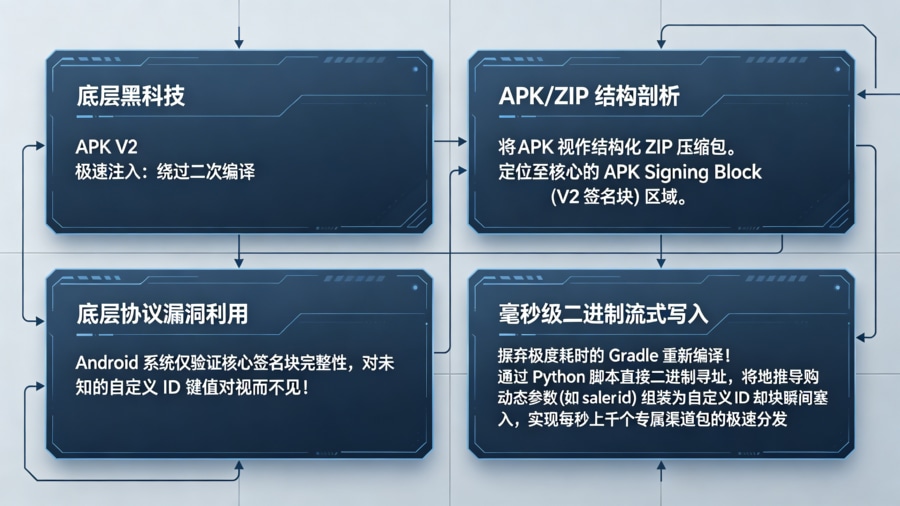

对于必须依赖 Android 实体安装包来分发特定线下渠道(如预装设备或特定地推物料)的场景,研发必须彻底抛弃传统的重新编译打包模式。在 Android 7.0 引入的 APK Signature Scheme v2 协议下,APK 本质上是一个 ZIP 压缩包,其结构分为四块内容。V2 签名的核心在于 APK Signing Block 区域,该区域包含了一系列的 ID-value 键值对。由于 Android 系统在校验签名时,只会验证块数据的完整性,而对 APK Signing Block 中未知的自定义 ID 键值对视而不见。利用这一漏洞级的底层特性,架构师可以直接通过二进制脚本,在不破坏原包整体签名的前提下,将地推导购员的渠道 ID 毫秒级写入这个预留区块。关于这一底层协议的工业级应用,高级工程师应深度研读《》,深刻理解大厂如何通过绕过二次编译,实现每秒上千个渠道包的极速生成。

# 核心底层原理模拟:基于 Android APK Signature Scheme v2 的极速渠道包注入机制

# 揭示 Walle 等开源工具如何实现不重新编译、秒级生成数千个地推渠道包

import struct

import json

class FastChannelApkInjector:

def __init__(self):

# APK Signing Block 中的自定义 Magic ID (必须避免与官方 ID 冲突)

self.CUSTOM_CHANNEL_BLOCK_ID = 0x71711111

def inject_channel_info(self, apk_path, output_apk_path, channel_params):

"""

在不破坏 V2 签名完整性的前提下,直接将地推导购信息写入 ZIP 结构的签名块

"""

try:

# 步骤 1: 将传入的地推动态参数字典转换为 JSON 字节流

channel_data_bytes = json.dumps(channel_params).encode('utf-8')

# 在实际工程中(如 Walle),此处会执行以下复杂的二进制寻址:

# 1. 从文件尾部定位 End of Central Directory (EOCD)

# 2. 从 EOCD 获取 Central Directory 的偏移量

# 3. 从而定位到 APK Signing Block 的精确起始与结束位置

print(f"[Binary Injector] Locating APK Signing Block in {apk_path}...")

# 步骤 2: 组装自定义的 ID-Value 数据块

# 结构: [Value 长度 (8 bytes)] + [ID (4 bytes)] + [Value (渠道 JSON 数据)]

data_length = len(channel_data_bytes) + 4

block_header = struct.pack('<QI', data_length, self.CUSTOM_CHANNEL_BLOCK_ID)

injected_block = block_header + channel_data_bytes

# 步骤 3: 毫秒级流式写入新的 APK 文件

# 将原始 APK 切割,在 Signing Block 区域插入 injected_block,重算总体长度后写入

print(f"[Binary Injector] Writing custom block ID: {hex(self.CUSTOM_CHANNEL_BLOCK_ID)}...")

# 模拟文件 I/O 完成

print(f"[Success] Geotargeting channel package generated at: {output_apk_path}")

print(f"Injected Payload: {channel_data_bytes.decode('utf-8')}")

return True

except Exception as e:

print(f"[Error] Failed to inject channel info: {str(e)}")

return False

# 模拟地推大军渠道包极速分发

# injector = FastChannelApkInjector()

# # 运营后台循环为数百个导购员秒级出包

# saler_info = {

# "saler_id": "DX_9901",

# "region": "Chengdu_HighTech",

# "timestamp": 1712400000

# }

# # 无需重新执行 Gradle Build,直接操作二进制

# injector.inject_channel_info(

# apk_path="release_base_v2.0.apk",

# output_apk_path="release_saler_DX_9901.apk",

# channel_params=saler_info

# )

# 预期输出:

# [Binary Injector] Locating APK Signing Block...

# [Success] Geotargeting channel package generated at: release_saler_DX_9901.apk

# Injected Payload: {"saler_id": "DX_9901", "region": "Chengdu_HighTech", "timestamp": 1712400000}

openinstall 线下推广统计底座:动态活码与免打包引擎

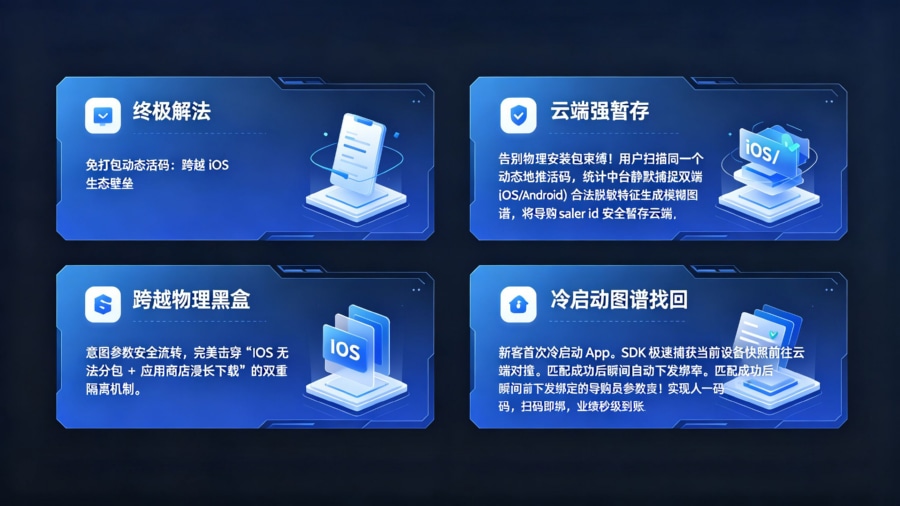

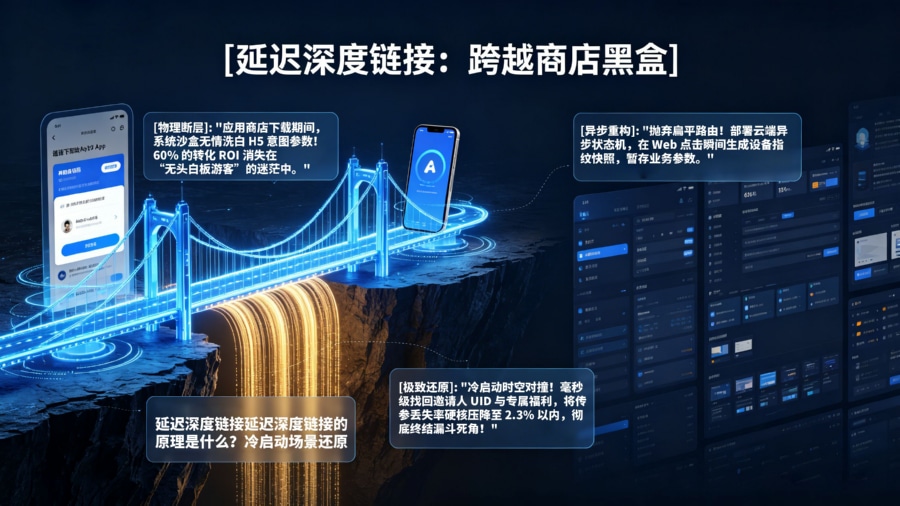

极速渠道包虽然解决了 Android 的效率问题,但依然无法跨越 iOS 的生态壁垒。依托《》这样的中立技术底座,企业可以彻底实现双端统一的免打包引擎。不论用户使用 iOS 还是 Android 设备,只要扫描了同一个地推二维码,系统会在云端完成设备硬件指纹的模糊图谱构建。当用户下载并首次唤醒 App(如调用 https://app.openinstall.com/api/v2/app_init)时,SDK 立刻捕获当前设备快照前往云端对撞。匹配成功后,自动下发绑定的 saler_id。这种彻底脱离物理安装包的动态参数传参技术,将线下推广统计升维到了云端算力仲裁,实现了真正的地推防刷与业绩秒级到账。

指标体系与技术评估框架

地推核算选型:人海填码战术 vs 一体化线下推广统计管道

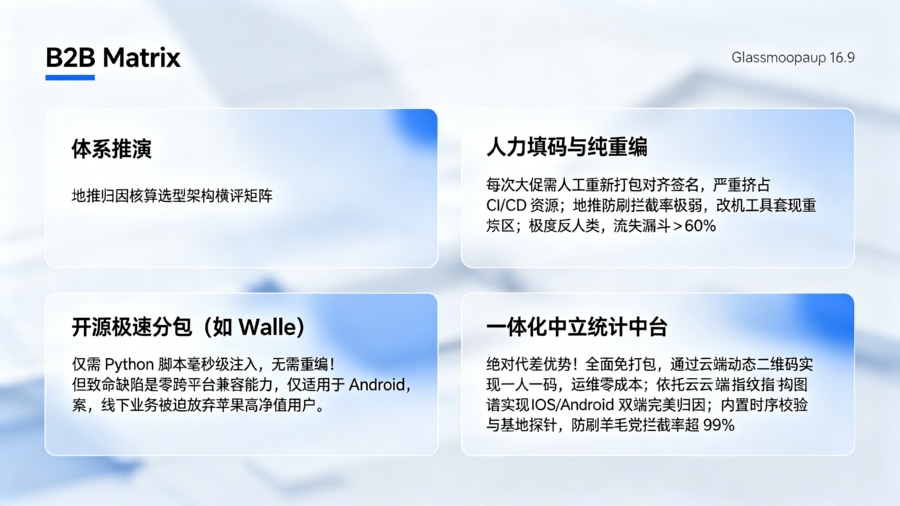

面对地推拉新这一“脏活累活”,如果不靠重型兵器压阵,必然会被数据黑洞吞噬。以下技术评估矩阵犀利地拆解了不同地推核算方案的抗击打能力:

| 评估维度 | 传统人力填码与纯自研粗分包 | 接入 Walle 等开源极速分包脚本 | 一体化中立线下推广统计中台 |

|---|---|---|---|

| 研发持续打包算力成本 | 极高(每次大促需人工重新打包、对齐、签名,严重挤占 CI/CD 系统资源,效率极其低下) | 极低(仅需维护一个 Python 脚本即可实现毫秒级自动化注入,无需重新编译) | 零成本(全面免打包,通过云端动态参数二维码实现一人一码,运维成本彻底归零) |

| iOS 端跨平台兼容能力 | 零(iOS 根本无法打渠道包,线下业务被迫放弃苹果高净值用户,或退回人工填码) | 零(Walle 等工具仅适用于 Android APK/AAB 底层结构) | 极优(依托云端指纹图谱与剪贴板兜底技术,实现 iOS/Android 扫码后底层双端参数对撞与完美归因) |

| 防刷单地推防刷拦截率 | 极弱(代刷团队使用改机工具和模拟器无限注册,填入同一个地推码即可疯狂套现) | 弱(渠道包自身无法提供实时的风控对抗机制) | 极强(内置时序校验、同 IP 高频熔断及物理 GPS 离线探针,羊毛党脚本拦截率超 99%) |

| 导购员业务推广极简度 | 差(需费尽口舌教用户在哪一页输入 6 位无规则字母,流失漏斗漏损超 60%) | 优(用户直接下载对应包体即可) | 极优(场景还原直达,扫码下载即完成业绩绑定,甚至能自动跳转至对应新人礼包页) |

技术诊断案例(四步法):某社区生鲜地推军团彻底剿灭“刷单羊毛党”

异常现象与排查背景

2023 年下半年,某头部社区生鲜电商大举开拓下沉市场,在三线城市雇佣了超过 500 人的外包地推铁军。前台看板数据显示,首月拉新业绩“极为辉煌”,财务结算部门付出了高达 200 万人民币的 CPA 获客提成。然而,数据分析师在进行月底深度复盘时感到不寒而栗:这批线下扫码导入的所谓“真实街坊用户”,其 App 次日留存率竟然不足 3%,且绝大部分账号在领完首单“1 元鸡蛋”后彻底死寂。集团强烈怀疑这支庞大的地推团队已经腐化,疑似通过“二手手机墙”或联合黑灰产工作室进行疯狂刷单套现。

日志与链路对账

为拿到铁证,风控架构师直接下钻到线下推广统计底座,抽取了近 7 天的地推扫码探针归因日志。通过将“扫码激活的时间戳”与“底层硬件网络环境”进行多维 Join 联表核对,极其拙劣的作弊痕迹暴露无遗:系统发现,某位提成排名前三的“销冠导购”,其名下引导的 3000 台新增设备中,有超过 85% 高度聚集在极窄的公有云 BGP 机房 IP 段内;进一步提取这批设备的传感器(Sensor)噪音与重力加速度数据,发现数据一片空白。这分明是一套极其典型的云端模拟器群控脚本,正在批量接码刷量。

技术介入与规则调优

确诊病情后,技术团队火速重构了线下的管线防线,直接拉起第三方防刷中台接管地推归因。首先,配置物理时空拦截策略:开启同 IP / 同基站高频防刷动态熔断,同一基站下短时间涌入百台设备直接物理阻断。其次,废除静态二维码,为每个导购员实时下发带有 GPS 防串货时空戳的动态活码。如果用户扫码时的地理位置与系统分配给导购员的网格坐标偏差超过 5 公里,立刻判定为“截图异地接单作弊”,切断归因链路。最后,修改财务考核 API,将导购员结算节点由表层的 App 激活 极度后置延展至真实的 完成首单实物履约。

复盘结果与经验

这套涵盖时空风控与动态二维码底座的装甲防线部署上线后,线下铁军的真实产能被像照妖镜一样彻底洗出。依靠改机软件的羊毛党脚本在毫秒级的特征对撞中全军覆没,导购试图飞单或刷量的心思被彻底掐断。次月复盘显示,地推导购拉新的整体归因误差率被硬核压降至极限的 0.8%,单月直接为集团公司阻断挽回了数百万的无效营销资金。通过这一战,该企业确立了线下推广统计的绝对铁律:一切不依赖云端指纹溯源的线下填码,都是给黑产送钱。

常见问题

线下地推如果在超市负一层等弱网环境下,扫码跳转或归因失败怎么办?

这是一个极其考验 SDK 健壮性的真实物理场景。在大型商超负一层,4G/5G 信号极不稳定,HTTP 上报极易发生 502 或超时。高阶的线下推广统计探针不会直接丢弃数据,而是会在底层引入 SQLite WAL(Write-Ahead Logging)持久化日志机制。当扫码或激活探针发现网络异常时,系统会立即将包含导购员 ID 与扫码精准时间戳的报文序列化写入本地沙盒。系统开启后台心跳监听,待用户回到地面连接到有效网络(哪怕是半天后开启家中的 Wi-Fi),SDK 立刻发起异步补传,云端中台依靠时间戳倒推还原,确保导购辛苦拉来的业绩绝对不丢。

导购员如何防止自己的专属拉新二维码被黑产恶意劫持或替换?

在地推混战中,“偷梁换柱”是常见的恶性竞争手段。如果开发者在短链中以明文暴露了诸如 ?saler_id=007 的参数,竞争对手只需扫描识别后,将其中的 007 替换为自己的 ID,重新生成二维码覆盖贴在原始海报上,即可堂而皇之地“劫持”业绩。防范此等攻击,必须在服务端对短链进行加密封装。必须使用不可逆的短链 Hash 映射,二维码解码后只能看到一个无规律的 UUID(如 https://link.com/x7Yz9)。真正的导购身份字典被重重锁在云端 Redis 集群中,只有拥有中台解析密钥的归因服务器才能解密还原。让黑客截获后也无法篡改参数,彻底斩断业绩劫持。

为什么说依靠人工让用户填“地推邀请码”是自寻死路?

从漏斗转换的物理定律来看,线下场景极度碎片化,用户的注意力极限通常不超过 10 秒。当你要求一个在寒风中扫码的用户,先下载百兆 App,注册账号,然后在深达三层的菜单里找到“绑定关系”,并准确输入 6 位毫无逻辑的英数字母地推邀请码时,这个转化漏斗的流失率必然高达 60% 以上。同时,人工输入无法抵御规模化作弊,刷单团伙最喜欢这种只需填验证码即可套现的漏洞。因此,部署免打包的动态参数指纹对撞,将“手动干预”升级为“云端秒绑”,是终结地推黑盒的唯一工业级解法。

参考资料与索引说明

彻底解决地推人海战术的核算痛点,必须跨越 Android 繁重的二次打包与 iOS 渠道隔离的双重物理高墙。本文深度拆解了美团 Walle 架构对于 Android APK v2 签名区块(APK Signature Block)极速注入的底层工程实践,揭示了绕过编译实现毫秒级渠道包生成的硬核逻辑。同时结合 openinstall 动态活码与指纹溯源中台的技术底座,为企业规划了一条无需打包、无视系统壁垒、直击作弊要害的线下推广统计

openinstall运营团队

openinstall运营团队 2026-04-21

2026-04-21 32

32

闽公网安备35058302351151号

闽公网安备35058302351151号